Это копия, сохраненная 12 декабря 2017 года.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.

Архив:

1 https://arhivach.org/thread/302847/

2 https://arhivach.org/thread/305585/

3 https://arhivach.org/thread/311743/

Почему мануал по установке shadowsocks на vps в шапку не добавили? Нахуй нужна такая шапка вообще?

Не Ругай опа, он тут недавно.

Да и думаю это сделал, чтобы было сложнее органам найти инструкцию.

Пздц, ты мог вторым сообщением ссылки сделать, но теперь хуй.

Да просто лень было. Всё ж в архивах есть.

1 купить дешевый ВПС

2 выбрать образом бубунту 16.04

3 цепануться к VPS через ssh-клиент (для шинды putty) ИНСТРУКЦИЮ ОТ ПУТТИ ПОГУГЛИ БЛЯДЬ или просто поставь HOST NAME - адрес сервера; PORT - тот что предоставит тебе хостер, дефолтно 22; логин/пасс даст провайдер, кто-то пришлет по почте, кто-то покажет в вебинтерфейсе управления серверами

УСТАНОВКА СС НА СЕРВЕРЕ

4.1 ввести в putty следующую комманду находясь под рутовым аккаунтом apt update && apt upgrade -y && apt install software-properties-common -y && add-apt-repository ppa:max-c-lv/shadowsocks-libev && apt update && apt install shadowsocks-libev -y

ИЛИ

4.2 ввести в putty следующую комманду sudo apt update && sudo apt upgrade -y && sudo apt install software-properties-common -y && sudo add-apt-repository ppa:max-c-lv/shadowsocks-libev && sudo apt update && sudo apt install shadowsocks-libev -y

КОГДА СПРОСИТ PRESS [ENTER] нажать сука enter!

ОПЦИОНАЛЬНО: УСТАНОВКА SIMPLE-OBFS НА СЕРВЕРЕ

4.3.1 sudo apt install --no-install-recommends build-essential autoconf libtool libssl-dev libpcre3-dev libc-ares-dev libev-dev asciidoc xmlto automake -y

4.3.2 sudo git clone https://github.com/shadowsocks/simple-obfs.git && cd simple-obfs && sudo git submodule update --init --recursive

4.3.3 sudo ./autogen.sh && sudo ./configure && sudo make && sudo make install

5 ввести комманду sudo nano /etc/shadowsocks-libev/config.json подставить в открытом файле к строкам нижеследующие значения, выйти из нано через ctrl+x - y:

{"server":"ip_сервера",

"server_port":443,

"password":"копируешь_тот_что_сгенерирован",

"timeout":30,

"method":"chacha20-ietf-poly1305",

"fast_open":true,

"reuse_port": true,

"mode": "tcp_and_udp",

"nameserver":"127.0.2.1"

}

ОПЦИОНАЛЬНО, ПРИ УСТАНОВЛЕННОМ SIMPLE-OBFS ТАКЖЕ ДОБАВИТЬ НИЖЕСЛЕДУЮЩИЕ СТРОКИ МЕЖДУ "reuse_port": true, и "mode": "tcp_and_udp",

"plugin":"obfs-server",

"plugin_opts":"obfs=tls",

6 sudo apt install dnscrypt-proxy -y

7 sudo nano /etc/default/dnscrypt-proxy

меняешь значения

DNSCRYPT_PROXY_RESOLVER_NAME=dnscrypt.org-fr

DNSCRYPT_PROXY_OPTIONS="-E"

8 sudo service dnscrypt-proxy restart && sudo service shadowsocks-libev restart

9 качаешь клиента - шинда: https://github.com/shadowsocks/shadowsocks-windows/releases никсы: повторяешь пункт 4.1 или 4.2

10.1 шинда: запускаешь свежепоставленный клиент shadowsocks-windows жмакаешь по самолетику в трее правой кнопкой, ставишь галочку start on boot далее добавляешь настройки в servers - edit servers

server addr - адрес сервера

server port - 443

password - тот что скопировал с сервера

encryption - chacha20-ietf-poly1305

remarks - че хочешь, название которое будет отображаться в клиенте

proxy port - адрес порта на который ты будешь перенаправлять свой браузер и прочее говно, по дефолту 1080, можешь оставить его

ОПЦИОНАЛЬНО, ПРИ УСТАНОВЛЕННОМ SIMPLE-OBFS

10.1.1 качаешь скомпиленый китайским аноном под шинду обфс-локал отсюда https://github.com/imgk/simple-obfs-Cygwin/releases выбирая версию mingw качай mingw.zip тупая ты пидораха!

10.1.2 распаковываешь .zip архив в рабочую папку шадоусокса, чтобы файлы libwinpthread-1.dll и obfs-local.exe были в одной папке с shadowsocks.exe

10.1.3 добавляешь в shadowsocks-windows жмакаешь сраный самолетик в трее правой кнопкой -> servers -> edit servers в поле

Plugin - obfs-local

Plugin Options - obfs=tls

10.1.4 перезапускаешь клиент шэдоусокса выходишь из него через Quit и запускаешь снова

10.2 никсы: nano /etc/shadowsocks-libev/config.json

{"server":"ip_сервера",

"server_port":443,

"local_port":1080,

"password":"вставляешь_пароль_скопированный_в_п.5",

"timeout":30,

"method":"chacha20-ietf-poly1305",

"fast_open":true,

"reuse_port": true,

"mode": "tcp_and_udp"}

ОПЦИОНАЛЬНО, ПРИ УСТАНОВЛЕННОМ SIMPLE-OBFS

"plugin":"obfs-server",

"plugin_opts":"obfs=tls",

жмакаешь в соснолечке sudo ss-local -c /etc/shadowsocks-libev/config.json

11.2.1 Как вариант добавляешь сервис, чтоб соединение было всегда и после ребута:

sudo nano /etc/systemd/system/ss-local.service

вставляем это:

[Unit]

Description=Daemon to start Shadowsocks Client

Wants=network-online.target

After=network.target

[Service]

Type=simple

ExecStart=/usr/bin/ss-local -c /etc/shadowsocks-libev/config.json

[Install]

WantedBy=multi-user.target

и сохраняем-выходим

sudo systemctl daemon-reload && sudo systemctl enable ss-local.service && sudo systemctl start ss-local.service

12 качаешь для хромиума и фуррифокса аддон proxy switchy omega

options - profiles - добавляешь новый,

protocol - socks5

address - 127.0.0.1

port - тот что у тебя стоит в proxy port клиента шэдоусокс, по дефолту 1080

13 ???

14 PROFIT

1 купить дешевый ВПС

2 выбрать образом бубунту 16.04

3 цепануться к VPS через ssh-клиент (для шинды putty) ИНСТРУКЦИЮ ОТ ПУТТИ ПОГУГЛИ БЛЯДЬ или просто поставь HOST NAME - адрес сервера; PORT - тот что предоставит тебе хостер, дефолтно 22; логин/пасс даст провайдер, кто-то пришлет по почте, кто-то покажет в вебинтерфейсе управления серверами

УСТАНОВКА СС НА СЕРВЕРЕ

4.1 ввести в putty следующую комманду находясь под рутовым аккаунтом apt update && apt upgrade -y && apt install software-properties-common -y && add-apt-repository ppa:max-c-lv/shadowsocks-libev && apt update && apt install shadowsocks-libev -y

ИЛИ

4.2 ввести в putty следующую комманду sudo apt update && sudo apt upgrade -y && sudo apt install software-properties-common -y && sudo add-apt-repository ppa:max-c-lv/shadowsocks-libev && sudo apt update && sudo apt install shadowsocks-libev -y

КОГДА СПРОСИТ PRESS [ENTER] нажать сука enter!

ОПЦИОНАЛЬНО: УСТАНОВКА SIMPLE-OBFS НА СЕРВЕРЕ

4.3.1 sudo apt install --no-install-recommends build-essential autoconf libtool libssl-dev libpcre3-dev libc-ares-dev libev-dev asciidoc xmlto automake -y

4.3.2 sudo git clone https://github.com/shadowsocks/simple-obfs.git && cd simple-obfs && sudo git submodule update --init --recursive

4.3.3 sudo ./autogen.sh && sudo ./configure && sudo make && sudo make install

5 ввести комманду sudo nano /etc/shadowsocks-libev/config.json подставить в открытом файле к строкам нижеследующие значения, выйти из нано через ctrl+x - y:

{"server":"ip_сервера",

"server_port":443,

"password":"копируешь_тот_что_сгенерирован",

"timeout":30,

"method":"chacha20-ietf-poly1305",

"fast_open":true,

"reuse_port": true,

"mode": "tcp_and_udp",

"nameserver":"127.0.2.1"

}

ОПЦИОНАЛЬНО, ПРИ УСТАНОВЛЕННОМ SIMPLE-OBFS ТАКЖЕ ДОБАВИТЬ НИЖЕСЛЕДУЮЩИЕ СТРОКИ МЕЖДУ "reuse_port": true, и "mode": "tcp_and_udp",

"plugin":"obfs-server",

"plugin_opts":"obfs=tls",

6 sudo apt install dnscrypt-proxy -y

7 sudo nano /etc/default/dnscrypt-proxy

меняешь значения

DNSCRYPT_PROXY_RESOLVER_NAME=dnscrypt.org-fr

DNSCRYPT_PROXY_OPTIONS="-E"

8 sudo service dnscrypt-proxy restart && sudo service shadowsocks-libev restart

9 качаешь клиента - шинда: https://github.com/shadowsocks/shadowsocks-windows/releases никсы: повторяешь пункт 4.1 или 4.2

10.1 шинда: запускаешь свежепоставленный клиент shadowsocks-windows жмакаешь по самолетику в трее правой кнопкой, ставишь галочку start on boot далее добавляешь настройки в servers - edit servers

server addr - адрес сервера

server port - 443

password - тот что скопировал с сервера

encryption - chacha20-ietf-poly1305

remarks - че хочешь, название которое будет отображаться в клиенте

proxy port - адрес порта на который ты будешь перенаправлять свой браузер и прочее говно, по дефолту 1080, можешь оставить его

ОПЦИОНАЛЬНО, ПРИ УСТАНОВЛЕННОМ SIMPLE-OBFS

10.1.1 качаешь скомпиленый китайским аноном под шинду обфс-локал отсюда https://github.com/imgk/simple-obfs-Cygwin/releases выбирая версию mingw качай mingw.zip тупая ты пидораха!

10.1.2 распаковываешь .zip архив в рабочую папку шадоусокса, чтобы файлы libwinpthread-1.dll и obfs-local.exe были в одной папке с shadowsocks.exe

10.1.3 добавляешь в shadowsocks-windows жмакаешь сраный самолетик в трее правой кнопкой -> servers -> edit servers в поле

Plugin - obfs-local

Plugin Options - obfs=tls

10.1.4 перезапускаешь клиент шэдоусокса выходишь из него через Quit и запускаешь снова

10.2 никсы: nano /etc/shadowsocks-libev/config.json

{"server":"ip_сервера",

"server_port":443,

"local_port":1080,

"password":"вставляешь_пароль_скопированный_в_п.5",

"timeout":30,

"method":"chacha20-ietf-poly1305",

"fast_open":true,

"reuse_port": true,

"mode": "tcp_and_udp"}

ОПЦИОНАЛЬНО, ПРИ УСТАНОВЛЕННОМ SIMPLE-OBFS

"plugin":"obfs-server",

"plugin_opts":"obfs=tls",

жмакаешь в соснолечке sudo ss-local -c /etc/shadowsocks-libev/config.json

11.2.1 Как вариант добавляешь сервис, чтоб соединение было всегда и после ребута:

sudo nano /etc/systemd/system/ss-local.service

вставляем это:

[Unit]

Description=Daemon to start Shadowsocks Client

Wants=network-online.target

After=network.target

[Service]

Type=simple

ExecStart=/usr/bin/ss-local -c /etc/shadowsocks-libev/config.json

[Install]

WantedBy=multi-user.target

и сохраняем-выходим

sudo systemctl daemon-reload && sudo systemctl enable ss-local.service && sudo systemctl start ss-local.service

12 качаешь для хромиума и фуррифокса аддон proxy switchy omega

options - profiles - добавляешь новый,

protocol - socks5

address - 127.0.0.1

port - тот что у тебя стоит в proxy port клиента шэдоусокс, по дефолту 1080

13 ???

14 PROFIT

1. Купить VPS. На почту пришлют IP сервера и пароль, или покажут прямо в панели управления.

2. Можем сразу приступить к обходу блокировок:

подключаемся командой ssh -D 6666 root@server_ip

где server_ip - IP сервера, который вам прислали на почту.

Вводим пароль, и прокси включается. Теперь можем приступить к обходу блокировок.

В настройках прокси браузера выбираем SOCKS v5 Host 127.0.0.1 Port 6666

Гайд: работа с privoxy на debian/ubuntu для владельцев shadowsocks

https://justpaste.it/1d9l1

https://justpaste.it/1d9wu

обновлённый shadowsocks guide

Настройка связки shadowsocks-libev + simple-obfs для сервера и клиента GNU/Linux

Системные требования: дистрибутивы GNU/Linux на сервере и клиенте (потому что simple-obfs для других операционных систем пока не завезли)

https://github.com/shadowsocks/simple-obfs

- где взять и как настроить simple-obfs

simple-obfs имеет серверную (obfs-server) и клиентскую (obfs-local) части.

Как это будет работать: obfs-server принимает соединения на 80 порту маскируясь под http и передает их на ss-server, который висит на 8888 порту. Ss-server в свою очередь передает трафик на 8080 порт, на котором слушает веб-сервер. При обращении веб-браузера к IP сервера клиент увидит страницу, отдаваемую веб-сервером. Если к серверу обращается obfs-local, то будет установлено шифрованное http-соединение между клиентом и сервером.

obfs-local обращается к server_ip:80 и передает трафик к ss-local (127.0.0.1:8888)

Устанавливаем shadowsocks-libev и simple-obfs на клиент и сервер.

Конфиг для ss-server:

{

"server":"127.0.0.1",

"server_port":8888,

"local_port":1080,

"password":"пароль",

"timeout":60,

"reuse_port":true,

"user":"proxy",

"method":"chacha20-ietf-poly1305"

}

Создаем юнит для obfs-server:

sudo nano /etc/systemd/system/obfs-server.service

[Unit]

Description=Daemon to start obfs-server

Wants=network-online.target

After=network.target

[Service]

Type=simple

ExecStart=/usr/local/bin/obfs-server -s 0.0.0.0 -p 80 --obfs http -r 127.0.0.1:8888 -a proxy -t 60 --failover 127.0.0.1:8080

Restart=always

[Install]

WantedBy=multi-user.target

Запускаем obfs-server:

sudo systemctl daemon-reload && sudo systemctl enable obfs-server.service && sudo systemctl start obfs-server.service

Конфиг для ss-local:

{

"server":"127.0.0.1",

"server_port":8888,

"local_port":1080,

"password":"пароль",

"timeout":60,

"reuse_port":true,

"user": "proxy",

"method":"chacha20-ietf-poly1305"

}

Создаем юнит для obfs-local:

sudo nano /etc/systemd/system/obfs-local.service

[Unit]

Description=Daemon to start obfs-local

Wants=network-online.target

After=network.target

[Service]

Type=simple

ExecStart=/usr/bin/obfs-local -s server_ip -p 80 -l 8888 --obfs http --obfs-host funnycats.com -a proxy -t 60

Restart=always

[Install]

WantedBy=multi-user.target

sudo systemctl daemon-reload && sudo systemctl enable obfs-local.service && sudo systemctl start obfs-local.service

stunnel детектися как SSL с помощью ntopng/ есть клиент для windows

Практически готовый гайд - https://www.digitalocean.com/community/tutorials/how-to-set-up-an-ssl-tunnel-using-stunnel-on-ubuntu

1. Купить VPS. На почту пришлют IP сервера и пароль, или покажут прямо в панели управления.

2. Можем сразу приступить к обходу блокировок:

подключаемся командой ssh -D 6666 root@server_ip

где server_ip - IP сервера, который вам прислали на почту.

Вводим пароль, и прокси включается. Теперь можем приступить к обходу блокировок.

В настройках прокси браузера выбираем SOCKS v5 Host 127.0.0.1 Port 6666

Гайд: работа с privoxy на debian/ubuntu для владельцев shadowsocks

https://justpaste.it/1d9l1

https://justpaste.it/1d9wu

обновлённый shadowsocks guide

Настройка связки shadowsocks-libev + simple-obfs для сервера и клиента GNU/Linux

Системные требования: дистрибутивы GNU/Linux на сервере и клиенте (потому что simple-obfs для других операционных систем пока не завезли)

https://github.com/shadowsocks/simple-obfs

- где взять и как настроить simple-obfs

simple-obfs имеет серверную (obfs-server) и клиентскую (obfs-local) части.

Как это будет работать: obfs-server принимает соединения на 80 порту маскируясь под http и передает их на ss-server, который висит на 8888 порту. Ss-server в свою очередь передает трафик на 8080 порт, на котором слушает веб-сервер. При обращении веб-браузера к IP сервера клиент увидит страницу, отдаваемую веб-сервером. Если к серверу обращается obfs-local, то будет установлено шифрованное http-соединение между клиентом и сервером.

obfs-local обращается к server_ip:80 и передает трафик к ss-local (127.0.0.1:8888)

Устанавливаем shadowsocks-libev и simple-obfs на клиент и сервер.

Конфиг для ss-server:

{

"server":"127.0.0.1",

"server_port":8888,

"local_port":1080,

"password":"пароль",

"timeout":60,

"reuse_port":true,

"user":"proxy",

"method":"chacha20-ietf-poly1305"

}

Создаем юнит для obfs-server:

sudo nano /etc/systemd/system/obfs-server.service

[Unit]

Description=Daemon to start obfs-server

Wants=network-online.target

After=network.target

[Service]

Type=simple

ExecStart=/usr/local/bin/obfs-server -s 0.0.0.0 -p 80 --obfs http -r 127.0.0.1:8888 -a proxy -t 60 --failover 127.0.0.1:8080

Restart=always

[Install]

WantedBy=multi-user.target

Запускаем obfs-server:

sudo systemctl daemon-reload && sudo systemctl enable obfs-server.service && sudo systemctl start obfs-server.service

Конфиг для ss-local:

{

"server":"127.0.0.1",

"server_port":8888,

"local_port":1080,

"password":"пароль",

"timeout":60,

"reuse_port":true,

"user": "proxy",

"method":"chacha20-ietf-poly1305"

}

Создаем юнит для obfs-local:

sudo nano /etc/systemd/system/obfs-local.service

[Unit]

Description=Daemon to start obfs-local

Wants=network-online.target

After=network.target

[Service]

Type=simple

ExecStart=/usr/bin/obfs-local -s server_ip -p 80 -l 8888 --obfs http --obfs-host funnycats.com -a proxy -t 60

Restart=always

[Install]

WantedBy=multi-user.target

sudo systemctl daemon-reload && sudo systemctl enable obfs-local.service && sudo systemctl start obfs-local.service

stunnel детектися как SSL с помощью ntopng/ есть клиент для windows

Практически готовый гайд - https://www.digitalocean.com/community/tutorials/how-to-set-up-an-ssl-tunnel-using-stunnel-on-ubuntu

Сразу отвечу на вопрос "ПОЧОМУ MINGW А НИ MSYS2" - потому что он гораздо более быстр чем MSYS. Не знаю какого хуя - задавайте эти вопросы тому кто компилял или пилил эти шеллы.

stunnel4 дает валидный SSL, есть клиент в том числе для винды

ss + obfs-server-tls дает SSL_No_Cert, клиент только для прыщей

stunnel4 проще в настройке, чем связка ss+obfs

позже сделаю тогда на рус. потерпите немножк

Эмэмэмэм

>работа с privoxy на debian/ubuntu

Я понимаю, будет дикое воспламенение жопы, но с виндой какие будут указания?

Почему нельзя просто использовать плагины к браузерам? Я уверен, хорошие еще остались и не отсосут у РКН inb4 спермоклоуны должны жрать дерьмо, но вы ж понимаете, что чем проще обход блокировок, тем больше посещаемость ресурса и отсутствие присутствие его смерти и ваще, никто не будет покупать vps, что бы прочитать, что пыню где-нибудь ТАМ, где уже 146% будет заблочено

привокси и для винды ж есть

>Может ли sslh различать данные веб-сервера и stunnel? Они же оба через SSL.

Using proxytunnel with sslh

If you are connecting through a proxy that checks that the outgoing connection really is SSL and rejects SSH, you can encapsulate all your traffic in SSL using proxytunnel (this should work with corkscrew as well). On the server side you receive the traffic with stunnel to decapsulate SSL, then pipe through sslh to switch HTTP on one side and SSL on the other.

In that case, you end up with something like this:

ssh -> proxytunnel -e ----[ssh/ssl]---> stunnel ---[ssh]---> sslh --> sshd

Web browser -------------[http/ssl]---> stunnel ---[http]--> sslh --> httpd

Configuration goes like this on the server side, using stunnel3:

stunnel -f -p mycert.pem -d thelonious:443 -l /usr/local/sbin/sslh -- \

sslh -i --http localhost:80 --ssh localhost:22

stunnel options:

-f for foreground/debugging

-p for specifying the key and certificate

-d for specifying which interface and port we're listening to for incoming connexions

-l summons sslh in inetd mode.

sslh options:

-i for inetd mode

--http to forward HTTP connexions to port 80, and SSH connexions to port 22.

https://github.com/yrutschle/sslh

>Может ли sslh различать данные веб-сервера и stunnel? Они же оба через SSL.

Using proxytunnel with sslh

If you are connecting through a proxy that checks that the outgoing connection really is SSL and rejects SSH, you can encapsulate all your traffic in SSL using proxytunnel (this should work with corkscrew as well). On the server side you receive the traffic with stunnel to decapsulate SSL, then pipe through sslh to switch HTTP on one side and SSL on the other.

In that case, you end up with something like this:

ssh -> proxytunnel -e ----[ssh/ssl]---> stunnel ---[ssh]---> sslh --> sshd

Web browser -------------[http/ssl]---> stunnel ---[http]--> sslh --> httpd

Configuration goes like this on the server side, using stunnel3:

stunnel -f -p mycert.pem -d thelonious:443 -l /usr/local/sbin/sslh -- \

sslh -i --http localhost:80 --ssh localhost:22

stunnel options:

-f for foreground/debugging

-p for specifying the key and certificate

-d for specifying which interface and port we're listening to for incoming connexions

-l summons sslh in inetd mode.

sslh options:

-i for inetd mode

--http to forward HTTP connexions to port 80, and SSH connexions to port 22.

https://github.com/yrutschle/sslh

>stunnel4 проще в настройке, чем связка ss+obfs

но stunnel детектится DPI

http://blog.zorinaq.com/my-experience-with-the-great-firewall-of-china/

простыми dpi не детектится. у нас тут не китай. у нас пока даже connection probe не завезли. у моего прова и вовсе dpi нет.

stunnel + ss или stunnel + sslh + ss с nginx уже нет.

И да, странно что за все эти треды ни разу не упомянули о www.govpn.info

>stunnel есть под винду, simple-obfs нет.

Привет, ты охуел?

СС+обфс есть под все платформы включая мобилы. Твой ебаный stunnel - нет.

Не помогло

stunnel сам по себе безобидет т.к. вкупе с nginx это обычный https веб сервер.

А ss же gfw пока не палит.

>>2180236

Чтоб сертификаты были кошерными. Simple obfs слишком уж "simple".

И если уж так заморачиватся, то сертикаты нужно покупить а не брать на шару с letsencrypt. И домен покупать и зеркало какого-то сайта поднимать.

>И если уж так заморачиватся, то сертикаты нужно покупить а не брать на шару с letsencrypt. И домен покупать и зеркало какого-то сайта поднимать.

Дурак чтоле?

Посмотри есть ли обфслокал в папке с бинарником сс. Посмотри тот ли клиент у тебя запущен. У меня джве папки сс-клиента, я первый раз когда запускал случайно обфс засунул в старую папку и понять не мог че не работает.

0 выйди из сс

1 открой папку с клиентом

2 проверь на месте ли обфс-локал и длл к нему

3 открой клиент сс из папки где проверял

Точно. Ярлык из другой папки был. Запустил, но прокси не работает теперь. При установке obfs на сервер надо было 443 порт писать?

>stunnel сам по себе безобидет т.к. вкупе с nginx

Как это настроить? Как sslh поймет какой SSL кому принадлежит?

nginx 80 & 127.0.0.1:1337

ss 7688

stunnel conf

accept = 443

connect = 127.0.0.1:1337

cert = /etc/stunnel/stunnel.pem

sslh --listen 127.0.0.1:1337 --ssl 127.0.0.1:8443 --anyprot 127.0.0.1:7688

>Как sslh поймет какой SSL кому принадлежит?

Он эмулирует работу веб сервера, т.е. пытается установить tls соединие. В случае успеха сбрасывает перенаправляет все на веб сервер, в случае фейла пробует остальные протоколы или скидывает на anyprot.

спасибо

На самом деле мало монятно. Почему задействовано цлых пять портов?

80, 1337, 443, 8443, 7688

nginx слушает 127.0.0.1:80 и 127.0.0.1:1337?

--ssl 127.0.0.1:8443 - что здесь происходит? Сюда пойдет наш прокси? Сюда можно повесить привокси?

--listen 127.0.0.1:1337 - это куда?

с 7688 вроде ясно

Верно ли понимаю:

server_ip:80 - nginx http

server_ip:443 - sslh

127.0.0.1:1337 - nginx ssl

127.0.0.1:8443 - наш прокси, куда направит sslh?

> accept = 443

На 443 на самом деле слушает stunnel, а не sslh?

Что-то я немного увлекся копипастом, у меня записан немного иной вариант.

В этом же варианте nginx'у хватит одного 80 порта.

Затем stunnel слушает 443й, отправляет на sslh (127.0.0.1:1337)

После чего sslh слушает

>--listen 127.0.0.1:1337

отправляет уже http на nginx

>--http 127.0.0.1:80

а все остальное сливает на ss

>--anyprot 127.0.0.1:7688

P.s. не дороже 6$

Охуенно. Брат жив, зависимость есть.

Ладно, на месяц возьму погонять. У меня 70 тариф, а сраная аруба максимум 50 выдавала. И телефон не просят, это +

apt install ufw

ufw default deny incoming

ufw default allow outgoing

ufw allow 22/tcp

ufw allow 443/tcp

ufw enable

ufw status verbose

Спасибо, анон.

*постоянный

Не понимаю вас, блокируют вам всякий ширпотреб, а вы ещё и сопротивляетесь.

Флибуста тоже ширпотреб? Чукча не читатель?

Защита от брутфорса? Ок, забубеню. Спасибо

Нет уж вот уж хуй. Сделаю 3 попытки в сутки и пусть пробуют.

Своё облако, аналог гугла, можно сделать чтобы контакты и календарь синхронизировались.

Заебатая штука. Спасибо, попробую.

Вопрос в догонку. Разве не надо шифрование фс делать на сервере в таком случае? А то шо Гугл, шо какой-нибудь time4vps одна хуйня может оказаться.

Ну на nextxloud есть шифрование, но ключи хранятся на сервере, так что для личного шифровать смысла нет.

Можно сделать на домашний сервер туннель через vps, и ip будет, и все файлы дома.

google.ca, google.com.br, startpage.com, и еще десятки доменов гугла не в россии

Вот тут то и засада.

Даже не представляю, что будет после выборов. Наверняка авторизация по номеру СНИЛС и Паспорту в основных соц.сетях, если не хуже.

>блокируют вам всякий ширпотреб

Школьные учебники, которые можно скачать в одну небольшуючиталку, вместо того, чтобы переплачивать за макулатуру, где кроме скреп и пропаганды клерикализма ничего нет тоже ширпотреб.

Какого хера вообще чего то блокируют? Есть сайт, не мешает, каши не просит.

Торренты так же ширпотреб?

Новые учебники - это ад и пиздец. Посмотрел у малого, чего там нынче пишут и охуел. Кроме орфографических ошибок, встречаются ошибки в примерах, которые хуй решишь из-за этого. И что не автор - то либо чурка, либо жид. В наше время более лучше это было всё.

Ну, всякие vpn service выдает пачку и хуй клал на всё, например.

Пиздец.

>пораша протекла

>Тред про закручивание гаек, скрепы и получение доступа к свободному интернету

Проиграл.

Там и так нехватка по моей специальности, так что довить ни на кого не придется. Уже два знакомых так уехали, один вид на жительство получил уже.

Житель посёлка в Пермском крае провёл туда Wi-Fi, а ФСБ и Роскомнадзор заподозрили его в терроризме и оштрафовали.

Как сообщает сайт Медиазона, житель посёлка в Прикамье провёл туда Wi-Fi, а ФСБ и Роскомнадзор заподозрили его в терроризме.

В посёлке Николаев Посад в Усольском районе Пермского края нет легальной возможности подключиться к домашнему интернету. Провайдеры там не работают, поскольку считают это невыгодным: всего в поселении живут около 30-40 человек.

Рядом с Николаевым Посадом находится город Березники, между их окраинами около 1,6 километров. Местный житель решил провести в посёлок интернет и заключил договор с «Ростелекомом».

Энтузиаст установил на чердаке 12-этажного дома Wi-Fi роутер и усилил сигнал параболической антенной, связав его с другим роутером в своём же доме. Радиомост позволил всем жителям посёлка подключиться к интернету — и владелец стал предоставлять доступ за деньги. Стоимость услуг не уточнялась, но ими воспользовались как минимум пять человек.

3 ноября Роскомнадзор сообщил, что проверил деятельность жителя Березников по заявлению ФСБ и изъял всё оборудование, включая Wi-Fi роутер. На энтузиаста составили четыре протокола об административных правонарушениях за то, что он без разрешения и лицензии использовал районные электрические сети и оказывал услуги связи. Его оштрафовали на 800 рублей.

В разговоре СМИ глава городского отдела Роскомнадзора Владимир Коробов объяснил, в чём именно провинился житель Березников: в нём заподозрили экстремиста.

«Соседи выходили в интернет через точку доступа, зарегистрированную на его имя — это затрудняет поиск конечного пользователя. А сейчас представьте себе, что в этом населённом пункте Николаев Посад засел какой-нибудь террорист и ведёт страничку. О чём угодно. Или раздаёт порнографию, или же пишет нашему президенту что-либо. И тут возникают вопросы: а может быть, житель Николаева Посада организовал там какую-нибудь страничку во „ВКонтакте“ по аналогии с „Синим китом“?» — цитируют главу управления Роскомнадзора сайт.

По словам чиновника, сейчас у жителей Николаева Посада нет возможности подключиться к интернету легально. «Мы, Роскомнадзор, не можем заставить оператора связи оказывать услуги, где люди проживают. Тут они считают деньги, и считают, выгодно это или невыгодно», — говорит Коробов.

Роскомнадзор передал материалы дела в суд.

Житель посёлка в Пермском крае провёл туда Wi-Fi, а ФСБ и Роскомнадзор заподозрили его в терроризме и оштрафовали.

Как сообщает сайт Медиазона, житель посёлка в Прикамье провёл туда Wi-Fi, а ФСБ и Роскомнадзор заподозрили его в терроризме.

В посёлке Николаев Посад в Усольском районе Пермского края нет легальной возможности подключиться к домашнему интернету. Провайдеры там не работают, поскольку считают это невыгодным: всего в поселении живут около 30-40 человек.

Рядом с Николаевым Посадом находится город Березники, между их окраинами около 1,6 километров. Местный житель решил провести в посёлок интернет и заключил договор с «Ростелекомом».

Энтузиаст установил на чердаке 12-этажного дома Wi-Fi роутер и усилил сигнал параболической антенной, связав его с другим роутером в своём же доме. Радиомост позволил всем жителям посёлка подключиться к интернету — и владелец стал предоставлять доступ за деньги. Стоимость услуг не уточнялась, но ими воспользовались как минимум пять человек.

3 ноября Роскомнадзор сообщил, что проверил деятельность жителя Березников по заявлению ФСБ и изъял всё оборудование, включая Wi-Fi роутер. На энтузиаста составили четыре протокола об административных правонарушениях за то, что он без разрешения и лицензии использовал районные электрические сети и оказывал услуги связи. Его оштрафовали на 800 рублей.

В разговоре СМИ глава городского отдела Роскомнадзора Владимир Коробов объяснил, в чём именно провинился житель Березников: в нём заподозрили экстремиста.

«Соседи выходили в интернет через точку доступа, зарегистрированную на его имя — это затрудняет поиск конечного пользователя. А сейчас представьте себе, что в этом населённом пункте Николаев Посад засел какой-нибудь террорист и ведёт страничку. О чём угодно. Или раздаёт порнографию, или же пишет нашему президенту что-либо. И тут возникают вопросы: а может быть, житель Николаева Посада организовал там какую-нибудь страничку во „ВКонтакте“ по аналогии с „Синим китом“?» — цитируют главу управления Роскомнадзора сайт.

По словам чиновника, сейчас у жителей Николаева Посада нет возможности подключиться к интернету легально. «Мы, Роскомнадзор, не можем заставить оператора связи оказывать услуги, где люди проживают. Тут они считают деньги, и считают, выгодно это или невыгодно», — говорит Коробов.

Роскомнадзор передал материалы дела в суд.

Роскомнадзор против Wi-Fi за пределами квартирыРоскомнадзор предупредил пользователей о незаконности раздачи Wi-Fi чужим квартирам.

Роскомнадзор на свое странице в ВКонтакте посоветовал пользователям не делиться вайфаем с соседними квартирами. Как утверждают в ведомстве, раздача доступа в интернет на больших территориях — в частности, в подъездах — расценивается законом как оказание услуг связи и подлежит лицензированию.

«К сожалению, раздавать Wi-Fi вы сможете только в пределах своей квартиры», — ответили в Роскомнадзоре на вопрос пользователя о том, как он может помочь людям, «обделенным доступом в интернет».

Как уточнили в ведомстве, согласно постановлению правительства РФ от 2004 года, без регистрации можно использовать только роутеры мощностью до 100 мВт или 20 дБм. Для установки более мощных аппаратов требуется получение в Роскомнадзоре разрешения на использование радиочастот и регистрация роутера в территориальном управлении ведомства.

«К сожалению, советуем вам улучшать мир в какой-нибудь другой области. Например, собирать батарейки и сдавать их на переработку», — отметили в Роскомнадзоре.

Обсудить на странице: вконтакте, фейсбук, твиттер, гугл+

https://hidemy.name/ru/news/roskomnadzor-protiv-wi-fi-za-predelami-kvartiry/

2) chmod +x shadowsocks-all.sh

3) ./shadowsocks-all.sh

Братушки китайцы уже всё автоматизировали, там simple-obfs можно поставить с shadowsocks-libev

ставит на твой выбор различные реализации shadowsocks

Только я начинаю думать, что это уже дно, как родина меня снова удивляет.

Где ты увидел что при установке обфс надо вообще какой-то порт трогать? В этом гайде обфс идет плагином и слушает тот же порт что и сс. Там же пошаговая инструкция, ну еб вашу мать, как можно блять ошибиться когда все что от тебя требуется это делать ctrl-c ctrl-v построчно?

>А надо ли закрывать лишние порты на впс?

Нет

>Как это сделать?

никак, все "лишние" порты итак закрыты, потому что их никто не слушает. можешь проверить через netstat -lntu и убить ненужные тебе сервисы через systemctl disable "servicename"

Спрашивал при установке, я точно помню. Да и нахуй этот ваш обфс, я не бен ладен, чтобы так шифроваться, мне просто нужна прокся по шифрованному туннелю.

nextcloud нинужон если тебе просто файло хранить, лучше сифайл. некстклауд жрет много ресурсов и тормозит нещадно.

А я все же закрою

А что за первая хуита?

>Cryptomator

Сыроват, жрет ресурсы как не в себя. Кроме того сама идея с локальным веб-сервером кажется не очень безопасной, ибо легко проебаться и дать случайно доступ кому не надо.

>потому что их никто не слушает

Взял впс, а там изкоробки апач на 80 порту висел. Оправдывайся, маня.

>Спрашивал при установке, я точно помню.

Кто спрашивал? Если ты делал по этому гайду >>2179878

то нихуя тебя никто не спрашивает, там установка неинтерактивная.

Пиздец, как знал что из-за 10 васянских гайдов домохозяйки все перепутают и будут делать хуйню нарекомендованную ебанутыми, а потом вопить что нихуя не работает.

>Взял впс, а там изкоробки апач на 80 порту висел

Задавай эти вопросы хостеру, или более лучше выбирай ОС из прдоставленных темплейтов. и да, специально для тебя сказано

> можешь проверить через netstat -lntu и убить ненужные тебе сервисы через systemctl disable "servicename"

Я говорил про синхронизацию контактов и календаря со смартфона, паролей браузера, заметки, библиотеку.

> apt install ufw

ufw default deny incoming

ufw default allow outgoing

ufw allow 22/tcp

ufw allow 443/tcp

ufw enable

ufw status verbose

Вот такую хуйню пишет.

Command may disrupt existing ssh connections. Proceed with operation (y|n)?

Что ему отвечать? Это норма?

>Это что блядь, хороший годный впс?

Ты сам ответил на свой вопрос. Либо он гбшный, либо это внутренние правила Евросовка, которые по степени анальности не уступают рашкинским.

Можешь попробовать нагуглить сканы, но это уже на свой страх и риск.

вообще не трогай его, не нужен он тебе блядь

если ты сменил порт ssh после этой комманды ты хуйцы соснешь

Норма. По умолчанию он отключен. Сделай порядку, и будет норм. - запрет входящих, разрешение исходящих, открытие 22 и 443, и только потом включение

контролируйситуацию с помощью

ufw status verbose

>Это что блядь, хороший годный впс?

нормальный. год назад когда регился нихуя не требовали, и сторедж впс стоил 4 евро за 1ТБ.

Пока не просила. Ну и смысл тогда в этих ебаных впс, если палева, как с впн обычным?

>смысл тогда в этих ебаных впс

Скрытие трафик от местного провайдера.

Хотчешь скрыться от всех юзай впн+тор.

>Скрытие трафик от местного провайдера

Так vpn то же самое делает. И скан паспорта для этого не нужен. Ебануться блядь! Паспорт им покажи. А мазок из жопы вам не надо блядь?

Рега на фотошопный паспорт не помогает. Или они пробивают по номеру в Европейском ФМС (ну или что там у них).

В смысле? По одной строке вводить, или как?

>контролируйситуацию с помощью

>ufw status verbose

Вот это вообще не понимат

А ты случайно не с карты оплачивал ? Если да, то тогда скан паспорта не удивителен (якобы для борьбы с обналом, отмыванием денег, экстремизмом и т.д). Да, да, Евросовок за последние 2 года в плане зондов и скреп плавно идет в сторону Россиюшки (отчасти это движение оправдано реальными прецедентами с реальными жертвами).

Я не оплачивал еще, только зарегистрировался. А они сразу в жопу лезут. Написал в их чате "какого хуя? Как мне подтвердить почту?" А они мне - ваш заказ помечен, как мошеннический, предоставте блядь паспорт.

Аа...

https://www.ccihosting.com/offshore-vps.html

Вот здесь список VPS без верификации.

https://www.savethelive.com/free-vps-trial-windows-linux-list/

> А они мне - ваш заказ помечен, как мошеннический, предоставте блядь паспорт.

Что за сайт, попробую зарегистрироваться, проверить из под разл.IP.

> Вот здесь список VPS без верификации.

> https://www.savethelive.com/free-vps-trial-windows-linux-list/

Это на период триал без верификации, или вообще?

Time4vps. Заходил из-под vpn, из Швеции. Может это им не понравилось. Ну и данные ясен хуй не свои писал, а от балды, только номер свой.

И хули делать? Реальные имя/фамилию/адрес им писать? Да пошли они на хуй. Мошенника нашли блядь. Деньги им несешь, а тебя еще мошенником называют. В пизду тайную контору, не рекомендую, посоны.

*такую

>Евросовок за последние 2 года в плане зондов и скреп плавно идет в сторону Россиюшки

Чёто проиграл. Во всемирном движении за внедрение зондов как раз Россиюшка всех догоняет.

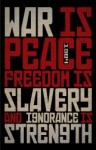

- Появился ветктор развития законодательства в строну закручивания гаек в Интернете.

- Принят закон о блокировке средств обхода блокировок и фильтрации поисковой выдачи, а также о штрафах отказавшихся сотрудничать.

Что происходит сейчас?

- Пока средства обхода не блокируются, блоки начнутся в декабре 2017. Пока можете пользоваться обычными VPN и Tor. Далее после блокировки Tor и крупных VPN и прочих порулярных средств обхода можете перейти на более мелкие VPN, которые пока не успеют заблокировать - всё сразу заблокировать невозможно.

Каков прогноз?

Всех провайдеров обяжут обзавестись DPI для выявления типов трафика, которых может использоваться для борьбы с цензурой. Далее либо китайский вариант - больше блокировок разными способами - совершенствование блокировок техническими средствами, или северокорейский вариант - отключение рунета от глобальной сети, или как в Эфиопии - уголовка для пользователй за использование определенных протоколов или попытки противодействия цензуре (см. https://youtu.be/72elkMvoey4 и https://en.wikipedia.org/wiki/Internet_censorship_and_surveillance_by_country). Также произойдет подорожание услуг связи всеследствие принятия пакета Яровой и дальнейшей монополизации услуг. Смерть мелких провайдеров, гегемония Ростелекома.

Что делать?

- Способ борьбы с цензурой здорового челокека - эмиграция;

- Способ борьбы с цензурой курильщика - адаптироваться, применяя технические средства для противодействия цензуре. Последние мы и будем обсуждать в этим треде.

Олек и нечегоскрываторов просьба покинуть тред.

Хуёв насосутся. Китайцы миллиарды на свой фаервол потратили и хули? Все равно обходят. Так там с умом делали, на результат, а не ради распила. Короче, скорее рашка развалится и труп плешивого будут пинать на красной площади, чем я не смогу выйти в интернет.

> и хули?

И это таки серьезно затруднило обходы.

>миллиарды на свой фаервол потратили

В РФ вангую более дешевый способ - ванек, подозреваемых в обходе блокировок, будут просто показательно садить на бутылку.

Ватным пенсам уже недолго осталось небо коптить. А новое поколение смоет плешивового с его бандой, как говно в унитаз. Смена поколений неизбежна, а весь этот вахтерский пиздец - отрыжка совка.

Вы оптимист. Пенсы у власти и еще лет 20 продержатся как нехуй делать. Путину всего 65, а Мугабе до 90 досидел. Молодежи мало, молодежь аполитична в основном. Сто тысяч молодых и шутливых не одолеют армию ватанов и прочих прикормленных силовиков.

*слезал

Нужно купить виртуальный частный сервер (VPS) за бугром (цены от 1 до 5 евро в месяц) и настроить на нем средства проксирования трафика.

Где и как купить дешевый VPS

todo

Как обойти блокировку, испоьзуя свой VPS с минимумом пердолинга?

Сразу послу получения пароля от рута можно приступить к проксированию трафика, набрав команду в терминале

ssh -D 6666 root@server_ip

и прописав в браузере настройки прокси SOCKS5 127.0.0.1:6666

Плюсы способа: обход блокировок с минимумом телодвижений. Минусы: невысокая скорость + трафик SSH легко детектится DPI.

Как обеспечить проксирование трафика сразу всех приложений

Настроить на сервере OpenVPN по инструкции https://www.digitalocean.com/community/tutorials/openvpn-ubuntu-16-04-ru

Особенности: возможность проксирования всего трафика. Минусы: невысокая скорость, необходимость пердолинга для настройки, легко детектится DPI.

безлимит за три бакса

Твой гайд мешок говна и куча дезинформации.

1 Рекомендовать ssh туннель "если заблокируют мои привычные средства обхода (Tor, VPN, плагины браузеров)" - это пиздец какой охуенный совет. Если тор с обфс4/meek не работает, то твой ssh отключили уже давно

2 "Минусы: невысокая скорость" у ssh туннеля? Пиздец ты даун, у ssh туннеля околонативная скорость, это один из самых быстрых туннелей для веббраузинга, из реальных минусов ssh - dns-spoofing (а значит ты соснешь хуйцов если у тебя нет dnscryp) и отсутствие UDP

3 "Как обеспечить проксирование трафика сразу всех приложений : Настроить на сервере OpenVPN" - опять таки ты даун, использование vpn это НЕ ПРОКСИРОВАНИЕ

> Если тор с обфс4/meek не работает, то твой ssh отключили уже давно

Хуйню несешь. Пока по типу трафика никто блокировать ничего не собирается. Заблочать входные ноды тора.

"Все утро колупался с настройками прокси, чтобы

преодолеть китайский роскомнадзор, который убивает

все гуглосервисы, в особенности youtube и гуглопочту,

и много всего прочего, включая dropbox, ФСБук и твиттер.

Прокси не работают, VPN тоже не очень хорошо, но

удалось настроить socks5 поверх ssh"

http://lj.rossia.org/users/tiphareth/2033612.html

>у ssh туннеля околонативная скорость

Вы тупой. Гугли tcp over tcp, смотри http://sites.inka.de/bigred/devel/tcp-tcp.html

Твои слова противоречат практике. Tcp over tcp - это тормоза что с ssh, что с openvpn.

>использование vpn это НЕ ПРОКСИРОВАНИЕ

При использовании VPN трафик проходит через прокси-сервер. С чем не согласен, маня?

Внезапно гугл - не только поиск

Не спорь с олькой

В предыдущих версиях один экземпляр simple-obfs мог исполняться от юзера с пониженными правами. Ждем пока внесут правки в код simple-obfs, в гайд исправления добавлю позже.

>В предыдущих версиях один экземпляр simple-obfs мог исполняться от юзера с пониженными правами

Если запускать как отдельный процесс, то можно с пониженными правами в любой версии.

socks зашифрует или туннелирует твои днс-запросы до ssh-сервера через который ты ходишь? пиздец, какие же дауны здесь обитают.

Хаха, лол. Этот домен запустили много лет назад, когда ssl был еще не распространен и все запросы, даже у google шли через незащищенный http. На этом же домене был принудительный редирект на https. Сейчас же везде по дефолту https.

>>2183250

SOCKS 5 расширяет модель SOCKS 4, добавляя к ней поддержку UDP

https://ru.wikipedia.org/wiki/SOCKS

>У меня работает, значит у всех работает.

>Мне не нужно, значит никому не нужно.

>У меняня не так, как у всех, значит все пиздят.

Блядь, ну что за логика долбоебская! Ну значит нет у гугла а базах адресного пространства твоего провайдера! Адреса имеют смысл, знеешь ли, переходить от города к городу, и даже от страны к стране, учитывая географическое положение Питера, в этом нет ничего удивительного.

>>У меня работает, значит у всех работает.

Долбаёп. Поменяй регион в настройках гугла и проверь. спермачи все такие агрессивные?

Айпи менять не надо, куки удалять не надо, язык браузера менять не надо. Охуенно же! Меняем настройки - и всё находит, и rutracker.org в топе.

Точно, работает, подтверждаю. Спасибо за наводку. Хотя у меня и так google через нероссийский ipv6 работает.

Забавно, а на ютубе достаточно регион в настройках сменить, и все блокированные каналы откроет.

>SOCKS 5 расширяет модель SOCKS 4, добавляя к ней поддержку UDP

Пиздец, ты тупой? socks5 ПЕРЕДАЕТ UDP от бравзера твоему ssh-клиенту. SSH-клиент обработать UDP НЕ МОЖЕТ.

Реально блядь, одни дебилы на борде остались.

Через какой сокс, полудурок, сокс умеет в udp, ssh не умеет, сокс только соединяет твой браузер с твоим ssh клиент, ssh клиент не умеет в СОКС, сука ты тупая. У тебя ЛОКАЛЬНЫЙ сокс, а не внешний, и если у тебя нет dnscrypt ты сосешь хуи когда провайдер берет и без задней мысли спуфает твои днс-запросы.

Маня, не позорься. SSH поддерживает SOCKS5, SOCKS5 поддерживает UDP. Прописываем в браузере socks5 + remote_dns true. В результате https://dnsleaktest.com/ детектит использование DNS того сервера, который используется на сервере, к которому подключается. Можем на клиенте вообще 53/udp перекрыть - потому что будет юзаться dns удалённого сервера, кторый проталкивается через наш SSH канал. А теперь съеби и не позорься, тупица. Твои бредни противоречат фактам.

>SSH поддерживает SOCKS5

SSH поддерживает socks5 но не поддерживает UDP. Ты заебал нести хуйню тут, уеба.

Пиздец ты ебанутый. Блядь. Почему кретины всегда пиздят о том, чего не знают

socks5 это прокси с локальной стороны, сокс получает TCP трафик и перенаправляет его в SSH туннель, SSH туннель НЕ ПЕРЕДАЕТ TCP, ТУПОЙ ТЫ ДЕГЕНЕРАТ

>>2183949

>ssh клиент не умеет в СОКС

Выражение "ssh умеет в socks5" означает, что ssh умеет во всё, во что умеет SOCKS5. Твои маняфантазии меня уже просто доебали. Ты понимаешь, что DNS-запросы успешно передаются через ssh-канал? Или ты по-прежнему отрицаешь этот факт, тупая скотина? Нахуя ты отрицаешь факты? Если твоя манятеория противоречит фактам - это не факты говно, а твоя манятеория говно.

>ssh клиент не умеет в СОКС

-D [bind_address:]port

Specifies a local “dynamic” application-level port forwarding. This works by allocating a socket to listen to port on the local side, optionally

bound to the specified bind_address. Whenever a connection is made to this port, the connection is forwarded over the secure channel, and the appli‐

cation protocol is then used to determine where to connect to from the remote machine. Currently the SOCKS4 and SOCKS5 protocols are supported, and

ssh will act as a SOCKS server.

Иллюстрированное руководство по лечению гугла от цензуры

>майор же в треде

Какие твои предложение? Майор в треде, удаляем тред?

>И почему не на телеграфе?

Тереграф подментован и не использует https

Свой VPS, на 80 порту nginx и сайт с кooooтиками, на 443 порту stunnel, использующий сертификат Let's Encrypt. Stunnel перенаправляет трафик мультиплексор sslh, который сортирует трафик так: http - на 127.0.0.1:80 nginx, остальной трафик - на shadowsocks. Таким образом будет использоваться для туннелирования shadowsocks, завёртутый в валидный SSL.

На что вкатиться, чтобы без левых комиссий и без лишних данных?

visa virtual

можно и без домена, например вводишь в терминале

host server_ip

и на вернувшийся домен выписываешь сам себе серт.

Али норм сервис, деньги возвращает, что значит где попало?

А в магаз только с наличной идёшь?

Ничего не надо. Личное использование никто не запрещал. Это шизики тут анус разминают заранее, уже в северной Корее себя ощущают.

Обфускация бесполезна, туннели выявляются по длительному существованию соединения. Лучший вариант - обфусцированный прокси.

В магаз нет

Хз как. А вам зачем весь? Разве не достаточно трафика значимых приложений?

Когда ждать, и ждать ли вообще? До этого тут годный гайд анон накатал, в таком бы тоже духе.

>Ты про udp забыл.

Той пули достаточно для безпалевного проксирования в баузере. Зачем udp проксировать? Вроде ж ss поддерживает и udp.

Да, если знания есть, поделись с аноном.

Если цопе не качаешь и вещества не покупаешь, то забей. В Россиюшке большинство законов выполняются для галочки, то же самое и "запрет VPN".

>А в магаз только с наличной идёшь?

Как будто что-то плохое лул. Слышал истории, когда банки блокировали счета при покупке машины, недвижимости по карте с требованием объяснить "откуда денежки зин" (да, действительно откуда у холопа зарабатывающего 35к в месяц взялись деньги на Рено Дастер или на Тойту Камри, не иначе, как обналом занимается).

>достаточно для безпалевного проксирования в баузере.

Для полноценного использования интернета нужен не прокси в браузере, а туннель 2/3 уровня. Впрочем это уже другой вопрос.

>Зачем udp проксировать?

Речь не о проксировании udp, а о передаче данных через него.

Тебе уже предлагали использовать ovpn udp поверх ss в прошлом треде, но ты что-то уперся в свой stunnel.

>уперся в свой stunnel

Валидный SSL кажется более беспалевным, чем SSL_No_Cert.

>использовать ovpn udp поверх ss

да ради б-га, используй, никто ж не против. Можно и так: OVPN поверх ss, который поверх simpe-obfs или stunnel. Комбинируй как удобно.

Ебать источник

> слышал истории

Да, тогда да. Надо любой хуитой заморачиваться, раз у нас такие инициативные банки блеать, хотя у них даже полномочий нет.

>ovpn udp поверх ss

udp туннеллировать через tcp? Весь смысл использования udp продает. Зачем?

На архиваче были треды про Сбер, плюс на Banki.ru много аналогичных тредов со ссылкой на рекомендацию ЦБ другим банкам (по факту указание) запрашивать источники средств, которое вступило в силу с июля 2016 года.

Ты наверное с кредитами путаешь, тогда источники средств интересны банку.

А так, им должно быть насрать на твои источники, все блокировки идут с инициативы налоговой или других органов, и то нужно постановление.

Или тебе кажется нормальным блокировать человеку средство существования из-за подозрений БАНКОМ?

>SS может отправлять udp через udp

И через socks5, который через tcp! ovpn можно же заворачивать

Add these lines to your .ovpn file:

socks-proxy 127.0.0.1 1080

route SHADOWSOCKS_SERVER_IP 255.255.255.255 net_gateway

Может не скоро. Всю схему сам еще не протестировал до конца. Некогда, например. На работу!

>softether

То, что я увидел в SoftEther VPN — это какой-то суррогат, особенности:

1. Вроде бы поддержка более 4х туннелей одновременно должна как-то предполагать, что продукт будет поддерживать возможность организации сети из коробки. Только не тут. Встроенный SecureNAT (странное название) — это всего лишь кривой программный тормозной NAT и такой же недоделанный DHCP сервер. Для клиентов PPTP, L2TP от MS SeсureNAT не назначает вам адрес автоматически. Серверу не удается вписать в конфиг клиента и даже шлюз по умолчанию. Хотя для клиентов openVPN при верном конфиге процедура проходит успешно.

2. Вы не сможете сделать так, чтобы сервер пушил статические адреса вашим клиентам. Представляете, тут этого нет! Если вам нужна статика, вам придется руками каждому клиенту вписать это в настройке адаптера. Наверное, те, кто имеет дело с Микротиками, где все это работает из коробки, дружно начали улыбаться.

3. Качество работы разных туннелей может отличаться на порядок. Это касается скорости работы при включенном SecureNAT на разных туннелях и клиентах. Количество зафейленных подключений намного выше, чем в комбинации с тем же микротиком. То есть поддержки разной клиентуры (MS PPTP, L2TP: Linux PPTP, L2TP) по сути нет, а основная картинка софта — тупой развод. Потеряете свое время и получите кардинально разный результат.

4. Позиционирование использования этого недософта в связке с отдельно запущенными DHCP серверами, DNS и пр — я тогда не понимаю его смысла, я бы настроил Линукс сервер и развернул бы там те туннели в виде серверов, что мне нужны.

5. Форум и программисты из страны восходящего солнца просто кишат советами — допилите сами, мы же выложили в openSource.

6. SecureNAT с локальным бриджем работает криво на разных клиентах. На лицо баги в том, какие именно настройки сервер прописывает клиенту при подключении. Поэтому проблем с доступностью, пингами и прочими будет навалом и будет зависеть от клиента. ICMP может не вернуться, а ресурс в сети то быть доступным, то нет.

7. Здесь же конечно можно написать — настрой на сервере NAT сам, пропиши маршруты. Без проблем, только при условии, что и остальное будет сделано также. Этой софтине не может быть места на сервере при таком положении дел. Такое чувство, что она была сделана под задачу — наплодить кучу vpn серверов, которые выводят трафик где-то там. И наверняка, где-то там его еще и слушают.

Какой смысл было писать о таком ПО тут на Хабре? Мы тут собрались развиваться или терять свое время? Вам я точно не посоветую терять свое время, разбираясь в этом. Конечно их программа-клиент решает ряд проблем. Но попробуйте заставить своих клиентов-людей ставить внешний клиент VPN.

>softether

То, что я увидел в SoftEther VPN — это какой-то суррогат, особенности:

1. Вроде бы поддержка более 4х туннелей одновременно должна как-то предполагать, что продукт будет поддерживать возможность организации сети из коробки. Только не тут. Встроенный SecureNAT (странное название) — это всего лишь кривой программный тормозной NAT и такой же недоделанный DHCP сервер. Для клиентов PPTP, L2TP от MS SeсureNAT не назначает вам адрес автоматически. Серверу не удается вписать в конфиг клиента и даже шлюз по умолчанию. Хотя для клиентов openVPN при верном конфиге процедура проходит успешно.

2. Вы не сможете сделать так, чтобы сервер пушил статические адреса вашим клиентам. Представляете, тут этого нет! Если вам нужна статика, вам придется руками каждому клиенту вписать это в настройке адаптера. Наверное, те, кто имеет дело с Микротиками, где все это работает из коробки, дружно начали улыбаться.

3. Качество работы разных туннелей может отличаться на порядок. Это касается скорости работы при включенном SecureNAT на разных туннелях и клиентах. Количество зафейленных подключений намного выше, чем в комбинации с тем же микротиком. То есть поддержки разной клиентуры (MS PPTP, L2TP: Linux PPTP, L2TP) по сути нет, а основная картинка софта — тупой развод. Потеряете свое время и получите кардинально разный результат.

4. Позиционирование использования этого недософта в связке с отдельно запущенными DHCP серверами, DNS и пр — я тогда не понимаю его смысла, я бы настроил Линукс сервер и развернул бы там те туннели в виде серверов, что мне нужны.

5. Форум и программисты из страны восходящего солнца просто кишат советами — допилите сами, мы же выложили в openSource.

6. SecureNAT с локальным бриджем работает криво на разных клиентах. На лицо баги в том, какие именно настройки сервер прописывает клиенту при подключении. Поэтому проблем с доступностью, пингами и прочими будет навалом и будет зависеть от клиента. ICMP может не вернуться, а ресурс в сети то быть доступным, то нет.

7. Здесь же конечно можно написать — настрой на сервере NAT сам, пропиши маршруты. Без проблем, только при условии, что и остальное будет сделано также. Этой софтине не может быть места на сервере при таком положении дел. Такое чувство, что она была сделана под задачу — наплодить кучу vpn серверов, которые выводят трафик где-то там. И наверняка, где-то там его еще и слушают.

Какой смысл было писать о таком ПО тут на Хабре? Мы тут собрались развиваться или терять свое время? Вам я точно не посоветую терять свое время, разбираясь в этом. Конечно их программа-клиент решает ряд проблем. Но попробуйте заставить своих клиентов-людей ставить внешний клиент VPN.

А ведь это обычный сервис для размещения слайдов и презентаций, который никакого отношения к экстремизьму и авторским правам не имеет. Так что когда ватники начинают вам кукарекать про синих китов и про пиратство, приводите им в пример данный сервис.

про эсэсовский сокс речь и идет

>Яндекс.Деньги теперь требуют паспортные данные при любой покупке

Уже лет 6 фейкоакк на яндекс деньгах, все норм. Расплачиваюсь там за интернеты и али

В Гермашке кста сейм щит. Там провайдеры ездят по улицам и проверяют наличие открытых сетей.

Wi-fi в общественных местах там тоже с авторизацией по номеру ? Например в Макдаке или KFC ?

>А так, им должно быть насрать на твои источники, все блокировки идут с инициативы налоговой или других органов, и то нужно постановление.

Это в идеальной стране. У нас же все как всегда.

http://www.kommersant.ru/doc/3229969

С работы теперь могу по белому айпишнику лазить в рдпшки на домашний пека/медиацентр/сервер. Батя грит маладца, посмотрим как дальше будет.

Значит тебе просто не повезло и твой ойпи был у какого то анона, которого зобанели

Тут блять из треда в тред про него говорят

А потом какой-нибудь порядочный анон купит этот айпи, как я, например, и не сможет постить.

В их консоли черт ногу сломит. Я до сих пор не могу бабла закинуть на несколько месяцев сразу. Платеж в обработке и пиздец. А баланс нулевой показывает, хотя мой енот еще не закончился.

Хм, я два раза туда уже кидал в виртуальной карты, все ок было.

>В их консоли

Юзай putti, кек ну или на крайняк инсталируй себе там xrdp

Я тоже оплатил как-то первый месяц. А теперь никак. Карта та же, но статус платежа не меняется и деньги не снимают. Маму их ебал, короче, буду другой хостинг искать.

>Обфускация бесполезна, туннели выявляются по длительному существованию соединения.

Хуйня тащемта, у тебя на кудахтере 24/7 может крутиться клиент хуяндекс-диска или дропбокса, или еще какой ебалы, ты можешь 24/7 задрачивать ммо-дрочильни.

Туннель выявить можно в ручном режиме если собрать кучу данных, но тут уже писали - если тебя мониторят в ручном режиме - тебе УЖЕ пиздец.

> под шиндой как

PROXYCAP

R

O

X

I

F

I

E

R

На руборде есть инструкции по покупке лицензии на торрентах

> этому треду нужно больше гайдов

Сейчас думою запилить гайд для v2ray или нит. С одной стороны - это острие борьбы с цензурой, с другой даже для китая с их миллиардами и годным DPI он нинужон пока. Да и с кроссплатформенностью там проблемы пиздец.

Желательно. Часть провайдеров троттлит впн. Я бы посоветовал тебе поставить стрейзанд потому что там в комплекте идет обфусцированный опенвпн, но установка стрейзанда это достаточно геморная хуйня с ансиблем и танцами с бубном.

>Для полноценного использования интернета нужен не прокси в браузере, а туннель 2/3 уровня

нарисуй юзкейс в котором стандартному рабочебыдлу нужен туннель второго уровня а не прокси для tcp/форвардинг для udp?

>Валидный SSL кажется более беспалевным, чем SSL_No_Cert.

На самом деле нет.

Стандартные поделия типа nextcloud или любой другой приложухи, которое постоянно у тебя онлайн часто не будет иметь "валидного" сертификата.

Впрочем, это опять таки фантазии уровня "а чо будет если майор лично решит мой трафик мониторить".

Твоя задача преодолеть автоматические методы цензурирования, все остальное лишний пердоленк. Больше пердоленка - меньше пользователей. С этой точки зрения идельные продукты это лантерн и писфон. Только они вроде не работают в кетаях.

Ну и кроме того simple-obfs в режиме хотетепе изображает из себя вебсокет, так что если придумать нормальный обфс-хост все будет ок.

Всем хорош, кроме скорости. Оче просто развернуть, поддерживает кроме своего эксклюзивного https туннеля несколько сторонних. Ну и да, сам softether протокол есть только на шинде и хуинуксах, мобильные клиенты сосут хуйцы или пользуют опен-впн сервис который встроен в софтэзер сервер. Проблема в том что возможностей настроить такой опенвпн сервис на сервере софтэзера куда как меньше.

ssh>=ss>ovpn-udp>softether

Кстати как вариант обфусцирования сс - использовать kcp tunnel, работает годно, но вот с кроссплатформенностью траблы.

Ноупе.жпг

Киллер-фича арубы это vmware виртуализация, позволяет напердолить кернел под СС и увеличить скорости в ДЖВА РАЗА.

Все дешманские нат-впс или $4/год идут на опенВЗ, там такого нет.

Да ну, бред какой-то. Сейчас чекну

Оплачивал с этого кошелька довольно большие суммы, около 10к за раз - все было ок.

Где ещё есть инфа про стрейзен кроме гитхаба, вводной много, а про установку не очень.

https://www.linode.com/docs/networking/vpn/set-up-a-streisand-gateway

tl;dr - тебе нужны никсы с ансиблем локально

Пидораха, плиз.

Сейчас специально проверил, заплатил заранее енот за след. месяц. Баланс зачислился... повисело правда около минуты надпись "Activation in progress", потом все ок.

>>2187567

>Стандартные поделия типа nextcloud или любой другой приложухи, которое постоянно у тебя онлайн часто не будет иметь "валидного" сертификата.

SSL_No_Cert и самоподписанный сертификат это разные вещи.

>>2187572

>как вариант обфусцирования сс - использовать kcp tunnel

Kcp это костыль для нестабильных беспроводных сетей. Он использует udp, добавляя при этом дополнительные контрольные суммы для уменьшения кол-ва битых пакетов. На оптике/меди от него толку нет, один лишь лишний оверхед.

С точки зрения dpi он ничем не лучше ovpn поверх ss. Хорош лишь тем тем что может использоваться на мобильных устройствах. Но требуются разные серверы для обычного ss и kcp-ss.

>>2187574

Нечего тут пердолить, даже одного ядра хватает на 100мбит с большим запасом.

Банк мой ебанутый тупит значит.

Из того, что я помню более-менее это аська со сторонними клиентами (я не знаю, как её регистрируют сейчас, но кажется всё ещё без номера) и это IRC (в руснете почти все платные ВПН побанены). Может я о чем-то не знаю ещё?

Твоя проблема это ослик.

>гайды действительно помогут

Ничто не поможет. кроме спутника Вспомни ебипет 2011.

>И простейший способ это исправить - ovpn.

Простейший способ это исправить - поставить sstsp который перенаправляет весь траффик в новый тап адаптер, который работает через сс

>SSL_No_Cert и самоподписанный сертификат это разные вещи.

Щас бы думать что васянософт обязательно будет со снейкоил сертом

Некстклауд вообще детектится как аппдата, просто пример хуевый

>Но требуются разные серверы для обычного ss и kcp-ss.

Что блядь? Зачем? Ебать ты пряник, сам то пробовал kcp ставить? Для мобильных клиентов kcp хуита потому что он нихуя не кроссплатформенный, кроме того, для нормального провода картина трафика более другая выходит, если обычный ss это сраные американские горки с пиками и провалами то kcp ровный стабильный поток. Ну и да - различный софт использует kcp, syncthing например, так что это вполне себе обфусцировать туннель под валидное незапрещенное приложение.

> Ничто не поможет.

Так а что делать то? Эти дегенераты все что угодно могут заблокировать, в т.ч нужные мне сайтики.

>что делать

Молиться святому небоходцу Илону Маску, защитнику прогресса, ускорителю родстеров до сотки за 1.8с, охранителю экологии, чтобы быстрее свой спутниковый тырнет запилил

Решай проблемы по мере поступления. Пока тор и впны работают. Отрубят торы - напердолишь прокси на впс.

>>2187999

>поставить sstsp который перенаправляет весь траффик в новый тап адаптер, который работает через сс

пили гайд

>>2187991

>Вспомни ебипет 2011.

ак отключили, так и обратно включили. Этот не постоянная мера.

>Забыл добавить трипл-впн на эллиптических кривых

Схема с убедительной отрицаемостью, какие твои претензии? Шуточки тут неуместны.

>какие твои претензии

>Твоя задача преодолеть автоматические методы цензурирования, все остальное лишний пердоленк. Больше пердоленка - меньше пользователей.

никого не заставляю реализовывать всю схему. Применять меры по своему усмотрению в сооствестствии со свомим силами.

Вероятно, для автоматической антицензуры будет достаточно голого ss. Гайд к ss написан, закрываем тред?

> Что думаете об идее запилить отдельную вику, посвященную антицензуре? Гайдов-то дохрена понапилить можно. Жить с этой цензурой еще долго.

Полностью поддерживаю. Дело архинужное, а разбирающихся в теме сильно меньше чем пользователей инета. Можно методичку сделать, как на доброчане про осознанные сновидения. В i2p на хиддаче методичку по анонимности начинали пилить, но все заглохло.

Было бы годно. Только во главе редакции там должен быть специалист, а не левохуй с zenmate в firefox.

Идея годная. Только вот роскомскрепа может забанить ее, обратившись к администрации. Необучаемые могут даже и всю викию забанить, им плевать на то, что пользователи лишатся полезного контента (как в случае со slideshare.net)

Называется ГУГЛОСАЙТЫ. Гуглосайты расположены на домене гугла. Невозможно забанить гуглосайт, не забанив гугл.

Можно хранить всю кучу инструкций на гуглосайте - это не нарушит правил гугла.

>АНОНИМНОСТЬ, КОНФИДЕНЦИАЛЬНОСТЬ , НИ СТУЧИТ МАЙОРУ МАМАЙ КЛИНУС

>ВВЕДИТЕ ВАШ НОМЕР ТЕЛЕФОНА

Такая-то анонимность.

Да, кстати, я просто оставлю это здесь.

Пока жители россии рискуют сесть на бутыль за случайный репост, тем временем в Россиюшке в кинотеатрах покажут фильм, прославляющий военов АТО из правого сектора (националистическая организация запрещенная в России).

https://vk.com/wall-9957744_711299

А вообще из-за чего умерла аська. Хороший, годный, анонимный мессенджер, особенно для своего времени (2003-05 гг.). Из-за социальных сетей или из-за мессенджеров ?

мейл ру

>Телега хороша

Телега хороша только маркетинговым буллшитом

Хочешь нормальное е2е - ставь ваер или сигнал

Хочешь чтобы все твои контакты были доступны в твоем мессенжере - ставь ватсапп

Смотрел на твой скрин и что-то вспомнил про казахский Яндекс (yandex.kz).

>Вероятно, для автоматической антицензуры будет достаточно голого ss. Гайд к ss написан, закрываем тред?

Йобта троттлит голый ss, обфускацию не троттлит.

Зойчем закрывать тренд, может у кого-то лапки и он не сможет симпл-обфс в нужную папку разархивировать. Не бросать же теперь братушку в беде, не ударять его в псину.

Ну и всякий эксклюзив вон типа sstap и v2ray может завезут.

Зашел по твоейссылке, переадресации не произошло.

Открыл приватное окно, напрал янндекс.ком - произошла переадресациия на яндекс.ру

>Только во главе редакции там должен быть специалист

довайте валдикаСС попросим. у него вон даже СС в нике есть.

главное славику власти не давать, а то погрязнем в историях про дорогие как крыло самолета способы скрыть таймзону браузера.

>обфускацию не троттлит

Можешь паписать подробную пасту об опытах с йотой?

Какая обфускация помогает - и http и tls? Какая лучше по скоростям? Какие тонкости?

ну так никто не мешает зафорсить язык.

>VMuzice.me

Пиздец, как же меня печет со всей этой параши. Зашел на сайт, а там заглушка от МТС "доступ к сайту ограничен по требованию роскомскрепы", при том, что у меня вообще другой провайдер.

Либо хостеры уже начали промышлять подобным, либо это администрация заранее прогнулась.

Самый правильный вариант это запилить простую яркую инфографику с гайдами типа пердолинга сс и подобного, чтобы вкудахтах распространять или на телеграфных столбах расклеивать.

>Но ведь они не являются соцсетью, как телега. Телега - это прежде всего соцсеть.

чиво блядь?

Телага - платформа для публичного социоблядства: куча каналов и чатов, каналы с более чем 100к подписчиками. Каналы вместо пабликов, Чаты как способ коллективного общения. Похоже на гибрид вк и твиттера.

>Можешь паписать подробную пасту об опытах с йотой?

А че там писать? Прост сс троттлит, скорость до 32 кбит дропает, вероятно дело в том что йобта для смартфонов и планшетов закрывает всякие пиринги тетеринги и прочее говно, и вероятно считает что подобный зашкварно-сомнительный трафик это признак такого вот. Любая из обфускаций помогает, так же модифицируя обфс-хост в клиенте при хттп можно добиться более лучшей скорости манипулируя qos видимо.

А еще

Ссылка на Яндекс без цензуры. На айпи похуй, и переадресации на yandex.ru нет.

Никто такое читать не будет, надо пепе добавить, песиков и сисястых баб. Ну и гайд этот писался чтобы в цифро-текстовом виде распространяться, чтобы можно было комманды просто копипастить.

Ну по сравнению с Mail.ru они не такие поехавшие.

На этот случай есть gugl-ru с измененными региональными настройками

https://justpaste.it/1dmle

>а весь этот вахтерский пиздец - отрыжка совка.

Как раз таки наоборот, все эти блокировки осуществляют те самые "молодые продвинутые технократы".

Это может показаться странным, но в "совковой" Беларуси более свободный интернет, чем в "высокотехнологичной" России.

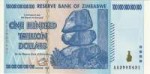

На пике довольно тонкий намек на приближающийся чебурнет (впереди нас ждут новые запреты на очереди запрет сайтов с написанием дипломных работ), тем более с учетом сближений Россиюшки и Китая в последнее время.

>с учетом сближений Россиюшки и Китая в последнее время

Это только по версии наших сми, китайцы об этом и не слышали

>Зимбабве

Я бы так не сказал, все таки зимбабвийцы оказались более обучаемы, чем мы (гугли последние новости про мугабе).

> Как раз таки наоборот, все эти блокировки осуществляют те самые "молодые продвинутые технократы".

Ага, как посмотрю на Мизулину с Яровой - прям молодки молодые.

>Ага, как посмотрю на Мизулину с Яровой - прям молодки молодые.

Николай Анатольевич Никифоров (род. 24 июня 1982, Казань) — министр связи и массовых коммуникаций Российской Федерации (с 21 мая 2012 года).

Педивикия: https://ru.wikipedia.org/wiki/Никифоров,_Николай_Анатольевич

Ну совок же натуральный. Ты не знал, что детей воспитывают до 8и лет? Дальше уже перевоспитывают. У него синдром вахтера с материнским молоком впитался.

Ватные пенсы давно подготовили себе смену из таких же ватанов, но помоложе, мой наивный школозавр.

Нет. Сам стараюсь сидеть везде только с VPM

Судя по последним событиями (памятники различным князьям и маннергеймам, форс российской империи в сериалах и фильмах) нас ждет полный отказ от советской идеологии, но с теми же запретами и скрепами, что и раньше.

>купить впс

Разве есть такие, которые можно оплатить рублями? Сразу фейл для 99% юзверей из этой страны.

Причем тут рубли.

> Новейших гайдов с комбинациями shadowsocks на русском едва ли можно найти.

Надеюсь ты ищешь не по "как поднять vps для обхода блокировок", можно же юзать гайды от всяких админов, обычно описывают что то другое, как туннели на домашний сервер заворачивать и прочая лабуда, а если не хочеться пердолинга, то заплатить.

- лечение поисковиков

- настройка браузеров для работы с прокси

- работа с privoxy для избирательного проксирования

- настройка tor для его работы через прокси

- proxychains: добавляем прокси к консольным приложениям

- выбор и первичная настройка VPS

- ss

- stunnel

- ss + simple-obfs

- ss + stunnel

- ovpn

- ovpn + ss

- ovpn + stunnel

- ss + stunnel + sslh + nginx

- ovpn + stunnel + sslh + nginx

А еще есть Rutracker.net, которого достаточно и никакого пердолинга.

Здесь будут публиковаться гайды по противодействию цензуре.

тащмайор, уже горит?

Ты нашист?

>Разве есть такие, которые можно оплатить рублями? Сразу фейл для 99% юзверей из этой страны.

Банки при покупки за гейро/долляры автомагически конвертируют по внутреннему курсу и ты платишь рубли

Планируется ли быдлан-версия, чтобы домохозяйки и гуманитарии осилили ?

кто-то обязательно будет

>Планируется ли быдлан-версия, чтобы домохозяйки и гуманитарии осилили ?

Ну хз, вопрос времени и желания. Я и сам домохозяйка например. Гуглил, курил, и разобрался. Даю гайд, что непонятно - гулишь в дополнительных местах, например. Ну и, вероятно, большинство гайдов нельзя назвать домохозяйскими - в основном ориентированы на пердоль с некоторым опытом.

>Linux: Firefox based

>Я и сам домохозяйка например

Пиздишь, как дышишь. Домохозяйки сидят на том, что им установил-посоветовал муж/сын/сосед/подруга. А с блокировками сайтов они чаще всего даже не сталкиваются.

Это трамп

> или думаешь кто то по твоему плану будет пилить гайд

Я не буду, нахуй надо, пусть этот говноед сам пилит

это 1й размер?

означает ли пик, что макака, попердолившись вставила себе чопик, и теперь ей не грозит анальная цензура? либо, наоборот, ее уже покарали?

Ты ищешь скрытый смысл в пикчах анонов? Ебанулся? Да в инете только и ждут чтобы свои картинки в разговор впердолить, даже если не в тему.

ну все равно лучше уделять внимание собственной безопасности, чем игнорировать ситуацию, поэтому и попердолиться для этого не стыдно

а пердоление для дрочки на анимешные нескучные обои вкупе с лого арча в скупом терминале, это стыдно, ящетаю

Попытка выдать желаемое за действительное. Макака просто сидит на бревне, но под весом животного кожа сморщилась и это выглядит так, словно она себе это бревно в жопу засунула.

https://geektimes.ru/post/295641/

БЕЛЫЕ СПИСКИ

СУКА, ВВОДИТЕ УЖЕ ЧЕБУРАШКУ, ЗАЕБАЛИ,

спасибо, значит к цензуре пик не имеет никакого отношения

но не значит ли это, что если также спокойно сидеть на бревне, то и цензуры не стоит бояться?

Некоторые люди не хотят выходить в общество и поэтому дрочат, а у них эту возможность отбирают, все равно, что запретить нормальным людям ебаться.

Лично я в основном торрентами пользуюсь, хотя хз уже, может не замечаю, где заблокированные сайты, где нет, но я против цензуры в интернете.

>но я против цензуры в интернете

увы, не изменить

похуй, пляшем

https://www.youtube.com/watch?v=eBShN8qT4lk

Можно троллить РКНовцев Конституцией и ссылаться на пыню, как на гаранта конституции.

Не волнуйся, стажёр. Сажа не работает с картинкой.

а потом пыня будет пользоваться ФСИН и ссылать тебя в ГУЛАГ

>- лечение поисковиков

Гуглоговно и яндексмочу в утиль.

>- настройка браузеров для работы с прокси

Нафига?

.- работа с privoxy для избирательного проксирования

IPtables тебе на роутер не завезли?

>- настройка tor для его работы через прокси

Нахуя козе боян, настраивай мосты и вперед.

>- proxychains: добавляем прокси к консольным приложениям

Уберите этого поехавшего.

> - выбор и первичная настройка VPS

> - куча хуйни

man openvpn

man libressl

man ipsec

man nginx

В общем, блядь, в последний раз объясняю ебанашкам.

1. БЕЗОПАСНОСТЬ ЭТО ПРОЦЕСС. Нельзя сделать раз и навсегда заебись. Постоянно будут находиться новые способы перекрыть кислород, и новые способы наебнуть блокировки.

2. БЕЗ РАЗУМНОГО УПРАВЛЕНИЯ РИСКАМИ ИНСТРУМЕНТЫ БЕЗОПАСНОСТИ МОГУТ НАВЕРДИТЬ. Разберись со своим профилем потребления Инета и контента, разберись, что можешь выкинуть, что жизненно необходимо. В оставшемся раздели контент на защищаемый и открытый. Постарайся минимизировать количество трафика / времени работы для первоого типа контента. Иначе будет весьма любопытно даже не для органов, а для админа провайдера, какого хуя Вася П. качает 370 терабайт в месяц по зашифрованному каналу из Гондураса и раздает столько же в Бурунди.

3. ЕСЛИ УГОРЕЛ ПО ПРИВАТНОСТИ - СНАЧАЛА СНЕСИ ВИНДУ. Поставь GNU/LINUX или *BSD с полным шифрованием диска. Отключи JS в браузере. Заведи нормальную почту. Если есть время / деньги - свой почтовый сервер с доменом, и то и другое за рубежом. Потому что если ты будешь просто пользоваться отдельными инструментами для обхода блокировок на винде, РКН их быстро вычислит и закроет для тебя же.

>БЕЗОПАСНОСТЬ ЭТО ПРОЦЕСС

Безопасность это состояние.

Зашёл с нулевой, дальше не читал, в ебло тебе поссал.

>Гуглоговно и яндексмочу в утиль.

нет

>Нафига?

Это тоже определенный навык, требующий знаний. Не каждый знает, что запустить хромиум через прокси можно так:

chromium --proxy-server="socks5://127.0.0.1:1080"

>IPtables тебе на роутер не завезли?

>man openvpn

Мне на Tenda N3 не завезли. И кто-то на сперме настроить хочет без роутера.

>Нахуя козе боян, настраивай мосты и вперед.

Нахуя ебаться с мостами, если есть уже готовый прокси для просирования чего угодно?

>В общем, блядь, в последний раз объясняю ебанашкам.

Успокойся, мы просто обходим блокировки.

>на Tenda N3 не завезли

завези себе сам!

https://www.dd-wrt.com/phpBB2/viewtopic.php?p=966950

В том скрине скорее всего была выбрана другая страна (гайд скидывали выше - https://justpaste.it/1dmle )

>man openvpn

Щас бы пердолиться с опенвпн, потом пердолиться с обфспрокси, чтобы обфусцировать твой опенвпн который даже в необфусцированном udp режиме сосет с проглотом у сс, а в обфусцированном tcp с обфс не сильно быстрее тора через ближний бридж и выход где-то рядом

>Поставь GNU/LINUX или *BSD с полным шифрованием диска

>пытается пояснять за безопасность

>думает что трищмайор пожмет плечами увидев зашифрованный диск и просто оставит тебя в покое

а ты забавный

явки с повинной, добытой пытками, будет достаточно

>И твой пикрелейтед никому не поможет

И ты потом тупоголовому майору будешь рассказывать про флешку и luks и все прочее.

https://en.wikipedia.org/wiki/Rubber-hose_cryptanalysis#In_law

СТЕГАНОГРАФИЯ

О

Б

Ф

У

С

К

А

Ц

И

Я

мож на симке хранить и зажигалккой ее в случ чего? а флешку тогда как лайв юсб no-persistent чиста для бута использовать- флешка не твоя - вчера на улице нашел, сегодня в бюро находок сдавать идешь