Это копия, сохраненная 13 марта 2018 года.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.

https://arhivach.org/thread/302847/

https://arhivach.org/thread/305585/

https://arhivach.org/thread/311743/

https://arhivach.org/thread/313885/

https://arhivach.org/thread/316302/

ПОЧЕМУ СС?

1 быстрее опенвпн даже без обфускации и через udp

2 даже без обфускации не детектится продвинутым кетайским DPI

3 с обфускацией которая ставится в 5 ПРОСТЫХ ШАГОВ К СВОБОДЕ ™

дает за щеку всем

ПО СКОРОСТИ:

ssh>=ss>ovpn-udp>softether

ЙОПТА ТРОТТЛИТ СС БЕЗ ОБФС (ВЕРОЯТНО ПРОСТО ПОТОМУ ЧТО НЕ МОЖЕТ ОПРЕДЕЛИТЬ ЧЕ ЭТО ЗА ТРАФФИК)

пердолинг-тир гайд по настройкам privoxy (нахуй надо - не знаю):

https://justpaste.it/1d9l1

очнь простой шкрепт по автоустановке сс, без обфс и плюшек - https://github.com/teddysun/shadowsocks_install - все инструкции на кетайском, пощу в ОПпосте чтобы не обвиняли в предвзятости - ебитесь с этим сами как хотите

очень сложный прожект по разворачиванию целой пачки всего со всем для обеспечения антицензуры и прочего, требует ансибля например в виртуалочке, немного кого я обманываю, много палится через простые инструменты проверки - https://github.com/StreisandEffect/streisand

гайд по сс+симплобфс для домохозяек из /s/™ (упрощенная версия без ОБФС и ДНСКРИПТ, гайд по ОБФС в следующем посте)

1 купить дешевый ВПС

2 выбрать образом бубунту 16.04-17.04

3 цепануться к VPS через ssh-клиент (для шинды putty) ИНСТРУКЦИЮ ОТ ПУТТИ ПОГУГЛИ БЛЯДЬ или просто поставь HOST NAME - адрес сервера; PORT - тот что предоставит тебе хостер, дефолтно 22; логин/пасс даст провайдер, кто-то пришлет по почте, кто-то покажет в вебинтерфейсе управления серверами

УСТАНОВКА СС НА СЕРВЕРЕ обновляем установленные приложения, устанавливаем необходимые, добавляем репо сс-либев, устанавливаем сс

4.1.1 ввести в putty следующую комманду находясь под рутовым аккаунтом apt update && apt upgrade -y && apt install software-properties-common -y && add-apt-repository ppa:max-c-lv/shadowsocks-libev && apt update && apt install shadowsocks-libev -y

ИЛИ ЕСЛИ ЗАХОДИШЬ НЕ ПОД РУТОМ И УСТАНОВЛЕН ПАКЕТ SUDO (О ТАКОМ ХОСТЕР ДОЛЖЕН ПРЕДУПРЕЖДАТЬ, И ПОНЯТНО ЭТО БУДЕТ ПО ЛОГИНУ ПОЛЬЗОВАТЕЛЯ ОТЛИЧНОМУ ОТ ROOT)

4.1.2 ввести в putty следующую комманду sudo apt update && sudo apt upgrade -y && sudo apt install software-properties-common -y && sudo add-apt-repository ppa:max-c-lv/shadowsocks-libev && sudo apt update && sudo apt install shadowsocks-libev -y

КОГДА СПРОСИТ PRESS [ENTER] нажать сука enter!

5 ввести комманду sudo nano /etc/shadowsocks-libev/config.json подставить в открытом файле к строкам нижеследующие значения, выйти из нано нажав ctrl+x - y:

{"server":"ip_сервера",

"server_port":443,

"password":"копируешь_тот_что_сгенерирован",

"timeout":30,

"method":"chacha20-ietf-poly1305",

"fast_open":true,

"reuse_port": true,

"mode": "tcp_and_udp"

}

6 ВКЛЮЧАЕМ СС КАК СЕРВИС, ДОБАВЛЕНО В ПАСТУ ДЛЯ ИСТОРИИ%% ПЕРЕЗАПУСКАЕМ СЕРВИС СС sudo systemctl enable shadowsocks-libev.service && sudo systemctl restart shadowsocks-libev

7 качаешь клиента - шинда: https://github.com/shadowsocks/shadowsocks-windows/releases никсы: повторяешь пункт 4.1 или 4.2

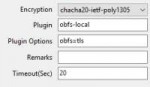

8.1 шинда: запускаешь свежепоставленный клиент shadowsocks-windows жмакаешь по самолетику в трее правой кнопкой, ставишь галочку start on boot далее добавляешь настройки в servers - edit servers

server addr - адрес сервера

server port - 443

password - тот что скопировал с сервера

encryption - chacha20-ietf-poly1305

remarks - че хочешь, название которое будет отображаться в клиенте

proxy port - адрес порта на который ты будешь перенаправлять свой браузер и прочее говно, по дефолту 1080, можешь оставить его

8.2 никсы: nano /etc/shadowsocks-libev/config.json

{"server":"ip_сервера",

"server_port":443,

"local_port":1080,

"password":"вставляешь_пароль_скопированный_в_п.5",

"timeout":30,

"method":"chacha20-ietf-poly1305",

"fast_open":true,

"reuse_port": true,

"mode": "tcp_and_udp"}

жмакаешь в соснолечке sudo ss-local -c /etc/shadowsocks-libev/config.json

9.2.1 Как вариант добавляешь сервис, чтоб соединение было всегда и после ребута:

sudo nano /etc/systemd/system/ss-local.service

вставляем это:

[Unit]

Description=Daemon to start Shadowsocks Client

Wants=network-online.target

After=network.target

[Service]

Type=simple

ExecStart=/usr/bin/ss-local -c /etc/shadowsocks-libev/config.json

[Install]

WantedBy=multi-user.target

и сохраняем-выходим

жмем sudo systemctl daemon-reload && sudo systemctl enable ss-local.service && sudo systemctl start ss-local.service

10 качаешь для хромиума и фуррифокса аддон proxy switchy omega

options - profiles - добавляешь новый,

protocol - socks5

address - 127.0.0.1

port - тот что у тебя стоит в proxy port клиента шэдоусокс, по дефолту 1080

11 ???

12 PROFIT

1 sudo apt install --no-install-recommends build-essential git autoconf libtool libssl-dev libpcre3-dev libc-ares-dev libev-dev asciidoc xmlto automake -y && sudo git clone https://github.com/shadowsocks/simple-obfs.git && cd simple-obfs && sudo git submodule update --init --recursive && sudo ./autogen.sh && sudo ./configure && sudo make && sudo make install

2 ввести комманду sudo nano /etc/shadowsocks-libev/config.json и ДОБАВИТЬ НИЖЕСЛЕДУЮЩИЕ СТРОКИ МЕЖДУ "reuse_port": true, и "mode": "tcp_and_udp",

"plugin":"obfs-server",

"plugin_opts":"obfs=tls",

2.2 выйти из нано нажав ctrl+x - y:

3/b] ДАЕМ ПРАВА СИМПЛ-ОБФС УЖЕ ИСПРАВЛЕНО В ПОСЛЕДНИХ ВЕРСИЯХ СС, ДОБАВЛЕНО В ПАСТУ ДЛЯ ИСТОРИИ ПЕРЕЗАПУСКАЕМ СЕРВИС СС sudo setcap cap_net_bind_service+ep /usr/local/bin/obfs-server && sudo systemctl enable shadowsocks-libev.service && sudo systemctl restart shadowsocks-libev

СТАВИМ КЛИЕНТ SIMPLE-OBFS

4.1.1 качаешь скомпиленый китайским аноном под шинду обфс-локал отсюда https://github.com/shadowsocks/simple-obfs/releases качая архив obfs-local.zip качай obfs-local.zip тупая ты пидораха!

4.1.2 распаковываешь obfs-local.zip в рабочую папку шадоусокса, чтобы файлы libwinpthread-1.dll и obfs-local.exe были в одной папке с shadowsocks.exe

4.1.3 добавляешь в shadowsocks-windows жмакаешь сраный самолетик в трее правой кнопкой -> servers -> edit servers в поле

Plugin - obfs-local

Plugin Options - obfs=tls

4.1.4 перезапускаешь клиент шэдоусокса выходишь из него через Quit и запускаешь снова

4.2 никсы: ПОВТОРЯЕМ ПУНКТ 1 ОТСЮДА, НО УЖЕ НА ЛОКАЛЬНОЙ МАШИНЕ

4.2.1 nano /etc/shadowsocks-libev/config.json и добавляешь нижеследующие строки между уже запиленными

"plugin":"obfs-local",

"plugin_opts":"obfs=tls",

жмем sudo systemctl restart ss-local.service

5 ???

6 PROFIT

1 sudo apt install --no-install-recommends build-essential git autoconf libtool libssl-dev libpcre3-dev libc-ares-dev libev-dev asciidoc xmlto automake -y && sudo git clone https://github.com/shadowsocks/simple-obfs.git && cd simple-obfs && sudo git submodule update --init --recursive && sudo ./autogen.sh && sudo ./configure && sudo make && sudo make install

2 ввести комманду sudo nano /etc/shadowsocks-libev/config.json и ДОБАВИТЬ НИЖЕСЛЕДУЮЩИЕ СТРОКИ МЕЖДУ "reuse_port": true, и "mode": "tcp_and_udp",

"plugin":"obfs-server",

"plugin_opts":"obfs=tls",

2.2 выйти из нано нажав ctrl+x - y:

3/b] ДАЕМ ПРАВА СИМПЛ-ОБФС УЖЕ ИСПРАВЛЕНО В ПОСЛЕДНИХ ВЕРСИЯХ СС, ДОБАВЛЕНО В ПАСТУ ДЛЯ ИСТОРИИ ПЕРЕЗАПУСКАЕМ СЕРВИС СС sudo setcap cap_net_bind_service+ep /usr/local/bin/obfs-server && sudo systemctl enable shadowsocks-libev.service && sudo systemctl restart shadowsocks-libev

СТАВИМ КЛИЕНТ SIMPLE-OBFS

4.1.1 качаешь скомпиленый китайским аноном под шинду обфс-локал отсюда https://github.com/shadowsocks/simple-obfs/releases качая архив obfs-local.zip качай obfs-local.zip тупая ты пидораха!

4.1.2 распаковываешь obfs-local.zip в рабочую папку шадоусокса, чтобы файлы libwinpthread-1.dll и obfs-local.exe были в одной папке с shadowsocks.exe

4.1.3 добавляешь в shadowsocks-windows жмакаешь сраный самолетик в трее правой кнопкой -> servers -> edit servers в поле

Plugin - obfs-local

Plugin Options - obfs=tls

4.1.4 перезапускаешь клиент шэдоусокса выходишь из него через Quit и запускаешь снова

4.2 никсы: ПОВТОРЯЕМ ПУНКТ 1 ОТСЮДА, НО УЖЕ НА ЛОКАЛЬНОЙ МАШИНЕ

4.2.1 nano /etc/shadowsocks-libev/config.json и добавляешь нижеследующие строки между уже запиленными

"plugin":"obfs-local",

"plugin_opts":"obfs=tls",

жмем sudo systemctl restart ss-local.service

5 ???

6 PROFIT

Есть, через поддержку

Может тебе кошелёк забанить? Все кошельки.

я со второго треда кида ссылку этот на скрипт https://github.com/teddysun/shadowsocks_install , там так же есть возможность поставить obfs

1) wget --no-check-certificate -O shadowsocks-all.sh https://raw.githubusercontent.com/teddysun/shadowsocks_install/master/shadowsocks-all.sh

2) chmod +x shadowsocks-all.sh

3) ./shadowsocks-all.sh

чтобы поставить simple-obfs нужно выбрать shadowsocks-libev и чуть позже согласиться на установку simple-obfs

Ну без задней мысли качаешь какой нибудь масс пинг тестер типа pinginfoview, закидываешь интересующие ip и нажимаешь старт

Кароч самая быстрая по железу у OVH, но пинг выше и сеть только 100мегабит, как быть куда сесть?

или это просто детектор DPI?

пофиксить бы там ссылочки, убрать теддисан и вставить ссылки на оригинальные пакеты с оф.сайтов

Для целей этого треда мощные ресурсы ненужны 128 ram достаточно, инет канал важнее. Я бы взял дедик с лучшим пингом

Ты дегенерат. Сс-овер-стуннел будет по скорости как софтэзер через https. Ебись сам со своим стуннелом.

>2 даже без обфускации не детектится продвинутым кетайским DPI

Это какой-то странный миф, бродящий среди местных криптодебилов. Вы ведь сами не пробовали, да? Был пару месяцев назад в Гуанчжоу и Пекине, шадоусокс завелся, но коннект был очень нестабилен, юзать было почти невозможно. Что сука характерно - в Шэньчжэне всё прекрасно работало, а в Шэкоу (квартал для экспатов там же) даже многие сайты не поблочены безо всяких VPN. Вот такой у них фаервол, кусочный.

Я просто хочу разобраться, очевидно же.

Повлияет. Шифрование штука довольно тяжелая, если не ускорено аппаратно конечно.

Потому что ты дегрод, там 2 зоны тырнета, нужно туннелировать не во внешний тырнет а через кококонг

Ну пусть будет прокси. Погулять по бурам - самое то.

Здравствуйте, молодой человек и добро пожаловать на карандашик.

1,7 Мб, 1250x1500

1,7 Мб, 1250x1500используя который gmail позволит отправлять письма, а не только получать?

Мне правда нужно слать иногда письма по почте, я не троль.

Проблема с впнами в том что существуют базы их ip адресов и где-то они могут быть попросту забанены а так же то что твой ip непостоянен отчего у гмейла, банков итп постоянно будут срабатывать "защиты от взлома" и тебе придется проходить авторизацию по смс.

Если же купишь свою впску то такие проблемы практически исключаются.

3,8 Мб, 3000x4000

3,8 Мб, 3000x4000Я уж думал у меня особый случай какой-то.

75 Кб, 384x604

75 Кб, 384x6041. Идешь на lowendstock.com

2. Регаешся и оплачиваешь подходящий дедик в столбце IPv4 не должно быть крестика - ✗

3. Коннектишся по ssh и накатываешь shadowsocks или что то другое на свой вкус

4. Получаешь прокси за 2-5$/год

5. PROFIT!

Почему в шапке нет goodbyedpi? У меня сработал даже на -4, провайдер — МГТС.

Можно то можно, я и не спорю. Но у меня думаю не у меня одного например пров не предоставляет ipv6, у половины он не настроен, тунельные брокеры ipv6 это ненужная ебля. Так что имхо проще взять дедик с ipv4 за NATом чем возиться с этим гемором

это да, nat vps достатошно. правда там рандомные порты будут, на уютные 443 и 80 не повесить.

Сильно ебаться с изучением ссх, шадоусокс придется если никогда не пользовался?

Мне хватает.

Если через вебгуй провайдера сможешь купить впс и через путти подключиться по рутом - вообще ебаться не нужно, без задней мысли копипастишь комманды из ОП-поста и все.

А что не так, дурачек? Для целей этого треда таких вполне достаточно, так зачем переплачивать?

7 Кб, 1012x113

7 Кб, 1012x113Так, вроде бы разобрался. Теперь бесконечно грузит до таймаута

Как вы оплачиваете ВПС? Не напрямую же с банковской карты?

Петуховенами же.

С одноразовой гиви.

Короче собираюсь брать VPS в нидерландах на ArubaCloud за 1$ в месяц. Вроде железо годное дают. Посоветуйте VPS для нищебродов что пользуетесь сами.

гайды по сс перекатываются и обновляются одним человеком.

>Короче собираюсь брать VPS в нидерландах на ArubaCloud за 1$ в месяц. Вроде железо годное дают. Посоветуйте VPS для нищебродов что пользуетесь сами.

Обосрешься, новые клиенты за $1 могут в чехии и италии вроде

Пик 2 - одно сплошное деление на ноль. Кекус такой кекус.

proxy-listen.de не предлагать.

Пока юзаю то что есть на proxyforfrigate.com, но хотелось бы списочек побольше.

319 Кб, 1065x1483

319 Кб, 1065x1483Соответственно, в секцию viaVPN прописывать ip-адреса необходимых заблокированных ресурсов. Я кончил.

И где их начекать?

Объясню: все что нашел, либо находится в стране-параше где все заблочено (Китай, Тайланд, Индонезия), либо просто в анальной стране-параше (Швеция, Германия, США), либо доступно далеко не 100% времени (45%, 30%), либо время реакции огромное (Бразилия например, 10 секунд и более).

Где найти быстрые, анонимные, всегда в онлайне https-прокси из нормальных стран типа Нидерландов, Литвы и подобных?

Мосты TOR это же тоже https-прокси? Их можно использовать в fpxyproxy если сам тор не нужен?

148 Кб, 1600x900

148 Кб, 1600x900Так еще эта неведомая хуита, по которой каждый день по нескольку новых IP заносят в список.

Вы в этих тредах подробно разбирали серверные прокси, а что насчет клиентских решений, например Privoxy? Как в нем запилить автообновление настроек проксирования не-пердолику.

Бесплатно чтоб было придется попотеть. Не хочешь потеть - плати. Как начекать? Распарсить доступные сайты по прокси и включить круглосуточный чекер. Все просто. Это если бесплатно. Если за деньги, все еще проще. Заплатил - получи лист.

Палемух-пидораха копротивляется за барина.

Я думал, что хуже червя-пидора уже нет. Даже не знаю как, но ты умудрился это сделать.

9 Кб, 816x434

9 Кб, 816x434Нет, но можешь запустить несколько днскриптов, направленных на разные сервера, и затем добавить их в конфиг какого-нибудь unbound, после чего обращаться уже к нему. Я так сделал для DNS-резолвера тора и Tier2-сервера OpenNIC.

Вводи данные со штрихкода, он у тебя на затылке. Или к зеркалу подойди или попроси кого-ниубдь продиктовать.

Для этих целей достаточно vps-vds, дурачок. Это во-первых.

А во-вторых, за такую цену дедиков не бывает и для этих целей они не нужны.

Дауненок, а как ты из фразы

>анальной стране-параше (Швеция, Германия, США)

вывел, что пидорашка - не анальная параша? У тебя бинарное мышление, да, дебиленок?

>С левой инфой но настоящей картой.

Всем похуй, можешь хоть Пыней подписаться, при чём любым из них.

>То есть если я не получу абузов например постя цп то хостеру будет плевать на меня и он не заблочит vps, верно?

Да. Ну и убедись, что торренты качать можно, если они тебе нужны.

Тогда ему нужно брать впн в этой стране, как советуют на бухте и прочих сайтах для спермоворов.

Торенты не нужны, только ss для серфинга.

Ну тип ананимус)), лигивон типа еее))).

Да прост.

Проебал ссылку рублеклиста где он прямо говорит о популярных, но вот, что на слуху

https://roskomsvoboda.org/34484/

>3. Некоторые популярные VPN-сервисы согласились заблокировать запрещенные сайты. Всего Роскомнадзор нашел «примерно 30 таких ресурсов». О том, что все подобные популярные сервисы пошли на сделку с российскими властями — журналистское преувеличение, но факт остается фактом — некоторые сервисы действительно приняли описанные федеральным законом 276-ФЗ правила.

>Эксперты ОЗИ также отметили, что заявления Роскомнадзора о желании с ним сотрудничать «самых популярных» VPN и анонимайзеров также не совсем соответствуют действительности. Судя по публикуемым в прессе спискам, надзорное ведомство в качестве жертв выбрало случайные сервисы, которые популярными считают разве что сотрудники РКН, все остальные глава ведомства Александр Жаров назвал «мелкими и кустарными». Как справедливо заметили эксперты ОЗИ, эти «мелкие и кустарные» сервисы спешно выводятся из законодательного поля Российской Федерации, «потому что действующий в правовом поле РФ сервис: а) бесполезен и б) небезопасен». Естественно, на отрасли подобные тенденции скажутся на технологической отрасли скорее негативно, чем позитивно, и способны сделать любой российский сервис неконкурентный на мировом рынке.

>«Послушность анонимайзеров, конечно, разочаровывает. С другой стороны, Роскомнадзор часто выдает желаемое за действительное, и, кажется, тут именно тот случай», — высказался один из экспертов.

55 Кб, 819x460

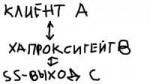

55 Кб, 819x460Хапрокся позволяет работать в т.ч. симплобфсу, но к сожалению режима udp реле нету

Теперь особенно поехавшие маразматики могут запилить sslh+haproxy+вебсервачок на входном гейте и ss на выходном, таким образом провайдер и трищмайор будут видеть только то что у тебя трафик идет на входной гейт А

Возможно к следующему перекату запилю оче краткую инструкцию как это сделать для домохозяек. Но сначала попробую сделать то же самое череж nginx (он умеет в udp вроде).

Пик слайтли рилейтед.

нит, нужно 2 сервера и клиент - домашняя пека\телефон

оче хорошо выбрать входной гейт в ближайшей стране а выходной чуть дальше по маршруту до гермашки - тогда путь пакетов будет удлиняться на минимальное количество хопов и ты не сильно потеряешь лагах

симплобфс сам уже умеет в фейловер так что sslh тебе не сильно нужен, прост настраиваешь симпл-обфс в стендэлон режиме и в фейловер прописываешь порт на котором у тебя висит твой сраный апач\энжиникс, таким образом весь трафик приходящий на порт симполобфс (надеюсь не надо пояснять что вешать его надо на 443) и не имеющий пре-шаред ключа сс будет редиректить в вебсервак, а весь трафик имеющий прешаред с СС будет идти через СС.

>прост настраиваешь симпл-обфс в стендэлон режиме и в фейловер прописываешь порт на котором у тебя висит твой сраный апач\энжиникс

Вот от сюда поподробнее

А зачем haproxy?

А входном сервере ставится sslh и веб сервер, на выходном ss. Sslh же умеет редиректить на удаленный сервер.

Или же как вариант все это ставится на входной сервер, а на выходной ставится ovpn.

>Хапрокся позволяет работать в т.ч. симплобфсу, но к сожалению режима udp реле нету

Simple-obfs идет лесом из-за кривых сертификатов. Используй stunnel.

Проиграл с коммиблядского оп-пика

>Simple-obfs идет лесом из-за кривых сертификатов. Используй stunnel.

стуннел идет нахуй из-за оверхеда, "кривые" сертификаты видимо недостаточно кривые для китайских братушек

>Sslh же умеет редиректить на удаленный сервер.

"зачем sslh, netfilter жи умеет редиректить на удаленный сервер"

видимо дело в скорости

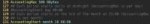

Увеличил таймаут в 20 раз, теперь вроде всё нормально.

А что детектить то? Шифрованый трафик? Разве если пустить сшш по 443 порту, не тоже самое будет видить тащ майор?

да, детектит что ты юзаешь шелл.

очевидно что для администрирования через шелл нет нужды гонять мегабайты инфы туда-сюда, так что оче просто намутить дроп шелла который превышает некий маняпорог траффика.

и опять же - ничто не мешает запретить шелл кроме как для корп.использования или там надо лицензию получить для шелла - у кого нет - все идут нахуй.

нет смысла использовать инструмент преодоления цензуры который может выпилить любой сисьадмен используя опенсорсные бешплатные приложения

да и нет. детектится как ssl трафик, НО стуннел сильно замедляет шкоорость и помимо этого кетаеDPI ебет stunnel - см. третий пункт по ссылке http://blog.zorinaq.com/my-experience-with-the-great-firewall-of-china/

>и помимо этого кетаеDPI ебет stunnel

Ты читаешь жопой? Голый stunnel конечно же палится по таймингу и размеру пакетов. А вот ss over stunnel работает отлично.

>Голый stunnel конечно же палится по таймингу и размеру пакетов. А вот ss over stunnel работает отлично.

И зачем мне замедлять SS ебаным стуннелом если он отлично и с симпл-обфс работает? На случай ручной проверки трафика трищмайором? Если майор проверяет трафик руками уже поздно чето прятать.

>Ты читаешь жопой?

NO U

Чёт за meek никто не пояснил.

А ведь в стране, где блочили комодо, акамай и гугл даже его мало может быть лал.

53 Кб, 521x604

53 Кб, 521x6044–9 пункты можно смело пропускать

putty умеет поднимать прокси

аддоны прост натравливает на прокси putty

Парой постов выше написали почему не шелл, хотя это в большей части для китайцев и любителей цп, проще же конечно ssh -D

96 Кб, 700x557

96 Кб, 700x557Имеет смысл его на стороне vps разворачивать? Чтобы дополнительно блочить рекламу, добавить АНАНИМНОСТИ, ну и чтобы в тор автоматом перенаправлял.

То есть я такую схему думал

Клиент <-> ss <-> privoxy <-> интернеты

http:// zona.mobi

Я вот тоже пидораха, но у меня этот сайт работает.

У меня пердак горит от этого белобрысого карлана с тримя топорами

Потому что под айпишниками провайдеров впс/серверов держатся некоторые впн сервисы. Ищи, блять, других провайдеров. Я вон нашел дедик за 9 евро/месяц который не детектится и мне норм

С мокрописьками и у меня работает (тот же proxy.pac с антизапрета).

Где можно не вводить данные вообще?

Вопрос снимается. Прочитал шапку, там пердолинга ояебу сколько, ну его нахуй.

>Это такая хуйня, где нужно просто нажать одну кнопочку и можно сёрфить интернет, обходя Великий Российский Файерволл?

Это такая хуйня где нужно 15 раз нажать ctrl-c+ctrl-v а потом беззабодно серфить интренет.

Еще можно скачать скрипт теддисана из оп-поста, но предварительно будет перевести описание через гуглотранслейт.

test

>15 раз нажать ctrl-c+ctrl-v а потом беззабодно серфить интренет

И так каждый раз перед сёрфингом?

Нет. Дальше тебе нужно будет не забывать проплачивать свой впс и все

Говно, даже запостить ничего не могу

А нет могу

>chacha20-ietf-poly1305

С дефолтом совсем говно будет?

У меня на VPS нет пакетного менеджера и libsodium и это говно не работает.

Чем оно лучше ssh туннеля вообще?

> нет пакетного менеджера

> libsodium

Что? Что за дистр у тебя стоит?

> Чем оно лучше ssh туннеля вообще?

> шелл детектится любым dpi

> http://blog.zorinaq.com/my-experience-with-the-great-firewall-of-china/

> Парой постов выше написали почему не шелл, хотя это в большей части для китайцев и любителей цп, проще же конечно ssh -D

ну кстати к тому же плюсу СС перед Сшеллом можно добавить еще наличие симпл-обфс и возможность наебать провайдерский QOS на скорость, особенно это заметно у анонией из ДС2 с впс в ближайшей финке\литве\эстонии и самым дешевым тарифом - скорость с модификацией хедеров через симпол-обфс на какой-то внутрнний ресурс прова без ограничений по скорости будет выше чем скорость директом, а разница в лаге будет минимальна

127 Кб, 902x1280

127 Кб, 902x1280Это челенж, если ты слишкоми туп чтобы скопировать 15 строк значит не нужон тебе интернет этот.

Ну и да, таймаут больше выставлял, потому что мейби скорости не хватало, не помогло

и нахуй тебе ss-qt, для консолекса есть режим сервиса у ss-local в ss-libev, для шинды есть ss-win

ss-qt хуйня без задач

>Сделал все как по гайду, бесконечное подключение шло

лей логи с клиента и сервера сюда, мы те че ванговать должны где ты там объебался?

Я уже хуй забил. Пусть остается файлопомойкой

Да но у меня не убунта быстро не вышло а возится лень. В qt есть автохайд при загрузке так что его gui я не вижу.

все деривативы доебана ставятся как бубунта

центос и пидора ставятся просто добавлением одной репы

как там у арчепидоров хз, скорее всего у них там самая свежая версия появляется оче быстро

>все сайты открываются

>подключился по wifi с ноута

Ты как-то развернуто можешь пояснить где у тебя открылись сайты? На другом компе, на телефоне, на микроволновке?

1024 Кб, 1600x900

1024 Кб, 1600x900На пк. Но вроде как не в wifi и ноуте дело. Без него тоже не открываются. Не знаю, как-то случайно все получилось.

127 Кб, 1920x1200

127 Кб, 1920x1200За, Путинская шавка!

Начни с blockcheck от валдикаСС https://github.com/ValdikSS/blockcheck/releases

Есть шанс что твой ISP делает только ДНСспуф (но это КРАЙНЕ маловероятно) и тогда тебе поможет прост установка днскрипта на твоем роутере и принудительное перенаправление всех днсзапросов через него

А где он этот валдикаСС, его последняя статья август 2017< Всем, безразлична, может, он от рак помер

328 Кб, 1920x1080

328 Кб, 1920x1080 454 Кб, 1920x1200

454 Кб, 1920x1200Ты, можешь...нормально выражаться, а не писечку глотать...

Пикрл. Внезапно, опять заработало. Только теперь сенкаку не открывает и тот трекер просто бесконечно загружается, вместо того, чтоб выдать плашку "зряблакировано ттк". Алсо, помню, еще в прошлом году тестил блокчек. Выдавало что-то про обычные блокировки и нужно юзать прокси.

625 Кб, 2047x1197

625 Кб, 2047x1197Он. что себе, телохранителя нанял? кек, мы его всё равно найдем, ну или пусть отдаст....

13 Кб, 604x68

13 Кб, 604x68Извините здесь свои правила.

С некоторого момента в реестр стали добавлять домены сайтов без указания адреса страницы. Мой мухоскансктелеком не хочет разбираться есть на них шифрование или нет - банит весь айпи.

182 Кб, 1920x1080

182 Кб, 1920x1080Ладно) Пусь. ютуб, тоже добавят. А то, он меня, как поню уже, за трахал

Вообщем что-ли за ебись))))

Я уже скачал себе интернет, мне 15тб хватило на весь контент. Спрятал диски пока, сыну отдам, почитает википедию на англюсике.

ну так юзай прокси, усли ты в рф живешь, тут все провайдеры подзалупны.

оп-пост почитай, гайд для кого писали.

можно и так, на самом деле не только в падаване так можно.

но есть несколько проблем

1 в прошивках для домашних роутеров как правила старые версии опенвпн, вероятно там нет поддержки обфускации

2 там точно нет поддержки опенвпн через обфс и подобное

3 домашние роутеры, особенно старые\дешевые модели идут на слабых процах и физически могут не дать достаточной скорости

гораздо более лучше делать обход на клиентских устройствах. конечно это не сработает когда у тебя дома тупая тня\старые родители

тогда можно запилить виртуальную точку доступа, трафик из которой будет заворачиваться в впн

алсо есть проблема со шкрептами - там овердохуя адресов и обработка таких шкрептов на роутере - занятие такое себе

>гораздо более лучше делать обход на клиентских устройствах. конечно это не сработает когда у тебя дома тупая тня\старые родители

Сработает. Можно одновременно поднять ovpn/ss на роутере и клиентских устройствах. В таком случае все устройства с собственным "впном" будут сами шифровать свой траффик и не будут грузить дохлый роутер. Оставшиеся же будут шифроваться роутером.

Ну или можно поменять роутер на сяоми 3г, там имеется весьма бодрый двухядерный проц и поддерживается openwrt.

Хочу FTP-клиент прокинуть через Tor, а как его ембеддить без браузера - непонятно. Нагуглил, что нужен хотя бы конфиг, чтобы запустить - логично, чо.

Но ведь дефолтный конфиг, наверное, не ахти. Как обычно это бывает...

в виртуалку с шинуксом ставить, а еще более луче - хуникс гейтвей.

только нахуй тебе фтп через тор, ты там ебанулся совсем? сделай себе дуалвпн в соседних странах на квм\зен\вмваре и накати на обе впс гуглопатч в кернел - будет околонативная скорость тырнета, через тор будет пизец и погибель

VPN дораха.

Вот если я какой-нибудь Tails поставлю в виртуалку (если у него есть средства FTP, конечно), то эффект будет тот же, что и от tor+FTP-client на родительской системе?

Почему двумя?

Ваще - если ты ходишь в гейропку то через впн лаг будет точно такой же как и напрямую, потому что нет раундтрипа

Через гейропейские серверы до рассеянских ресурсов типа вкудахтача и прочего - будет немножко лага дополнительно.

В тестах до гейропейских серверов спидтеста через гейропейскую же страну лаг такой же как и напрямую без проксей.

Ну и конечно все зависит от того, где у тебя сервера, если где-то далеко то и лаг будет больше, если ты живешь в ДС2 и у тебя сервер в финке, латвии, эстонии, ты практически разницы не увидишь. Другое дело что купить KVM\XEN\VMW в этих странах ДОРАХА, а на опенвз не удастся сделать TCP BBR

новейший алгоритм congestion control'а (я хз на русском как) разработанный корпорацией добра, доступен в шинуксах начиная с кернеля 4.9, для openVZ вроде как что-то можно напердолить через UML и даже сделать некий хапрокси бридж - китайские братушки постарались - https://sumw3.com/2017/04/bbrOnOpenVZ/ - но эти же китайские братушки пишут что провайдер openvz VPS тебя за такое может забанить

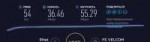

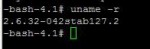

tl;dr ОЧЕ СИЛЬНО повышает пропускную способность сервуера - те пики выше где ты видишь 60 мбит\с, до накатывания TCP BBR туда скорость через эти впс больше 25мбит\с не была

1 Кб, 196x65

1 Кб, 196x65Интересно, первый раз слышу. А у меня через vpn скорость околонативная через впску, иногда чуть чуть проседает, но не критично.

Почему провайдеры сами этот патч не ставят, раз он такой крутой?

И его только на одну сторону надо ставить, если я правильно понял?

А для винды ничего не надо?

А если поставить его на мой роутер дома, а не на vps?

Сори за кучу вопросов, хочу разобраться. Пикрил - версия ядра на моей vps.

25 Кб, 700x200

25 Кб, 700x200PS. У меня соединение до vps по udp поднято. Поэтому скорость не режется? Я в соседнем треде тестировал скорость через vpn по udp и через ssh туннель. Результат - пикрил.

Просто твой провайдер ебаклак. UDP трафик будут троттлить в первую очередь.

>>37432

>Почему провайдеры сами этот патч не ставят, раз он такой крутой?

куда они должны его ставить? он ставится на сервер.

>А если поставить его на мой роутер дома, а не на vps?

он предназначен не для клиентской стороны. если ты там хостить на роутере сайты будешь или сервачки - ставь. но нихуя не выйдет скорее всего, потому что поставить ты его сможешь на полноценные ОС, а в роутере обрезки безнихуя, если это не сборочка на пфсенс или подобном

>Просто твой провайдер ебаклак. UDP трафик будут троттлить в первую очередь.

Почему это? А как же тогда туннели организовывать? Не по tcp же, там накладные расходы гораздо больше будут.

>куда они должны его ставить? он ставится на сервер.

Я имел ввиду провайдеров vps, а не тех, что интернет в квартиры тянут.

>Я имел ввиду провайдеров vps,

Это хостер. Хост

>а не тех, что интернет в квартиры тянут.

А это isp называется.

Тебе быстрее будет все заново сделать по гайду.

А, понял, QR сканит с настройками.

Скачал эту дичь, он меня сразу автоматом непонятно куда подключил, но все работает и на неплохой скорости, буры и е-хентай открываются, как и порнолаб. Это типа для новичков такая акция с халявным прокси сервером?

Стрейзанд

>Почему это?

Потому что udp будут резать в первую очередь, там или айпитиви, или воип, или игры, или торренты, от торрентов у провайдеров бугурт, для айпитиви, войпа и игорь не нужно овердохуя канала и можно смело дропать до 20-30 мбит

>Я имел ввиду провайдеров vps, а не тех, что интернет в квартиры тянут.

Потому что иди на хуй, вот почему. Он ставится от кернеля 4.9, нахуй провайдеру анменеджед VPS заниматься хуйней и менять стоковые имеджи ОС на обновленные кернели?

Ну и что? Сказано, что админ будет видеть шифрованый трафик и айпи серевера, к которому подключен. Но шифрованный трафик в интернете повсеместно, и если все правильно сделать и правильно пользоваться, то никто ничего не узнает.

>Потому что udp будут резать в первую очередь, там или айпитиви, или воип, или игры, или торренты

Нихуясебе, я ему за интернет плачу, а не за доступ к vk.com, за конкретную скорость, а куда, по какому протоколу и зачем я подключаюсь, его ебать не должно. Нихуя, сейчас бы резать udp в угоду tcp на 443 и 80 порту. Тем более, мало ли, что там может работать.

После установки по дефолту становишься "выходным узлом"?

Если ты про тор, то нет, чтобы стать выходным узлом нужно вручную изменить настройки конфигурационного файла.

Так форкни, пофикси и сделай пулл реквест, в чём проблема?

Он же не обязателен

make package тебе пакет и соберёт

checkinstall

267 Кб, 1280x960

267 Кб, 1280x960пользуюсь андроид-приставками на тв для просмотра пиратского контента через приложение hd videobox.

прошлой осенью был период несколько дней, когда ркн заблочил все серваки с видео (moonwalk, filmix и т.п.) по-серьезному, и приложение работало только через vpn.

я поставил себе usa vpn - все работало заебись и бесплатно. сначала я охуел от этой силы и мощи, а потом подумал, что этот vpn наверное мой трафик использует тоже, и если какой-нибудь какол начнет с моего айпи какую-нибудь хуйню писать, то могут ведь меня на бутылку посадить?

но скорость была заебись, конечно. этой хуйней давно не пользуюсь, просто разобраться хочу.

А сколько нода отъедает трафика? Если много, то можно настроить ограничения? Хочу тоже запустить

>скорость заебись

>через США

привет ты охуел

> этот vpn наверное мой трафик использует тоже, и если какой-нибудь какол начнет с моего айпи какую-нибудь хуйню писать, то могут ведь меня на бутылку посадить?

так работает оч небольшое количество приложений, как правило всякие бесплатные параши, нормальные платне сервисы не используют клиентское оборудование

приложение называется USA VPN, оно бесплатное и безлимитное, я же написал.

а страны там разные, я выбирал хохланд, нидерланды, еще какие-то европки - смотришь кино, как будто вообще без VPN.

Сделал, все по гайду в ОП-посте, все пучком, сайты открываются.

Но интересно, как куча сайтов определяет, откуда я и включает русский язык и закрывает контент "недоступный в вашем регионе"?

Что еще наворотить сверху, чтобы меня принимали за истинного жителя Амстердама?

юзер агент и локаль менять естессно не помогло

У меня тот же спотифай открывается

Юзаю хромиум + свичомегу + теневые носки в Чехии

Локаль не менял, юзерагент тоже

Пошёл нахуй.

Это для андроид-приставки есличо. На пеке я как нормальный человек пользуюсь антизапретом.

И вот это говно скоро получить возможность избирать и быть избранными, нет пути

Грудинин прийде порядок наведе.

Пердолю с телефона в первый раз. Где генерируется пароль из п.5? Где его копировать? Уже все глаза стёр.

Ясно, ожидал увидеть ялду символов на двадцать.

>Что еще наворотить сверху, чтобы меня принимали за истинного жителя Амстердама?

Виртуалку с языком системы на английском + таймзону. Но на самом деле там по языку систему определяется все.

>Мне больше всего интересно, как личинки депутатов только выигрывают от запретов ?

1 Их батя получает больше власти, дети получают возможность ссать в ебало холопам, насиловать, убивать и не отвечать за это

>Понятно, что живут они в бездуховной Европе, но ведь среди них немало тех, кто в Рашке.

Нет среди них таких, они сюда в гости приезжают, для фотосессий, чтобы потом кремлеСМИ показывали как талантливые дети усиленно работают на благо родины

>Или у личинок свой интернет без блокировок ?

Да. Так же как у медведева, который без задней мысли смог на каком-то совещании открыть "заблокированный" сайт. Детей топовых чинарей опекает ФСО которое им делает нормальную свзяь. Всех остальных опекают СБ их бать, которые так же делают им нормальную связь.

ProxyDroid посмотри. А вообще фишка довольно таки нова, и новые андроиды поддерживают ее из-под коробки, а прокси тем более.

Аноны хелп ми, поставил себе обфустрацию, делал все строго по инструкции, а она сука не работает, клиент не конектится к серверу, а без обфустрации все отлично работает, ЧЯДНТ?

А если есть необходимость, я уже весь гугл облазил и нихуя не нашел как это фиксить.

Такая же хуйня анон, стартует нормально но подключится клиент к нему не может, а может быть какие то дополнительные порты надо открывать для обфустрации? Вот мой iptables на пикче.

Буду дома – скину свой конфиг, у меня такая же проблема была

Кстати, анон

Проёб может быть в том, что у тебя абсолютно идентичный конфиг на сервере и на клиенте, но на клиенте надо в конфиг писать не "obfs-server", а "obfs-local"

Без обфс работает?

маня, это не хабр, нехуй каждый раз кудахтать ПОК ПОК ПОК А ДАВАЙТЕ БЕЗ ПОЛИТОТЫ, МЫ ТУТ ГЪИКИ.

>>14478 (OP)

Алсо, господа, а нахуя вы этот парашливый маргинальный сс форсите, с блоками СКОМПИЛИРОВАННЫМИ КИТАЙСКИМ АНОНОМ и прочим смехом? С ваших слов он чуть быстрее openvpn-а на udp, ок, если отбросить эти крохи, чем опервнп плох? Это сука матёрая легендарная рабочая лошадка, которая устанавливается и конфигурится без этой ебли (даже нормально гайд не запилили, обрывки всего нахуй), плюс не палится теми же китайскими DPI

Этого двачую

>с блоками СКОМПИЛИРОВАННЫМИ КИТАЙСКИМ АНОНОМ

Лолчто?

>он чуть быстрее openvpn-а на udp

На десктопе разница незначительна, но на телебонах, роутерах и дешевых впсках он намного быстрее. За счет отсутствия дикого кол-ва переключений контекста, многопоточности и более быстрого алгоритма шифрования (chacha20 в 3 раза быстрее aes на железе без aes-ni).

https://blog.cloudflare.com/do-the-chacha-better-mobile-performance-with-cryptography/

Также ss использует статичный ключ вместо tls/ssl сертификатов которые сильно замедляют установление соединения. Что очень актуально на мобильных девайсах с постоянными обрывами.

>матёрая легендарная рабочая лошадка

Которой давно пора на покой. https://www.wireguard.com/

>плюс не палится теми же китайскими DPI

Не палится лишь с опцией tls-crypt и то это так себе обфускация по сравнению с ss и obfs4. Никто не знает сколько она продержится против gfw.

>Лолчто?

СТАВИМ КЛИЕНТ SIMPLE-OBFS

4.1.1 качаешь скомпиленый китайским аноном под шинду обфс-локал отсюда https://github.com/shadowsocks/simple-obfs/releases

>но на телебонах, роутерах и дешевых впсках он намного быстрее

на телебонах я бы не сказал, а на роутерах - да, но там хз чому так, неужели настолько слабое железо? Оно у меня и на 100% цп не юзает, память ваще не потребляет. Чому так?

>которые сильно замедляют установление соединения

ну это смищно, актуально только для гейоси, когда рубится опенвпн при засыпании, на ведре коннект стабилен.

>Которой давно пора на покой

в двух словах, ЧОМУ?

>Не палится лишь с опцией tls-crypt

все верно, у людей в китаях в нескольких местах проверено

> ЧЯДНТ?

сделой sudo setcap cap_net_bind_service+ep /usr/local/bin/obfs-server && sudo systemctl enable shadowsocks-libev.service && sudo systemctl restart shadowsocks-libev

>С ваших слов он чуть быстрее openvpn-а на udp

С наших слов он

1) гораздо быстрее опенвпн на udp

2) работает по tcp а значит не подвержен троттлингу всего udp чейна который щас у каждого второго провайдера

3) обфусцирован

4) в отличие от опенвпн если у тебя дропнется коннект ты не засветишь свой ойпи, потому ща браузер будет тыкаться в порт прокси, который оффнулся

5) в отличие от опенвпн у тебя НЕ ВЕСЬ трафик идет на один адрес и один порт, значит детектить туннели по аномалии трафика становится ГОРАЗДО тяжелее

>под шинду

Ну вот тебе и ответ. Исходнички там кстати есть

>неужели настолько слабое железо?

У современных дешевых роутеров процы выдают 300-600mips. Это в 200 раз медленее чем i5-2500

>в двух словах, ЧОМУ?

Да тут и в одно можно уложиться - производительность. Ovpn появился во времена однопоточных процессоров и диалапа, когда tls/ssl/aes были вершиной криптографической мысли, а об облачной инфраструкре и знать не знали.

>гораздо быстрее опенвпн на udp

щя ты кинешь свои тесты дрочёные хуй знает с какими конфигами опенвпн-а?

>работает по tcp а значит не подвержен

openvpn в tcp не могёт?

>в отличие от опенвпн если у тебя дропнется коннект ты не засветишь свой ойпи

хуй знает, братишка, у меня во внешку нихуя не лезет если поднято соединение и оно временно обрывается. И это даже без настроек фаера. Хотя раньше лечил те же днс лики на винде блокировкой любого днс отличного от дистенейшена шлюза впн 10.8.0.1

>в отличие от опенвпн у тебя НЕ ВЕСЬ трафик идет на один адрес и один порт, значит детектить туннели по аномалии трафика становится ГОРАЗДО тяжелее

орнул с фичи. Как ты твой трафик может хуярить на другой ойпи? порт то ладно?

траблы уровня \форсим говно на софтаче и ищем причины не быть довольным нормальным продуктом.

>>46445

Мань, тебе же сказали, с криптом уже не палится нихуя.

Я так и не услышал чому опенвпн-у пора на покой и он устарел

61 Кб, 1056x525

61 Кб, 1056x525 60 Кб, 846x833

60 Кб, 846x833Нет, так же нихуя не работает с обфустрацией, сделал точно как у тебя, опции плагина пробовал как у тебя ставить, или просто obfs=tls, один хуй не работает.

netstat надо было от рута или судо делоть

у тебя стоит mode tcp а потом в настройках сервиса прописан флаг -u (он там по дефолту стоит) который добавляет udp

>щя ты кинешь свои тесты дрочёные хуй знает с какими конфигами опенвпн-а?

пили годный конфиг опенвпна, настрою свой сервак по твоим конфигам, сделаю тесты.

>openvpn в tcp не могёт?

и работает более хуже чем udp

>орнул с фичи. Как ты твой трафик может хуярить на другой ойпи? порт то ладно?

ты тупой блядь? у тебя один браузер открыт через сс, второй с ютубом/третий с вкудахтом/спотифай/хуйпоймичееще открыты директом.

>ты тупой блядь? у тебя один браузер открыт через сс, второй с ютубом/третий с вкудахтом/спотифай/хуйпоймичееще открыты директом.

Ой блядь, ой блядь, какие же нахуй костыли. Ёбтвою мать. Ты реально так живешь?, братишка?

Ну затести, конфиг дефолтный по сути, но я к тому, что ты может дрочёную хуйню городил, с кастомными параметрами mtu подобранные РЕАЛЬНО УДОБНО ПОД СЕБЯ.

Держи, затести, желательно на чистой впс, а то, паде, нагородил уже и направил сетевые конфиги. Ключи, надеюсь, нагенеришь правильно.

сервер:

port 7766

proto udp

dev tun

ca ca.crt

cert server.crt

key server.key

dh dh2048.pem

topology subnet

server 10.8.0.0 255.255.0.0

ifconfig-pool-persist ipp.txt

push "redirect-gateway def1 bypass-dhcp"

push "dhcp-option DNS 8.8.8.8"

push "dhcp-option DNS 8.8.4.4"

client-to-client

keepalive 30 120

comp-lzo

persist-key

persist-tun

status openvpn-status.log

log-append /var/log/openvpn.log

verb 3

mute 100

tls-server

tls-crypt /etc/openvpn/ta.key

client-config-dir ccd

клиент:

remote * 7766

block-outside-dns

nobind

client

dev tun

ping 10

comp-lzo

proto udp

tls-client

remote-cert-tls server

verb 3

pull

<ca>

-----BEGIN CERTIFICATE-----

-----END CERTIFICATE-----

</ca>

<cert>

-----BEGIN CERTIFICATE-----

-----END CERTIFICATE-----

</cert>

<key>

-----BEGIN PRIVATE KEY-----

-----END PRIVATE KEY-----

</key>

<tls-crypt>

-----BEGIN OpenVPN Static key V1-----

-----END OpenVPN Static key V1-----

</tls-crypt>

>ты тупой блядь? у тебя один браузер открыт через сс, второй с ютубом/третий с вкудахтом/спотифай/хуйпоймичееще открыты директом.

Ой блядь, ой блядь, какие же нахуй костыли. Ёбтвою мать. Ты реально так живешь?, братишка?

Ну затести, конфиг дефолтный по сути, но я к тому, что ты может дрочёную хуйню городил, с кастомными параметрами mtu подобранные РЕАЛЬНО УДОБНО ПОД СЕБЯ.

Держи, затести, желательно на чистой впс, а то, паде, нагородил уже и направил сетевые конфиги. Ключи, надеюсь, нагенеришь правильно.

сервер:

port 7766

proto udp

dev tun

ca ca.crt

cert server.crt

key server.key

dh dh2048.pem

topology subnet

server 10.8.0.0 255.255.0.0

ifconfig-pool-persist ipp.txt

push "redirect-gateway def1 bypass-dhcp"

push "dhcp-option DNS 8.8.8.8"

push "dhcp-option DNS 8.8.4.4"

client-to-client

keepalive 30 120

comp-lzo

persist-key

persist-tun

status openvpn-status.log

log-append /var/log/openvpn.log

verb 3

mute 100

tls-server

tls-crypt /etc/openvpn/ta.key

client-config-dir ccd

клиент:

remote * 7766

block-outside-dns

nobind

client

dev tun

ping 10

comp-lzo

proto udp

tls-client

remote-cert-tls server

verb 3

pull

<ca>

-----BEGIN CERTIFICATE-----

-----END CERTIFICATE-----

</ca>

<cert>

-----BEGIN CERTIFICATE-----

-----END CERTIFICATE-----

</cert>

<key>

-----BEGIN PRIVATE KEY-----

-----END PRIVATE KEY-----

</key>

<tls-crypt>

-----BEGIN OpenVPN Static key V1-----

-----END OpenVPN Static key V1-----

</tls-crypt>

тебе уже сказали - твой провайдер режет ssh.

у ssh околонативная скорость. ты заебал это говно приносить - скажи спасибо пакету яровой и царю.

Я тебе уже отвечал, мой провайдер не режет ничего. Порт ssh у меня нестандартный, а продвинутого dpi, разбирающего пакеты у него нету.

А ssh быть быстрее openvpn по udp быть впринципе не может, никаким образом. Во первых потому, что соединение по tcp будет само по себе медленнее за счет оверхеда, а во вторых, за счет того, что tcp over tcp всегда работает крайне хреново.

Открывай issue (или ищи по ним). Похоже, что это специфично для винды

Точно так же как и к Вашим либерашкам.

Похуй вообще зарплата в долларах у меня, у моих родителей, и даже дед, который воевал, тоже доллары имел

а простите за глупый вопрос, но если я качаю и заливаю файлы по SFTP то это грубо и есть тот самый tcp ssh? Ибо скорости говно получается при банальном залитии/сливании файла, а вот тоннель под OenVPN хорош

ну тогда скорости говно, браток, всегда они были ниже при передаче какого-либо файла (любых размеров) на любой vps-ssd-хост, нежели коннект через openvpn udp

>А ssh быть быстрее openvpn по udp быть впринципе не может, никаким образом. Во первых потому, что соединение по tcp будет само по себе медленнее за счет оверхеда, а во вторых, за счет того, что tcp over tcp всегда работает крайне хреново.

Маняэксперты приехали. В SSH нет оверхеда, ебик.

https://serverfault.com/questions/653211/ssh-tunneling-is-faster-than-openvpn-could-it-be/653748#653748

Почитай, что это вобще такое и какое влияние оказывает на туннели, чтобы хуйни такой больше не писать. Хотя тебе хоть ссы в глаза, все на своем стоять будешь.

ты сколько там сервак на openvpn-е поднимать будешь? тебе маожет одну из сотен хабро-ман скинуть? А то паде не могёшь поднять

Манька, пробовал дохуя чего, дефолт оказался самым стабильным и шустрым.

Прежде чем пост за постом траливалить давай измерения производи (нормально) и вбрасывай, клован

и да, разве по-дефолту сейчас не AES-256-GCM ?

PUSH: Received control message: 'PUSH_REPLY,redirect-gateway def1 bypass-dhcp,dhcp-option DNS 8.8.8.8,dhcp-option DNS 8.8.4.4,route-gateway 10.8.0.1,topology subnet,ping 30,ping-restart 120,ifconfig 10.8.0.3 255.255.0.0,peer-id 0,cipher AES-256-GCM'

Outgoing Data Channel: Cipher 'AES-256-GCM' initialized with 256 bit key

Incoming Data Channel: Cipher 'AES-256-GCM' initialized with 256 bit key

как там дела в версии 2.2?

ncp-ciphers AES-128-GCM на сервак еще пропиши, мало ли, повлияет. Ну и сжатие можешь убрать, да, только не читай ману от 2.2 версии.

давай, поднимай на новом опенвпн, заливай именно тот конфиг, убирая сжатие как вариант и выставляя 128 и посмотрим

У меня вот на канале 50 на 50 вообще разницы нет, я даже прихуел, что глюкавый спидтест без впн показывает в разы меньше. Но тут уж дело в спидтесте. Вот тебе пикча без впн и с.

Алсо твою парашу не ставил с патчами от Хуань Вань Хэя, но скорости по sftp у меня в районе 3 мегабайт в секунду, следовательно примерно 25 мегабит.

Попробую еще на канале 100 проверить

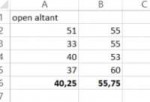

Эксель данные это прост 5 подряд замерений с впном (канал 50 мегабит)

а вот щя с впном выдаёт 50 на 50, такие дела, сиси-кун

>В SSH нет tcp-over-tcp.

Вот что ты несешь, вот как с тобой разговаривать вообще.

SSH устанавливает соединение по TCP, внутри ты пропускаешь HTTP трафик, который тоже TCP. Это называется TCP over TCP, потому что tcp трафик прокидывается через tcp туннель, и это самым плохим образом сказывается на скорости.

68 Кб, 984x383

68 Кб, 984x383Вот на чистом канале когда петушня не смотрит пусть говорят.

Канал 50 на 50.

Алсо, не стыдно тебе вот такие ракотредики пилить и заявлять основываясь на петушиных своих тестах что что-то там быстрее/медленнее? А толпы утырков уже пердолят твоё поделие.

ssh делает форвардинг. тебе 3 раза постили уже ссылки на стэкооверфлоу и серверфлоу с подробными пояснениями, на еще https://serverfault.com/questions/653211/ssh-tunneling-is-faster-than-openvpn-could-it-be/653748#653748. хули ты ебло свое скривил?

>хронологией

>моей пост перед его

>хронологией

>не видит что на сервере стоит конфиг с 2.4

Ебать, все опенвпн-фанбои такие дауны?

Мань, бери чистый впс у того же veesp-а, активируй тестовый фрии сервак и давай я тебе сам настрою, если у тебя мозгов нет совсем и ты по перепощщеным манам что-то там конфигуришь, FIX FOR THE WINDOWS10-даун

>>48394

>глаза разуй и на 3 пик

Разул, вижу 256, глаза разуй и увидишь AES-128-GCM, хотя, это не критично

Скажи, ты тупой? Почему ты судишь по какому-то дилетанскому посту о ситуации, в упор не обращая внимания на пруфы, передоставленные тебе в этом треде, ssh не может быть быстрее openvpn ни теоретически, ни практически, при условии правильной настройки софта! Ситуация, описанная в твоей ссылке возможна при кривой настройке, у провайдера, в датацентре, на тестовых машинах, однако это не нормально! ssh в пять раз быстрее openvpn, ну пиздец, я даже не знаю, что нужно сделать, чтобы такое воспроизвести.

Возьми и сам проверь! Хули ты, теоретик херов, купи vps любую копеечную и накати vpn, возьми и сравни! Или только языком чесать горазд? Давай я тебе настрою, если сам не в состоянии.

Не всем vpn нужен. Носки удобнее чтобы свои торенты не гонять туда сюда к примеру.

>в упор не обращая внимания на пруфы

Потому что ты дебил, и не можешь понять что то что У ТЕБЯ, МУДАК ЕБАНЫЙ провайдер троттлит ССШ не значит что ССШ работает медленнее чем опенвпн пер се.

Твои пруфы говно, ты говно и не умеешь читать.

Накатил твоей мамке за щеку.

Хочешь блядь проверить? Ну так сука купи себе 2 vps, одну используй как КЛИЕНТА СУКА ТУПАЯ вторую как СЕРВЕР СУКА ТУПАЯ и между ними проводи туннель, а не со своего домашнего компа, уебок. НО НЕТ ЖИ КОКОЙ ТОКОЙ АЙПЕРФ, КОК ЭТО СДЕЛОТЬ БУДУ ДЕЛОТЬ ЧЕРЕЗ БРОУЗЕРНЫЕ ТЫСТЫ.

>давай я тебе сам настрою

Что ты мне настоишь, 6-ой сервер, чтобы убедиться еще раз что ты даун? Зачем мне это? Вот ведь реально долбоеб блядь, ну посмотрите на него а. "ССШ НЕ МОЖИТ БЫТЬ БЫСТРЕЕ ПОТОМУ ШТО Я ТАК СКОЗАЛ". Иди нахуй блядь.

>возьми и сравни!

сравнил >>47167

мне тебе залить скрины через с 5 разных овпн серверов? ебать ты даун. тебя попросили конфиг - ты скинул дефолтный. с ним настроили и показали. хули тебе не нравится, lz4 вместо lzo? да ты же полуебок lzo хуже чем lz4, его ставят только когда нужна совместимость со старыми клиентами.

ты первый для начала настрой нормально, инвалид.

Славно тебе припекло от правды, #мудак

>сравнил >>47167

кококок

Мудак, да твой провайдер же ТРОТТЛИТ OpenVPN, как ты этого не можешь понять. У мменя на канале 50/50 опенвпн всегда выдаёт под 50 на 50 на неюзанном канале. А на сотке выдаёт столько же, сколько айпёрф выдаёт при тесте от одного хоста до другого (до голландии, например, не всегда та же сотка есть).

Боже, какой же ты даун, надеюсь, шкальники-хацкиры не поведуться на твой петушиный пост. И вообще, МОЧЕРАТОР, удаляй нахуй этот поделие-пост.

Все таки, давай я на фэйкомыльце зарегаю тестовый период для тебя и ты настроишь, ок? Опенвпн настрою я, ок? А ты дальше пердоль свою парашу сиси

>У ТЕБЯ, МУДАК ЕБАНЫЙ провайдер троттлит ССШ

Сука, мозжечек твой межушный троттлит, даун ты тупой! Я тебе уже сто раз объяснил, что мой провайдер ничего не троттлит, у него, блядь, даже оборудования для этого нету! Все, пошел нахуй.

>ССШ НЕ МОЖИТ БЫТЬ БЫСТРЕЕ ПОТОМУ ШТО Я ТАК СКОЗАЛ

Я несколько раз объяснил, почему конкретно он не может быть быстрее. Но ты слишком туп, чтобы все это осмыслить, видимо.

Клаудфлара - коммерческий CDN и прокси-сервер для вебсайтов, с бесплатными тарифами и поддержкой HTTPS. Я подумал, что раз трафик шедоусоксов с обфс маскируется под HTTPS, то можно будет пробросить его через неё, тем самым уменьшив пинг, сменяя маршрут, а также скрыть айпи настоящего сервера. Но потом понял, что хуйню придумал, так как клаудфлара через себя чисто физически не сможет прогнать трафик клиента, так как не поймёт, что с ним сделать.

В теории возможно если завернуть впн в stunnel. Вот только на практике там наверняка будут проверки на предмет валидности http запроса, которые разумеется не пройдут.

А вообще гугли tor transport meek. Все уже давно изобретено и даже немного позабыто. Т.к. от правительственного банхаммера не спасло.

Маня, подставляй летсо, буду тебя уринировать, глупая собака, не могущая в нормальную настройку.

И так, какая у тебя суммарная потеря канала? (только не говори, что у тебя не 100/100 а 100/50 и 53,85 это ошибка твоей маргинальной считалки. Считалка трафика этот отдельный ЛОЛ. Алсо, мой провайдер это бульбяной hoster.by с каналом внутри страны 300 (кажется) на 100, мой канал 100/100

Первая пикча без OpenVPN-а, остальные с ним, конечно же.

Подведём итоги:

1) ПОТРАЧЕНО

2) ОБОССАНО

Без/C

Потери катострафические, прям как у тебя, ага, аж блядь почти в 4 раза скорость упала

Ты уже сделал, мудак тупорылый. И по твоим данным у тебя впн в 3 раза тупее. О чём вообще с тобой говорить. Тот третий анон прав, ты просто сын собаки. В моём случае разбежка на пару мегабит статистически незначимых, а он мне про вероятные крохи (вероятные нахуй, эту парашу я и близко поднимать не буду) тут кудахчет. А айперф так и вовсе выдаёт ту же скорость порой, что и стабильно работающий на скорости 91 (без дёрганий) OpenVPN

> показать дурачку, где его место.

ну оно видно кто дурачёк, я если петушиное поделие не настривал, я и не задвигаю про скорости внутри его. А вот ты, шкальник-инвалид,считаешь нужным кудахтать про скорость впн-а, подняв его как сын шлюхи, а потом еще всё это дело сравниваешь между собой

Алло, тут ваще мочератор есть, удалите этот тред мудачий, который вводит в заблуждение мимоанонов

Ты немного попутал, лол, я не он.

Я выше свои замеры вкидывал, через vpn у меня прокачивается почти столько, сколько позволяем мне мой провайдер, потери минимальные, на уровне -1мегабита. Вобщем все то же, что и у тебя.

А вот через ssh потери скорости будут куда значительнее.

А этот даун криворукий утверждает обратное.

14 Кб, 225x225

14 Кб, 225x225А, братюнь, понял, лол. Только эту хуиту + "скомпиленый китайским аноном под шинду обфс-локал " я ставить не желаю. Да и зачем, если у меня почти так же, на уровне одного мегабита скорость меньше с впн, нежели чистый замер тем же айперфом или спидтестом

Да я не про shadowsocks даже, я про ssh. Подними туннель до своей впски, через putty это сделать можно, на vps для этого вообще никакого софта устанавливать не надо.

В браузере socks прокси пропиши 127.0.0.1 и порт, какой в настройках putty укажешь, и померь скорость.

shadowsocks это хорошая поделка, на самом деле, и свои задачи выполняет на отлично, однако сравнивать скорость работы через него и через openvpn по udp как минимум глупо.

1 Кб, 274x67

1 Кб, 274x67>удалите этот тред мудачий, который вводит в заблуждение мимоанонов

Двачую, кстати. Я бы вот это удалил к херам, и правда народ в заблуждене вводит. Оп хуй, чтобы в следующем перекате этого не было!

14 Кб, 548x282

14 Кб, 548x282 56 Кб, 498x500

56 Кб, 498x500У меня есть вопросы. Покупать VPN пока не собираюсь, в том числе потому что не совсем понимаю, что надо делать. Мне просто нужно быть уверенным, что у меня будет анонимный доступ к бурам и некоторым иностранным имиджбордам и форумам, типа восемьчан и reddit. Сам пользовался луком, но не до конца разобрался с obfs4-технологией мостов. Она запрещена или нет? Лук говорил мне о том, что есть возможность получить obfs-ключ по почте. Надо ли?

Ещё по поводу торрентов. Что с ними? Запреты есть?

Может, лучше использовать ваши примочки? Вижу, вы тут все трахаетесь с какими-то непонятными мне "сс" и vssh, это протоколы шифрования? Гайд рядом с шапкой вообще обгрызанный какой-то, ничего непонятно.

начнем с того, что ТЫ ПАИДОР!

Педоракха заслуживает жить в педоракхии, творя хуиту и живя в хуите других. РАКА ЖОПЫ ТЕБЕ

Мудло, сообщи владельцу что у него слабый пароль, пусть поменяет, сделай мир добрее и лучше

> Но 90% постов здесь - загадка для меня

не только для тебя, и для тех, кто их пишет.

> будет анонимный доступ к бурам и некоторым иностранным имиджбордам и форумам

Во первых, нужно тебе понимать, относительно кого или чего нужен "анонимный доступ". Если относительно твоего провайдера, что бы он не знал какие ресурсы ты посещаешь - то да, можно что-то предпринять, если относительно имиджборд - то нет, ведь существует просто огромное количество способов связать разные учетные записи между оригинальными владельцами, и так далее. Если же тебе, необходим просто доступ к "запрещенным" ресурсам - то ты по адресу.

> но не до конца разобрался с obfs4-технологией мостов

Tor - медленный, не нужный, опасный, и вредный. Додумай сам, почему.

> Она запрещена или нет

да

> Ещё по поводу торрентов. Что с ними? Запреты есть?

да, давно очень. Практически все вменяемые трекеры заблокированы.

> Может, лучше использовать ваши примочки?

Не вздумай слушать долбоебов с двача (даже меня), кратко зайди на специализированный форум, да и узнай какие способы анонимизации существуют, и их плюсы и минусы.

> Вижу, вы тут все трахаетесь с какими-то непонятными мне "сс" и vssh

СС = ShadowSocks, это предельно простая утилита, разработанная китайцами, устанавливается и на сервер и на клиент. Из-за того, что она не до конца шифрует, защищает, и так далее - за счет этого, меньше грузится процессор на сервере - быстрее скрости отдачи (это очень утрировано). Китайский фаервол удачно научился распознавать и блокировать трафик который идет по тунелю между ShadowSocks сервером и клиентом https://shadowsocks.org/en/index.html

Минусов очень дохуя.

Плюсы:

- очень легко настроить \ установить

- работает везди и кругом

- шустренькая скорость.

vssh - и прочее говно с приставкой ssh

это secure shell. Это очень простой тунель, для которого нихуя не нужно (ну только ssh установленное на сервере (оно по умолчанию на практически 99.9% серверов установлено).

Долго объяснять, но если кратко - то ты в тунель пробрасываешь передачу своих данных.

Putty + ssh tunnel, гугли.

И да, если кто-то трахается с тем, что за 1 минуту настраиваетя даже тупым нубом без знаний по гайду - то это признак того, что ну их нахуй такие технологии и этот ебанный двач с дегенератами.

Ну и OpenVPN

OpenVPN Gui + vpn на твоем сервере.

Устанавливается одной командой.

- https://github.com/Angristan/OpenVPN-install

- https://github.com/Nyr/openvpn-install

Теперь что бы было понимание что все вообще такое.

Де-факто между тобой и другим сервером твои данные передаются в открытом виде (по дефолту).

это клиент-серверное приложение. Между ними тунель. В этом тунеле передаются данные, этот туннель как ты понял - "защищен", а вернее raw данные очень тяжело извлечь благодаря криптографическим протоколам, и так далее.

Т.е. еще раз - нужен сервер, с которого выход будет в сеть, который будет отправлять тебе на твой пк к твоему клиенту который расшифрует зашифрованное сервером послание, и уже операционная система схавает и отобразит нужное (или по и так далее).

ss

ssh

vpn

sooftlayer

dante

socks

похуй что еще

все они делают одно и то же, с разной степенью паршивости и фич. Идея кругом одна и та же - заменить источник выхода в сети сервером, где размещено программное обеспечение, и скрыть тебя.

VPN это целая технология, с RFC, и так далее

существует очень давно, существует целая инфраструктура, и дохуя проблем решено.

Если тебе нужно соблюдать некую анонимность - именно VPN, а не всякие ss / ssh используй.

Да, медленно, но это связано с процессором.

Чем мощнее процессор на сервере, и если присутствуют необходимые инструкции - тем лучше и быстрее будет OpenVPN

Но не стоит от него ожидать, что если у тебя есть 1000мбит\с канал, то ты сможешь разогнать VPN до этих самых 1000mbit\s, это чушь, ведь твой проц будет эти самые данные шифровать \ расшифровывать... А это очень дохуя работы.

> Но 90% постов здесь - загадка для меня

не только для тебя, и для тех, кто их пишет.

> будет анонимный доступ к бурам и некоторым иностранным имиджбордам и форумам

Во первых, нужно тебе понимать, относительно кого или чего нужен "анонимный доступ". Если относительно твоего провайдера, что бы он не знал какие ресурсы ты посещаешь - то да, можно что-то предпринять, если относительно имиджборд - то нет, ведь существует просто огромное количество способов связать разные учетные записи между оригинальными владельцами, и так далее. Если же тебе, необходим просто доступ к "запрещенным" ресурсам - то ты по адресу.

> но не до конца разобрался с obfs4-технологией мостов

Tor - медленный, не нужный, опасный, и вредный. Додумай сам, почему.

> Она запрещена или нет

да

> Ещё по поводу торрентов. Что с ними? Запреты есть?

да, давно очень. Практически все вменяемые трекеры заблокированы.

> Может, лучше использовать ваши примочки?

Не вздумай слушать долбоебов с двача (даже меня), кратко зайди на специализированный форум, да и узнай какие способы анонимизации существуют, и их плюсы и минусы.

> Вижу, вы тут все трахаетесь с какими-то непонятными мне "сс" и vssh

СС = ShadowSocks, это предельно простая утилита, разработанная китайцами, устанавливается и на сервер и на клиент. Из-за того, что она не до конца шифрует, защищает, и так далее - за счет этого, меньше грузится процессор на сервере - быстрее скрости отдачи (это очень утрировано). Китайский фаервол удачно научился распознавать и блокировать трафик который идет по тунелю между ShadowSocks сервером и клиентом https://shadowsocks.org/en/index.html

Минусов очень дохуя.

Плюсы:

- очень легко настроить \ установить

- работает везди и кругом

- шустренькая скорость.

vssh - и прочее говно с приставкой ssh

это secure shell. Это очень простой тунель, для которого нихуя не нужно (ну только ssh установленное на сервере (оно по умолчанию на практически 99.9% серверов установлено).

Долго объяснять, но если кратко - то ты в тунель пробрасываешь передачу своих данных.

Putty + ssh tunnel, гугли.

И да, если кто-то трахается с тем, что за 1 минуту настраиваетя даже тупым нубом без знаний по гайду - то это признак того, что ну их нахуй такие технологии и этот ебанный двач с дегенератами.

Ну и OpenVPN

OpenVPN Gui + vpn на твоем сервере.

Устанавливается одной командой.

- https://github.com/Angristan/OpenVPN-install

- https://github.com/Nyr/openvpn-install

Теперь что бы было понимание что все вообще такое.

Де-факто между тобой и другим сервером твои данные передаются в открытом виде (по дефолту).

это клиент-серверное приложение. Между ними тунель. В этом тунеле передаются данные, этот туннель как ты понял - "защищен", а вернее raw данные очень тяжело извлечь благодаря криптографическим протоколам, и так далее.

Т.е. еще раз - нужен сервер, с которого выход будет в сеть, который будет отправлять тебе на твой пк к твоему клиенту который расшифрует зашифрованное сервером послание, и уже операционная система схавает и отобразит нужное (или по и так далее).

ss

ssh

vpn

sooftlayer

dante

socks

похуй что еще

все они делают одно и то же, с разной степенью паршивости и фич. Идея кругом одна и та же - заменить источник выхода в сети сервером, где размещено программное обеспечение, и скрыть тебя.

VPN это целая технология, с RFC, и так далее

существует очень давно, существует целая инфраструктура, и дохуя проблем решено.

Если тебе нужно соблюдать некую анонимность - именно VPN, а не всякие ss / ssh используй.

Да, медленно, но это связано с процессором.

Чем мощнее процессор на сервере, и если присутствуют необходимые инструкции - тем лучше и быстрее будет OpenVPN

Но не стоит от него ожидать, что если у тебя есть 1000мбит\с канал, то ты сможешь разогнать VPN до этих самых 1000mbit\s, это чушь, ведь твой проц будет эти самые данные шифровать \ расшифровывать... А это очень дохуя работы.

Нахуя людей то подставлять, ты что, ебанутый?

Позволь тебя немного поправить. Скорости в том же OpenVPN-е не зависят от шифровки/расшифровки данных, там много ресурсов тратится именно на обработку прерываний, это, вроде как, давно уже выяснили. По моему опыту, обычных Xeon(R) CPU E5-2640 v4 @ 2.40GHz, Xeon(R) CPU E5-2630L v2 @ 2.40GHz с рамом от 500 мегабайт (обычные планы на пятидоллововых VPS) достаточно, чтобы выдавать те же 92 из 100. Плюс распределение процессов/демонов OpenVPN по ядрам (привязка одного процесса на ядро) "увеличивает КПД", но это, полагаю, имеет смысл не с одним-двумя клиентами, а с большИм колличестом.

upd

только вот на роутерах с OpenVPN-ом как-то печально всё, будет время, попробую какой-нить гига-зайксель подключить к каналу 100/100 и проверить сколько там будет максимум, но все поголовно жалуются, что опенвпн на роутерах это "через три пизды коленно" работает

>CPU E5-2640 достаточно, чтобы выдавать те же 92 из 100

Такой проц может и 300-400 выдать.

>>50564 Нормально он работает, только медленно. Там же нет aes-ni.

Для роутеров хороша salsa20, т.е. ss или wireguard. Но последний мало где применим из-за проблем с совместимостью. Также можно использовать ovpn без шифрования поверх ss. Особенно на двухядерных роутерах.

140 Кб, 458x512

140 Кб, 458x512Большое спасибо за развёрнутый ответ.

>Если относительно твоего провайдера, что бы он не знал какие ресурсы ты посещаешь

Да, было б неплохо, хоть я и был бы рад просто доступности как факту.

>Tor...опасный, и вредный. Додумай сам, почему.

Не знаю. Потому что запрещён? Если честно, то я ни во одной новости по факту не видел запрета тора, только на превью новостей. И я очень удивлён твоим ответом.

>да, давно очень. Практически все вменяемые трекеры заблокированы.

А с меня взыщут за ~пиратство~ пользование торрентами? Или анальная кара касается только трекеров?

>да и узнай какие способы анонимизации существуют

То есть терминами "VPN", "прокси-анонимайзер" способы недостаточно глубоко описаны, и надо рассматривать их разные реализации (чем здешние аноны и занимаются)? Это меня сильно расстраивает, так как я не хотел настолько глубоко заниматься дрочкой шифрования, мне бы скачать прогу, настроить её и через неё выходить.

>устанавливается и на сервер и на клиент.

Вот я искренне этого не понимаю. Это ведь реализация впн-технологии? Не понимаю так же, когда говорят "вы можете сами сделать себе впн". Ну да, можете, но ведь надо владеть И клиентом, И сервером? Какой сервер имеется в виду? Если я хочу зайти на запрещённую имиджборду, то я ведь не админ имиджборды, чтоб туда что-то ставить. Есть сервисы бесплатных серверов, что ли?

Я загуглю твою инфу, спасибо ещё раз.

>>50564

>только вот на роутерах с OpenVPN-ом как-то печально всё, будет время, попробую какой-нить гига-зайксель

Вот тут тоже для меня дремучий лес, я только что осознал, что под клиентом подразумевается не мой компьютер, а роутер (я прав?). Стоит ли мне спрашивать у вас по этому поводу вопросы, или это проще нагуглить?

На счёт абуз-похуй в целом, на DO они приходили и их тупо игнорил, как и сейчас. Не слышал чтобы банили после n-ой абузы. ВПС-провайдер типа вынужден форвардить тебе сами абузы, а дальше всем похуй. Меня забанили только один раз, только когда я, будучи придя с бара нажраным решил отписать в самом тикете с абузой что-то типа "ГОУ ФАК ЁРЛЕЛФ, АЙ ЭМ ФРОМ РАША, АЙ ЭМ ПАЙРАТ, МНЕ ПОХУЙ НА КОПИРАСТИЮ, КАЧАЛ И БУДУ КАЧАТЬ"....в итоге слёзно ныл чтобы хотябы впс сключили и я мог бы слить "важные для меня данные", моля саппорта. Вот я ржал с себя, еблана

> А с меня взыщут за ~пиратство~ пользование торрентами? Или анальная кара касается только трекеров?

Только трекеров

> Вот я искренне этого не понимаю. Это ведь реализация впн-технологии? Не понимаю так же, когда говорят "вы можете сами сделать себе впн". Ну да, можете, но ведь надо владеть И клиентом, И сервером? Какой сервер имеется в виду? Если я хочу зайти на запрещённую имиджборду, то я ведь не админ имиджборды, чтоб туда что-то ставить. Есть сервисы бесплатных серверов, что ли?

Имеется ввиду не тот сервер, к которому ты обращаешься через впн, а тот, на котором поднят твой впн. То есть, ты арендуешь сервер где-нибудь в стране без анальной цензуры, поднимаешь там впн, подключаешься к самодельному впн со своего компьютера и вот так выходишь в интернеты

> Вот тут тоже для меня дремучий лес, я только что осознал, что под клиентом подразумевается не мой компьютер, а роутер (я прав?). Стоит ли мне спрашивать у вас по этому поводу вопросы, или это проще нагуглить?

Клиентом может быть как компьютер, так и роутер. Если подключаешься с компьютера – остальные устройства, подключенные к роутеру, не пускают трафик через впн. Если подключаешься через роутер – эффект действует на всё, что подключено к роутеру

Алсо, если тебе просто нужно обходить блокировки, а не прям секурное соединение, то можно настроить сс. При запуске сс у тебя на локалке появляется прокси, в который можно направить трафик, он будет пересылаться через твой сервер. Плюс в том, что почти у всех программ есть возможность настроить прокси-сервер, благодаря этому можно пускать через твой сервер трафик отдельных приложений. Можно пускать трафик отдельных сайтов, поставив Switchyomega.

Надеюсь, понятно описал.

Хотя знаешь, насчёт торрентов – зависит от того, у кого впс берёшь. Если ты собираешься гонять весь трафик торрентов через твой сервер, то может прилететь арбуза, а вот если ты будешь заходить на торрент-трекеры через сервер, а качать напрямую, то пока тебе ничего не будет

Тебе не обязательно брать готовый впн, но вообще да, мысль верная. Можно вот на арубе в чешской республике взять сервак. Евро в месяц

Может.

Он не сможет увидеть трафик, но сам факт впн соединения пров знать будет.

Вроде можно настроить обфускацию трафика для впн, для сс можно точно.

>в чешской республике

Брал в октябре Италию по незнанию. Не подскажешь, как проще всего переехать в Чехию?

Блджад, а есть ли смысл в этом, если впн-сервер должен иметь разрешение роскомнадзора. Может, вообще не париться и заходить на сайт через прокси-сервер с помощью примитивного плагина на лису, как я всегда делал. Или я чего-то не догоняю, и это не спасёт от потенциальной блокировки соединения провайдером?

Если Италия устраивает – брать другую впс не стоит, ящитаю

>>51068

> Блджад, а есть ли смысл в этом, если впн-сервер должен иметь разрешение роскомнадзора.

Роскомпозор предъявляет только более или менее известным впн сервисам и банит их сайты, за аноном со своей впс он не станет бегать

> Может, вообще не париться и заходить на сайт через прокси-сервер с помощью примитивного плагина на лису, как я всегда делал.

Не понимаю, что за плагин. Что-то вроде фригейта? Если да, то у него есть фатальный недостаток – он работает только в браузере

Как под шиндошс просто-быстро воткнуть службой тор (для торрентов и фоксипрокси - то есть только сервер, без бандлов с браузером и прочего). Дайте гайд для дауна. Ну, скачать там, прописать в конфиге что-то (что еще нужно кроме ClientOnly 1 и выключения нежелательных регионов выходных нод), добавить сервис через sc create / заебаться с NSSM / etc ... PROFIT?

Да вроде как одной командой делается, только делать так не надо:

>Don't torrent over Tor[/b]

> Torrent file-sharing applications have been observed to ignore proxy settings and make direct connections even when they are told to use Tor. Even if your torrent application connects only through Tor, you will often send out your real IP address in the tracker GET request, because that's how torrents work. Not only do you deanonymize your torrent traffic and your other simultaneous Tor web traffic this way, you also slow down the entire Tor network for everyone else.

Я имел ввиду для подключения к трекерам, ну.

Да и даже если бы я все торренты через тор пускал, сеть бы это не заметила, одним больше-одним меньше.

>>51454

Мне для обхода анальной цензуры, а не для анонимности, в любом случае. Но торренты-то я буду по своим 100 мегабитам качать, мне надо к всяким http://bt.t-ru.org/ann подрубаться.

>make direct connections even when they are told to use

> делает прямые соединения в обход тора

Ну это у дибилов кто не осилил настройку фаервола что в виндоус или в линукс.

Играть с безопасностью и не настраивать фаервол. на такое способные лишь конченные долбоёбы.

371 Кб, 1157x1500

371 Кб, 1157x1500Вчера вечером только на рутрекер через него ходил.. Может тех. работы?

я скачиваю торрент-файл через тор, а пиры находятся только через DHT.

634 Кб, 1654x2048

634 Кб, 1654x2048На рутрекерском форуме есть инструкция

https://rutracker.org/forum/viewtopic.php?p=72760628

берешь оттуда прокси и прописываешь, но похоже они только для рутрекеровских адресов, ибо с другими трекерами не сработало.

Там такое с позапрошлой недели, переодически антизапрет отключается. Пробуй атицензорити или то расширение "обход блокировок рунета".

дома попробую, но так ломает читать эти инструкции. я вечером уже настолько тупею после работы, шо пыздэц.

я раньше ставил какую-то программку от рутрекера rto-proxy, но она нихуя не завелась у меня.

Дополню себя. Сейчас решил зайти на рутрекер с антизапретом прописанным в настройках сети. Не заходит. Включил приложение "обход блокировок рунета" в нем с антицензорити заходит, с антизапретом нет. Выключил приложение. Минут через пять опять захожу рутрекер, антизапрет работает нормально.

>но похоже они только для рутрекеровских адресов, ибо с другими трекерами не сработало.

Так и есть, они только до рутрекерских анонсеров трафик пропускают.

>>51632

Что поделать, сегодня для доступа к информации нужно приложить усилия и поработать мозгами.

Самый правильный и одновременно простой способ это добавление iptables правила на роутере, но ширпотребное говно за 1000р этого не умеет.

Вот тут описан способ для винды без сторонних программ: https://rutracker.org/forum/viewtopic.php?p=73137714#73137714

Могу написать скрипт-установщик, как приду домой, чтобы вручную все это не делать, если кому надо.

107 Кб, 425x445

107 Кб, 425x445> Для правильной работы антизапрета нужно использовать выдаваемый им dns адрес.

> Это обязательно, без него ничего работать не будет.

Но до сегодняшего дня работало и сейчас уже снова начало работать.

А ты где инфу про днс взял?

Здесь https://antizapret.prostovpn.org/ ничего такого нет.

>А ты где инфу про днс взял?

Не помню, читал где-то, как он работает.

Там суть в том, что добавлять все заблокированные ip адреса в таблицу маршрутизации на клиенте Очень накладно, особенно на всяких роутерах, это буквально часы занимает, их же тысячи. Там другое решение применяется, dns сервер, выдаваемый vpn сервером, резолвит заблокированные адреса на внутренние ip адреса vpn сервера (10.0.0.0) и запрос идет по сути на vpn сервер, а там дальше уже проксируется.

Как то так. Поэтому dns тут играет большую роль и сменив его вручную на 8.8.8.8 все поломается.

Другой вопрос в том, что прямо чейчас антизепрет что-то не резолвит адреса, поломалось может чего.

Ясно)))

Ну вот, я погуглил, скормить экзешнику тора. А может, это в torrc надо было прописать или еще куда, откуда я это узнать должен?

Сука, если бы мне нужен был такой совет, я бы ввел в гугл how to install tor as service и возрадовался бы, я тут пришел спросить про тонкости конфигурации, чтобы какой-нибудь доступ извне случайно не оставить или стандартный пароль какой-нибудь (как при установке mysql, например) или еще что-нибудь, чтобы не выступать промежуточной-выходной нодой, если вдруг сейчас такое состояние у тора по дефолту

176 Кб, 1280x960

176 Кб, 1280x960Лолшто. Там файл https://antizapret.prostovpn.org/proxy.pac с url-ами, ip-шниками и с адресом прокси proxy.antizapret.prostovpn.org:3128, это обычный прокси, можешь его себе в браузер прописать. А pac-файл нужен, чтобы прокси включалось не на всех сайтах, а только на заблокированных.