Вы видите копию треда, сохраненную 13 мая 2017 года.

Можете попробовать обновить страницу, чтобы увидеть актуальную версию.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.

Число зараженных компьютеров ежечасно застет с громадной скоростью.

ТРЕД №18

Первый тред: https://2ch.hk/b/res/152930021.html (

Второй тред : https://2ch.hk/b/res/152936528.html (

Третий тонет https://2ch.hk/b/res/152941163.html (

и т.д.

15 тред https://2ch.hk/b/res/152971325.html (

16 тред https://2ch.hk/b/res/152974400.html (

17 тонет https://2ch.hk/b/res/152977799.html (

-------------------------------

ПРЕДИСЛОВИЕ:

_____

Началось массовое заражение криптовирусом по всему миру. На данный момент известно о больницах в Лондоне, ГИБДД и МВД России, Мегафоне. Запасаемся попкорном и ждем развития событий.

https://nation-news.ru/264825-virus-zakralsya-v-informacionnuyu-sistemu-gibdd-istochnik

https://meduza.io/news/2017/05/12/v-britanskih-bolnitsah-odnovremenno-proizoshel-tehnicheskiy-sboy-hakery-zablokirovali-kompyutery-i-trebuyut-vykup

http://m.pikabu.ru/story/kriptoshifrovalshchik_porazil_set_mvd_5044435

------------------------------------

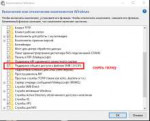

ИСПРАВЛЕНИЯ, ЗАТЫКАЮЩИЕ ДЫРЫ В ВИНДЕ 7

http://www.catalog.update.microsoft.com/Search.aspx?q=4012215

http://www.catalog.update.microsoft.com/Search.aspx?q=4012212

-----------------------------------

Для Windows 7: SMBv1 отрубается на семёре через ps командой

(запускать от имени администратора)

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

Запустил от имени админа но теперь вообще ноль реакции на команду

так и должно быть. это нормальное поведение. Говорит о том, что команда применилась

Для Windows 10

Третий пик в ОП посте

---------------------------------

Кто не хочет обновятся, просто пишет это в командную строку.

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=135 name="Block_TCP-135"

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name="Block_TCP-445"

echo "Thx, Abu"

---------------------------------

КАК БОРОТЬСЯ, ЕСЛИ УЖЕ ЗАРАЖЕН:

1. НЕ ПЕРЕЗАГРУЖАЙТЕ КОМПЬЮТЕР!

2. НЕ ЗАПУСКАЙТЕ .exe ФАЙЛЫ, СКАЧАННЫЕ В МАЕ

3. ОБНОВИТЕ АНТИВИРУС И ПОСТАВЬТЕ СКАНИРОВАНИЕ ВСЕЙ СИСТЕМЫ

--------------------------------

Про ВИРУС, распространение и история:

Появился набор эксплоитов FuzzBunch, который группа хакеров Shadow Brokers украла у Equation Group, хакеров из Агенства Нац. Безопасности США.

Microsoft потихому прикрыла дырки обновлением MS 17-010, возможно самым важным обновлением за последние десять лет.

В то время как набор эксплоитов уже неделю лежит в открытом доступе https://github.com/fuzzbunch/fuzzbunch с обучающими видео.

В этом наборе есть опасный инструмент DoublePulsar.

Если кратко, то если открыт 445 порт и не установлено обновление MS 17-010, то DoublePulsar

простукивает этот порт, делает перехваты системных вызовов и в память внедряет вредоносный код.

https://geektimes.ru/post/289115/

----

Еще про распространение:

ХАКЕР WHITEHAT ИТТ! РАССКАЗЫВАЮ КАК ЭТО РАБОТАЕТ. ВСЕМ ВНИМАТЕЛЬНО СЛУШАТЬ.

У тех кто начал эту атаку есть

>Эксплойты слитые Shadow brokers

>Сканнер сети который они сами написали на C/Python

>Linux сервер

Как это работает?

>Скрипт сканнера запускается на Linux сервере

>Вбивается определенный IP диапазон или целая страна

>Скрипт сканирует диапазон на открытый 445 порт

>В случае удачного обнаружения SMB сервиса, посылает эксплойт, вызывающий переполнение буфера

>эксплойт закачивает файл и запускает его.

КАК ХАКЕРЫ ДЕЛАЮТ ТАК, ЧТОБ СЕРВЕР СКАНЕРА НЕ ПАЛИЛСЯ?

В Сетевом стэке Linux допущено изменять IP Header-ы исходящих пакетов. При сканировании их программа заменяет адрес на рандомный, поэтому настоящий адрес сканера никогда не фиксируется.

---------------------------------

Интерактивная карта распространения вируса в режиме реального времени

https://intel.malwaretech.com/WannaCrypt.html - это карта страдающих пидарах по всему миру

--------------------------------

КОШЕЛЬКИ ХАКЕРОВ

https://blockchain.info/address/13AM4VW2dhxYgXeQepoHkHSQuy6NgaEb94

https://blockchain.info/address/12t9YDPgwueZ9NyMgw519p7AA8isjr6SMw

https://blockchain.info/address/115p7UMMngoj1pMvkpHijcRdfJNXj6LrLn

--------------------------------

НЕ ПОДТВЕРЖДЕННЫЕ ДАННЫЕ:

Майкрософт в обновлении подсунула БЭКДОР и теперь за вами будут следить (информация проверяется в надежных источниках)

Виновата в виросной атаке - Монголия, Канада и ряд стран Африки (Заключение полузависимого диванного эксперта из Текстильщиков)

Уязвимы только компьютеры под управлением ОС Windows 7-10, пользователи МАКоси и Линукс могут спать спокойно (эксперты из треда оспаривают это заключение)

---------------------------------

СОТРУДНИКИ ПОЛИЦИИ БУГУРТЯТ ИЗ-ЗА ВИРУСА В ВК:

https://vk.com/wall-28464698_720473

---------------------------------

В треде присутствует группа анонов, которые пошли в отрицалово и не верят в существование вируса, так же пытаются оспорить заявление СМИ и Лаборатории Касперского (Хотя уже пруфов было столько, шо пиздец). По неподтвержденным данным (информация проверяется) это дело рук Нэвэльного.

---------------------------------

Позиция Анатолия ШАРИЯ по этому вопросу:

Тут дело скорее не в каких то хакеров из-за океана, а просто Украина решила таким образом отомстить России за Донбасс. Хотя сколько можно им говорить, что Россияне принимает участия в конфликте на востоке Украины и то, что жители путем референдума сделали свой выбор отсоединения от незалэжной. Суть вируса в том, что бы просто навести панику, которой не поддается общество. Ведущие it специалисты России прямо сейчас решают эту проблему и очень успешно.

----------------------------------

ПОЗИЦИИ РУССКИХ РЭППЕРОВ по данному вопросу.

Витя СД - сидит итт и активно поддерживает пострадавших от вируса.

Павел Техник - пожелал лично расправиться с хакерами физически.

Галат - предложил ОБОССАТЬ ХАКЕРОВ, а не сидеть на жопе.

Хованский - предлагает больно и унизительно ПОКАРАТЬ ИХ СВОЕЙ ЕЛДОЙ.

Саша Скул - предложил наказать ОХУЕВШИХ ПРОГРАММИСТОВ.

СЛАВА КПСС ХРАНИТ МОЛЧАНИЕ.

Шокк - высрал два невнятных твита.

ОКСИМУРОН - В панике, плачет в вк, т.к. зашифрованы все треки

НОЙЗ МС - Надеется что двач остановит этот хаос

ЛАРИН - Нервно покуривает, т.к. зашифровалось 400 гб с ЦП

1. Запускается

2. Шифрует файлы, но оригинальные оставляет

3. Запускается окошко вымогателя, оригинальные файлы удаляются.

бочку

хуй стоит.

Не завидуй:3

Обновись до 1703 и забей хуй.

У тебя роутер?

cboPKY zver9 ctaBul UNTERMENSCH

Содомит.

18 сраных тредов менее чем за 12 часов. Почему так много, может там интересные факты выложены или идёт горячее обсуждение и ловля лулзов над пострадавшими?

Хер там, на весь тред один два адекватных поста, процентов пять от глумящихся, зато остальные ~95% это посты

>ПАМАГИТИ Я НЕ МОГУ В ЧТЕНИЕ

>У МЕНЯ НЕ 7\10, Я В БЕЗОПАСНОСТИ?

>ДА КУДА ПИСАТЬ КОМАНДУ НИЧЕГО НЕ ПРОИСХОДИТ

>ЧТО ДЕЛАТЬ КАК ЗАКРЫТЬ ПОРТЫ

Некомпетентные, тупые жалкие дебилы, не способные следовать простым инструкциям, не знающие основ пользования системой, не умеющие в поиск информации по сети

>ЧТО ТАКОЕ PS????777

Вы заслужили это, бездарности, разочарования родителей, тупые рукожопы.

Да. Сижу через вайфай

А если у меня из 1 тб свободно 5 гб, как он сможет вместить и шифрованные файлы и оригиналы?

Да всё, не распространяется больше. Там какой то домен зарегали и вирус остановился.

Алсо ни одного нового заражённого за час https://intel.malwaretech.com/botnet/wcrypt/?t=5m&bid=all

моим

Если вы чекаете свой порт НА САЙТЕ и вам показывает закрыто, то сразу же чекайте порт 80. Это http и без него НЕ РАБОТАЕТ интернет. Если пишет тоже закрыто, то значит у вас локалка размещённая на сервере и там другая система. Это значит иди и открывай cmd.exe от админа и пиши там netstat -an

Там покажут порты. Если открыт 445, то значит что если какой-то даун из вайше локалки откроет файл МОКРЫЕ ПИСЬКИ.exe, а там вирус, то вирус постучится к вам в дверь и пукарня откроет.

>Для Windows 7: SMBv1 отрубается на семёре через ps командой

>(запускать от имени администратора)

>

>Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

Запустил, применил, пишет:

>"Set-ItemProperty" не является внутренней или внешней командой, исполняемой программой или пакетным файлом

ЧЯДНТ?

http://ping.eu/port-chk/

Если тут написано closed, тушим свои пердаки и идем дрочить в фап-тред. Или где вы там обычно сидите.

Хороший вопрос.

Где сидим не твое дело.

А как же пак с цп? Заново ведь его уже не соберёшь.

Ну ты и дурачок Вась, их техническая некомпетентность - наша золотая жила. Чел больше в мире идиотов - тем лучше.

https://www.youtube.com/watch?v=k_QowO89D8M

Мне пишет closed, но в cmd пишет listening. Шзх. Кому верить?

Двачую. Тут ещё вчера уже всё обсосали.

Я 10 лет работаю админом и первый раз слышу сокращение PS.

Твой внешний айпи (выше написан на той же странице) и порт 445.

Тебе ебало бы разбить за твой базар гнилой

> Если тут написано closed

То чекаем порт 80. И если он closed, то значит у вас локальная сеть и все онлайн тесты пиздят, а проверить порты можно только через консоль как сказано тут >>152981609

>>152981570

У меня тоже.

Пусть в шапку следующего треда добавят инфу по роутерам и Listetning портов. Иначе новоприбывшие так и будут приходить с теми же самыми вопросами.

Я своим паком не пользуюсь, просто найду контент, подрочю, складирую в пак, и так по кругу.

PlayStation же

Конечно cmd, лол. Например у меня в локали один айпишник на 10 человек и там даже 80 порт закрыт

первый раз слышишь постскриптум? ты в пещере админишь?

Блять. Заебали. Еще раз. Если в netstat написано listening, значит программа слушает порт. Это нормально. Через локалочку тебя можно поиметь. Но если у тебя роутер, то чтобы эксплоит прилетел на твой комп, роутеру должно быть явно сказано, что входящие пакеты на 445 порт нужно отправлять тебе. Это называется "проброс портов". Если порт 445 не проброшен, к нему никто из интернета не может подключиться, в том числе и червь-пидор.

пруфы

ПРУФ ИЛИ ПИСОСОИ

>Все важные файлы уже на флэшечке:3

Двачую. А архив фотографий - на харде древнего ноута с хрюшей.

Флэшка где-то рядом. Не верьте никому.

Иди нахуй, поехавший.

Всё ещё ссу на ротешники линуксодаунам и макоопущенцам.

До перезагрузки никаких. Если он уже есть, то всё равно уже ничего не спасти. Релодься.

>Раздел реестра: >HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parametersреестра: SMB1

У меня нет такого параметра, чито делать?

А если у вас нет роутера, то вы в говне

Создать самому. Тип дворд.

Ты должен сам его создать.

Вот пруф того что вирус остановили. Уберите две буквы S.

Это да. Но кто в наше время без роутеров сидит, когда дома девайсов с вайфаем минимум вдвое больше, чем людей?

А нормальная ссылочка на RT есть?

И че епбт.

Нет, потому что они обновлением тебе сраку прикрыли, а если ты его не скачал, то сам себе злобный буратино.

Как видишь 60к человек сидят. И уверен их больше.

Если у вас нет роутера и порт 445 слушается в консоли, то ВАМ ПИЗДА без шансов

То есть команда powershell не поможет?

Я не знаю эти сайты. Я не буду переходить на сомнительные сайты с двача. Кидай скриншоты новостей или ссылку на проверенный источник вроде риа, рт, медузы, кп и прочих новостных ресурсов

Total: 135,030

держится в течение часа

https://intel.malwaretech.com/botnet/wcrypt/?t=5m&bid=all

как проверить? ЧТо за прога/сайт?

Проверь 80 порт там же. Если закрыт, то нет - читай выше что делать

Допустим, я комп не включал долгое время, какое угодно долгое. Обновление вышло сильно раньше. И я сразу же цепляю эту заразу. Я в этом виноват?

лол, нахуй путешествуй

В смысле не спасти? Я сейчас ни одного фала зашифрованного найти не могу. Музыка, фотки и документы в порядке. Я могу их забэкапить например.

Где выше? В шары долблюсь.

Остается закрытие портов, но не понятно не аукнется ли оно через полгода, когда я уже и забуду что что-то закрывал. Да и в сетях вообще не шарю, хуй знает как там че закрывать, мне роутер предлагает 5 вкладок на которых можно что-то закрыть, на каждой вкладке еще 20 настроек по закрытию. Ненавижу сети, непонятно нихуя.

А если я просто сижуво вконтактике и общаюсь с тянучками я зорожусь?

>>152982219

Тут >>152981609

Хорошая вишня.

ВИРУС ОСТАНОВЛЕН

Total: 135,030

держится в течение часа

https://intel.malwaretech.com/botnet/wcrypt

Как они кол-во определяют?

И что это значит? Все безопасно или все равно можно как-то его подхватить

Дебил если 80 закрыт то это значит что твой комп не может работать сервером. Если бы у тебя НЕ РАБОТАЛ интернет то кек ты бы и НА САЙТ с чекером не зашел.

Естественно 80 должен быть закрыт СНАРУЖИ у обычного человека.

Поможет.

1) Обновление закрывает уязвимость в реализации протокола SMB полностью.

2) Команда отключает только уязвимую версию протокола.

3) Наличие роутера с NAT (ну или закрытие порта файрволом) не позволяет подключиться из интернета, используя протокол SMB.

Правильный алгоритм действий:

1) Поставили апдейт (лишним никогда не будет).

2) Для самоуспокоения проверили порт 445 ping.eu/port-chk/ Если он closed, все ок. Если он open, и апдейт точно установлен или версия SMB1 отключена через реестр (через политику, через PowerShell, еще каким-то способом), все тоже ок. Если порт open, а вы ничего не делали, вы в жопе.

Всё безопасно. Если и подхватишь он не активируется уже

Ну и как оно живется, в 2001 году?

Как ты выживаешь вообще с такой концентрацией желчи в организме?

Иди блять нахуй дебил долбоеба кусок, никакой 80 НЕ НУЖЕН, винда и так выпустит твой браузер по 80-порту НАРУЖУ, а СНАРУЖИ, из чекера 80 порт должен быть закрыт, только если ты не хипстер 300к/сек и не хостишь на своем компе сайты.

А твоя ебаная КОНСОЛЬ вообще ничего толкового не покажет, потому что ты не проверяешь доступен ли порт из ИНТЕРНЕТА, а просто гоняешь в обход файрволла

Денис, всё ок, не парься.

И по IP

Послушав совет, отключил сервис, что слушал опасный порт. "Сопоставитель конечных точек RPC"

Теперь всй, винда не грузится ни в каком режиме. Всё останавливается и только курсор на чёрном экране.

Это всё из-за службы или вируса?

Можно что-то ещё сделать?

Соси хуй, пиздюк.

Ну и уебищное же имя у тебя, Денис.

я тоже спокойно обновился на пиратке

Добра тебе, анончик.

Специалист по безопасности, который ведет твиттер @MalwareTechBlog, обнаружил, что вирус зачем-то обращается к этому домену и решил зарегистрировать его, чтобы следить за активностью программы.

Как выяснилось потом, в коде вируса говорилось, что если обращение к этому домену успешно, то заражение следует прекратить; если нет, то продолжать. Сразу после регистрации домена, к нему пришли десятки тысяч запросов.

Как написал @MalwareTechBlog, когда он регистрировал домен, он не знал, что это приведет к замедлению распространения вируса.

Чтобы снова начать заражения, злоумышленникам достаточно изменить несколько строчек кода, где упоминается домен iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com.

XP тоже уязвима.

Эту желчь выливаю на уебков из паблика, на вроде тебя.

всего то около 12 битков. фу нахуй, ради этого и стараться не стоило. теперь принудительно департируют в Россию и обьявят русским хакером, потом выкрадут и упекут в алькатрас.

Так информации совсем теперь нет, чему утекать то.

через powershell отключил SMB1.

МВД: какая нахуй утечка уебы, локер не занимается утечками блядь.

Это и значит открыт. Значит он слушает стука в дверь от программы.

У всех по-разному же. На то они и пиратки, тысячи их.

бамп

Чтоблять? Пиратка это обычная винда + кряк. Ты про говносборочку что ли? Так тут убей себя.

фотожопс

пуск -> стандартные -> выполнить -> powershell.exe

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

Если установилось, то да, все нормально.

>XP

>2017

есть такая же прокладка для 8.1?

как фиксить??

Батя твой уебок

Перекатиться на POS-Ready версию (один параметр в реестре, гуглится), спокойно получать обновления безопасности штатным способом до 2019 года.

Фаервол не кроет обмен файлами по доверенным сетями в локалке. Если у вас не роутер и локалка, то по 445 порту вас еще могут трахнуть если кто-то из ваших "соседей" заразится вирусом через файл.

ссылку, я не могу найти блядь

Ставь DOS

Тоби пизда

Тебя нужно изолировать.

Мать твоя уебак.

Блять, а почему они вообще проебались, это же организации государственные. Потому что у них роутера нет?

Сидел в тредикю, угарал, весело смеялся, обновы то я еще вчера установил, и хуяк комп завис, у меня аж жижа из дупла полезла. Но вроде ничего

Это да. На вопрос отвечай.

Я проверил. Система слушает порт, ничего не поделать.

>>152982487

В том и хохотач. ОСУЩЕСТВЛЕНА КИБЕР АТАКА, бля, файлы проебались, но УТЕЧКИ НЕТ, так и напишем. РЖД: НА ДВИЖЕНИЕ ПОЕЗДОВ НЕ ПОВЛИЯЛО.

я вчера обновы поставил мне уже похуй

Нормально. Для нищеброда типо меня пойдёт.

Проиграно. Вот что значит, когда деньги попилены, а информационную систему делали студенты за доширак.

ОНИ УТОНУЛИ

-an допиши после netstat

Тебе лень вверх 5 постов пролистать? Мразь. Там же написано, что они просто сейчас поменяют строку в коде, и все будет норм. для них

А win 2000 тоже в опасности ?

Ну, если безопасный режим недоступен, то как бы очевидно, что можно только что-то мутить с загрузочной флешкой. И пытаться с загрузочной пофиксить, мб там можно форсировать восстановление из точки на поебанной винде. Больше не подскажу, сам не шарю.

Как на Шин7 огородиться?

Пиши имя в латинице, некоторые приложения чувствительны к пидорашьим буквам

Не троллишь?

Спасибо, говно.

Сервер перегружен. На форуме касперского в ветке по проблеме есть прямые ссылки.

Это норма, выше пояснили

Нет, сам сижу. По запросу xp pos ready в гугле найдешь статью на хабр в числе первых результатов.

Мамка твоя ворвалась на сосаку и всех перезарожала с криками:"За Родину!".

Пожалуйста, сын уебка.

Нет. Тут не все тролли)

Так в новостях вообще дебилы пишут. Даже местные дауны и те больше разобрались в теме. Журнашлюхи же вообще местами бред несут, нихуя не понимая. Атаки у них блять...

Окей, спасибо, анон.

>Для Windows 7: SMBv1 отрубается на семёре через ps командой

>(запускать от имени администратора)

>

>Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

>

>Запустил от имени админа но теперь вообще ноль реакции на команду

>так и должно быть. это нормальное поведение. Говорит о том, что команда применилась

Сделал все как тут написано, все вроде бы применилось, запустил netstat -an, порт все еще LISTENING. Что делать? Алсо пекарню надо было перезапускать или нет?

Вирус держит в себе 3 кошелька, на которые отправляются битки. ОНИ ОДНИ ДЛЯ ВСЕХ!

При оплате, жертва не отправляет никакой идентификатор, по которому злоумышленники найдут и вышлют код для декрипта. А это значит, что или ключа нет вообще, или он универсальный и подойдет для каждого. Остается ждать пока умные парни найдут этот ключ.

Не перестаю проигрывать с компьютерно-неграмотных чмонек.

Норма если у тебя роутер. Если роутера нет - ты в говне.

И?

Microsoft Windows [Version 6.3.9600]

(c) Корпорация Майкрософт (Microsoft Corporation), 2013. Все права защищены.

C:\Users\111>netstat -an

Активные подключения

Имя Локальный адрес Внешний адрес Состояние

TCP 0.0.0.0:135 0.0.0.0:0 LISTENING

TCP 0.0.0.0:445 0.0.0.0:0 LISTENING

TCP 0.0.0.0:554 0.0.0.0:0 LISTENING

TCP 0.0.0.0:2179 0.0.0.0:0 LISTENING

TCP 0.0.0.0:2869 0.0.0.0:0 LISTENING

TCP 0.0.0.0:5357 0.0.0.0:0 LISTENING

TCP 0.0.0.0:10243 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49152 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49153 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49154 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49155 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49156 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49163 0.0.0.0:0 LISTENING

TCP 127.0.0.1:9050 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12025 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12110 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12119 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12143 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12465 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12563 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12993 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12995 0.0.0.0:0 LISTENING

TCP 127.0.0.1:27275 0.0.0.0:0 LISTENING

TCP 127.0.0.1:49158 127.0.0.1:49159 ESTABLISHED

TCP 127.0.0.1:49159 127.0.0.1:49158 ESTABLISHED

TCP 127.0.0.1:51767 127.0.0.1:51768 ESTABLISHED

TCP 127.0.0.1:51768 127.0.0.1:51767 ESTABLISHED

TCP 127.0.0.1:51771 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51772 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51786 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51787 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51788 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51789 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51790 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51791 0.0.0.0:0 LISTENING

TCP 192.168.1.226:139 0.0.0.0:0 LISTENING

TCP 192.168.1.226:51011 77.234.45.65:80 ESTABLISHED

TCP 192.168.1.226:51648 5.45.58.147:80 CLOSE_WAIT

TCP 192.168.1.226:51895 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51904 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51905 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51906 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51907 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51909 5.61.239.34:443 TIME_WAIT

TCP [::]:135 [::]:0 LISTENING

TCP [::]:445 [::]:0 LISTENING

TCP [::]:554 [::]:0 LISTENING

TCP [::]:2179 [::]:0 LISTENING

TCP [::]:2869 [::]:0 LISTENING

TCP [::]:5357 [::]:0 LISTENING

TCP [::]:10243 [::]:0 LISTENING

TCP [::]:49152 [::]:0 LISTENING

TCP [::]:49153 [::]:0 LISTENING

TCP [::]:49154 [::]:0 LISTENING

TCP [::]:49155 [::]:0 LISTENING

TCP [::]:49156 [::]:0 LISTENING

TCP [::]:49163 [::]:0 LISTENING

TCP [::1]:12025 [::]:0 LISTENING

TCP [::1]:12110 [::]:0 LISTENING

TCP [::1]:12119 [::]:0 LISTENING

TCP [::1]:12143 [::]:0 LISTENING

TCP [::1]:12465 [::]:0 LISTENING

TCP [::1]:12563 [::]:0 LISTENING

TCP [::1]:12993 [::]:0 LISTENING

TCP [::1]:12995 [::]:0 LISTENING

TCP [::1]:27275 [::]:0 LISTENING

TCP [::1]:51893 [::1]:2869 TIME_WAIT

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:5004 :

UDP 0.0.0.0:5005 :

UDP 0.0.0.0:5355 :

UDP 0.0.0.0:51576 :

UDP 0.0.0.0:52982 :

UDP 0.0.0.0:57620 :

UDP 0.0.0.0:65372 :

UDP 127.0.0.1:1900 :

UDP 127.0.0.1:51574 :

UDP 127.0.0.1:61230 :

UDP 192.168.1.226:137 :

UDP 192.168.1.226:138 :

UDP 192.168.1.226:1900 :

UDP 192.168.1.226:61229 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:5004 :

UDP [::]:5005 :

UDP [::]:5355 :

UDP [::]:52983 :

UDP [::]:57621 :

UDP [::]:65373 :

UDP [::1]:1900 :

UDP [::1]:61228 :

UDP [fe80::18f6:ad6d:1df6:6741%9]:546 :

UDP [fe80::18f6:ad6d:1df6:6741%9]:1900 :

UDP [fe80::18f6:ad6d:1df6:6741%9]:61227 :

UDP [fe80::28e8:e1ad:4fc4:89e6%5]:546 :

C:\Users\111>

И?

Microsoft Windows [Version 6.3.9600]

(c) Корпорация Майкрософт (Microsoft Corporation), 2013. Все права защищены.

C:\Users\111>netstat -an

Активные подключения

Имя Локальный адрес Внешний адрес Состояние

TCP 0.0.0.0:135 0.0.0.0:0 LISTENING

TCP 0.0.0.0:445 0.0.0.0:0 LISTENING

TCP 0.0.0.0:554 0.0.0.0:0 LISTENING

TCP 0.0.0.0:2179 0.0.0.0:0 LISTENING

TCP 0.0.0.0:2869 0.0.0.0:0 LISTENING

TCP 0.0.0.0:5357 0.0.0.0:0 LISTENING

TCP 0.0.0.0:10243 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49152 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49153 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49154 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49155 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49156 0.0.0.0:0 LISTENING

TCP 0.0.0.0:49163 0.0.0.0:0 LISTENING

TCP 127.0.0.1:9050 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12025 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12110 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12119 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12143 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12465 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12563 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12993 0.0.0.0:0 LISTENING

TCP 127.0.0.1:12995 0.0.0.0:0 LISTENING

TCP 127.0.0.1:27275 0.0.0.0:0 LISTENING

TCP 127.0.0.1:49158 127.0.0.1:49159 ESTABLISHED

TCP 127.0.0.1:49159 127.0.0.1:49158 ESTABLISHED

TCP 127.0.0.1:51767 127.0.0.1:51768 ESTABLISHED

TCP 127.0.0.1:51768 127.0.0.1:51767 ESTABLISHED

TCP 127.0.0.1:51771 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51772 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51786 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51787 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51788 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51789 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51790 0.0.0.0:0 LISTENING

TCP 127.0.0.1:51791 0.0.0.0:0 LISTENING

TCP 192.168.1.226:139 0.0.0.0:0 LISTENING

TCP 192.168.1.226:51011 77.234.45.65:80 ESTABLISHED

TCP 192.168.1.226:51648 5.45.58.147:80 CLOSE_WAIT

TCP 192.168.1.226:51895 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51904 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51905 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51906 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51907 5.61.239.34:443 TIME_WAIT

TCP 192.168.1.226:51909 5.61.239.34:443 TIME_WAIT

TCP [::]:135 [::]:0 LISTENING

TCP [::]:445 [::]:0 LISTENING

TCP [::]:554 [::]:0 LISTENING

TCP [::]:2179 [::]:0 LISTENING

TCP [::]:2869 [::]:0 LISTENING

TCP [::]:5357 [::]:0 LISTENING

TCP [::]:10243 [::]:0 LISTENING

TCP [::]:49152 [::]:0 LISTENING

TCP [::]:49153 [::]:0 LISTENING

TCP [::]:49154 [::]:0 LISTENING

TCP [::]:49155 [::]:0 LISTENING

TCP [::]:49156 [::]:0 LISTENING

TCP [::]:49163 [::]:0 LISTENING

TCP [::1]:12025 [::]:0 LISTENING

TCP [::1]:12110 [::]:0 LISTENING

TCP [::1]:12119 [::]:0 LISTENING

TCP [::1]:12143 [::]:0 LISTENING

TCP [::1]:12465 [::]:0 LISTENING

TCP [::1]:12563 [::]:0 LISTENING

TCP [::1]:12993 [::]:0 LISTENING

TCP [::1]:12995 [::]:0 LISTENING

TCP [::1]:27275 [::]:0 LISTENING

TCP [::1]:51893 [::1]:2869 TIME_WAIT

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:3702 :

UDP 0.0.0.0:5004 :

UDP 0.0.0.0:5005 :

UDP 0.0.0.0:5355 :

UDP 0.0.0.0:51576 :

UDP 0.0.0.0:52982 :

UDP 0.0.0.0:57620 :

UDP 0.0.0.0:65372 :

UDP 127.0.0.1:1900 :

UDP 127.0.0.1:51574 :

UDP 127.0.0.1:61230 :

UDP 192.168.1.226:137 :

UDP 192.168.1.226:138 :

UDP 192.168.1.226:1900 :

UDP 192.168.1.226:61229 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:3702 :

UDP [::]:5004 :

UDP [::]:5005 :

UDP [::]:5355 :

UDP [::]:52983 :

UDP [::]:57621 :

UDP [::]:65373 :

UDP [::1]:1900 :

UDP [::1]:61228 :

UDP [fe80::18f6:ad6d:1df6:6741%9]:546 :

UDP [fe80::18f6:ad6d:1df6:6741%9]:1900 :

UDP [fe80::18f6:ad6d:1df6:6741%9]:61227 :

UDP [fe80::28e8:e1ad:4fc4:89e6%5]:546 :

C:\Users\111>

Ты заплатку скачать не можешь штоле?

Все ломанулись обновляться, сервак лагает. Обновляй, загрузится.

Скорее тебя, тупого дебила.

Вот жешь блять!

Что делать аноны? Совсем не хочу сносить винду

Поссал тебе на лицо, мамкин сисадмин

У меня пиратка и службы обновлений баговали, я их все давно отключил.

годно только на первом должно быть ржд

Ну вот смотри. Если ты знаешь русский и английский и тебя стукнуть по голове, чтобы ты забыл уязвимый английский, уши и рот у тебя все равно остаются.

Если стоит роутер, то можно хуй забить?

Чуть картиночки любимые редкие не зашифрвал вирос проклятый, хохлинный

Нет, ты уже петух.

> TCP 0.0.0.0:445 0.0.0.0:0 LISTENING

Если будет запрос от локальной сети к порту, то он ответит. Это значит если в твоей локалке кто-то заразится вирусом от файла МОКРЫЕ ПИСЬКИ, то он заразит и тебя.

пуск -> стандартные -> выполнить -> shutdown /s /t 0

Покажет насколько твой комплюхтер готов к внезапному выключению.

Съеби, клоун.

Ну бля!!! Нахуя? Закрой мне его обратно.

>ВАС ЕЩЕ НЕ ЗАЕБАЛО СОЗДАВАТЬ ЭТИ ТУПОРЫЛЫЕ ТРЕДЫ? ВЧЕРА УЖЕ ВСЕ ПОФИКСИЛИ, ПАТЧИ, ОТКЛЮЧЕНИЕ СЕРВИСОВ, УЖЕ ВСЕМ ПОХУЙ НА ЭТОТ НЕДОВИРУС. УГОМОНИТЕСЬ УЖЕ, БЛЯТЬ, ШКОЛЬНИКИ. И ВООБЩЕ ТОЛЬКО ТУПОЙ ДЕБИЛ В 2017 ГОДУ ПОЖЕТ ПОДХВАТИТЬ ВАСЯНОВСКИЙ ВИНЛОК, ОН БЛЯТЬ НЕ ЗАПОЛЗАЕТ К ВАМ В КОМПЬЮТЕР ЧЕРЕЗ ШНУР ИНТЕРНЕТА ПОКА ВЫ СПИТЕ, ПРОСТО НЕХУЙ ПОЛЗАТЬ ПО ВСЯКИМ ЛЕВЫМ ПОРНУШНЫМ САЙТАМ И УСТАНАВЛИВАТЬ ЛЕВЫЙ СОФТ С ФАЙЛОПОМОЕК. ДЕБИЛЫ НАХУЙ

ну и долюоеб

сваливаю на дос

Твой порт - ты и закрывай.

Виста вне опасности.

Я ПОСЛЕДНИЙ РАЗ ОБНОВЛЯЛСЯ ПАРУ МЕСЯЦЕВ НАЗАД, А САМ НОУТ НЕ ВКЛЮЧАЛ ПОСЛЕ ЭТОГО

ЛУЧШЕ НЕ ВКЛЮЧАТЬ ПОКА???[/b]

У меня не сборка. Кряк может быть разным. Одно время были сложности с кряканием, там к кряку предлагался мануал на 10 пукнтов какие хуйни в винде отрубить. Было же даже обновление когда-то, которое сносило старые кряки и народ массово гулил новые. Возможно всякие вот эти настройки при кряках и не дают обновится. Возможно проблема в том, что кто-то обновлялся последний раз 5 лет назад, а сейчас пытается накатить внезапный апдейт из 2017 (как я). А я этос делал, потому что отрубил нахуй обновления, после того как мой кряк из-за очередного слетел. Короче, крякнутая винда - каждый раз разная история.

В сервисах отключи Центр обновления Windows, поставь типа запуска "Вручную". И запускай заплатку.

Бля, пикча не та, лол.

Петух закукорекал, вместо авроры.

> если в твоей локалке кто-то заразится вирусом от файла МОКРЫЕ ПИСЬКИ

У меня в локалке 2 человека сидит и вроде не долбаебы. Какой шанс заражения?

моя локальная сеть это телефон на андройде, который раздает инет, роутер и комп на винде.

Да. Мамка заругается. Иди уроки делай.

Это то же самое, что пидоры-спидозники в 70х глумились бы над обычными людьми потому что они не ебутся в жопу

Ошибся ответом.

Это значит, что процесс платежа не продуман и требует ручного вмешательства авторов червя. Ключи уникальные. Алсо, их подход позволяет выдать тебе ключ для расшифровки всего или выдавать тебе отдельные ключи для отдельных файлов (именно так они и расшифровывают 10 файлов на выбор).

Не пизди, у меня на пиратку нихуя не встало. Обновление по ссылке после перезагрузки вызывает бсод, обновление через центр обновлений просто не работает - пишет "поиск обновлений" и на это все заканчивается. Нассал тебе в рот, обмудок.

Кстати, смотрите, тут анон скидывал скрины заражения, и у него выкуп был на русском, а тут на английском, это значит что в РЖД стоит английская локаль

70% на то что вирус уже давно тебе скачался, как запустишь пизда

Чтоблять? Древний Windows_Loader_2_2_2_by_Daz прекрасно работает. Тупо 1 кнопка.

А теперь пресядь, на эти пузырьки. Так будер духовней.

На связи тот же помощник областного судьи

ИТТ заражен копмьютер секретутки и самого судьи

хукерс из отдела пытается его нейтрализовать

Этот залезет сам, без мокрых писек

если вирус проник то уже разницы нет когда ты его перезапустишь

Зависит от того как часто они открывают файлы МОКРЫЕ ПИСЬКИ. Если не открывают вообще, то нулевой. Если по кд, то почти 100%.

Ты просто рукожопое мудило.

Интернеты у тебя какие? Провайдер может использовать систему говнолокалки. Даже сраный ростелеком это делает

Двачую, вот только что инструктировал тян, у которой вылез БСОД после обновления из шапки. Откатили с помощью командной строки и RevertPendingActions.

У меня же обновление встало чотко.

А да, где мои noняшечки?

теле2

Установщик Windows и Установщик модулей Windows тоже "Вручную".

Двачаю, что за бред с 10 пунктами и отключениями.

spasibo anon ya dolgo ne mog nayti etot vidos

До шифрования она не существует на компе. Как только попадает, начинается шифрование. Ловить умеет касперский с проактивкой, но зачем, если можно просто поставить апдейт?

Нет, не залезет, тупой ты даун, не имеющий никакого представления как вообще происходит заражение компа вирусом. Тупых детей полон тред.

Тоби пизда.

Жаль это ни во что грандиозное не выльется

Если бы это был не обычный локер, а производился слив данных/их кража/наступал пиздец банкам и т.п. - вот это было бы ахуенно

/пересмотрел мистер робот/

Вирус пожрал.

>>152983279

Да они ебанаты с говносборками. Обычная винда msdn и daz. Всё обновляется, крякнуто, никаких проблем вообще.

Это ты просто так спизданул? Я боюсь за родительский старый ноут на Висте. Там обновления годами не устанавливались.

В гугле: windows update infinite updates check. Это общая проблема семерочек, к лицензиям или пираткам никак не относится.

nope

Навальный привез вирус из Барселоны. В 300 евровой гостинице подхватил.

нахуя

А я тебя помню. Ты всегда постишь котиков и ненавидишь спермяков.

Так а что еще надо добавить? Или проще где скачать патч на десятку?

Ты тупого хохла сын, не имеющий никакого представления о том, почему визг вокруг дырки в SMB стоит и думающий, что это обычный винлокер с мокрыми письками. Нахуй ты мне что-то пишешь вообще, уебище?

Хоть в войсе попиздим

У тебя нет выбора.

а этот может, тупица ебаная

Пруфы.

Посомтри на всякий случай, что у тебя в автозагрузке.

Можешь не бояться.

>>152982943

Так, если я отрубил SMBv1 через консоль то какую-то заплатку качать надо или нет?

нет конечно, дурак шоле?

Нет конечно.

Перетолстил)

Автор блока MalwareTechBlo обнаружил, что вирус по неясной причине обращается к домену iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com. После этого специалист решил зарегистрировать такой домен, чтобы проследить за его активностью, пишет The Guardian.

После этого распространение вируса неожиданно прекратилось. Программист выяснил, что в коде вируса говорилось о прекращении распространения в том случае, если обращение к этому домену успешно. Возможно, создатели программы оставили эту возможность для управления.

Да.

dyanon тащ судья

Тебе скучно чтоль?

Они могут изменить код.

я не уверен, но после этогоу меня перестала запускаться виртуалка с убунтой. Хотя может и не из за этого.

Парни, у меня вин8. Гайд на 7рку из шапки не канает. Что делать?

>ОН БЛЯТЬ НЕ ЗАПОЛЗАЕТ К ВАМ В КОМПЬЮТЕР ЧЕРЕЗ ШНУР ИНТЕРНЕТА ПОКА ВЫ СПИТЕ

А вот и заползет.

Именно

есть. на хр даже завезли

Тебя уж точно.

Линупсовые пердольки ас из. Понаделали вирос из костылей и в итоге сами соснули.

лол

Пиздуй в соц тогда

Поверь, если бы они делали, такой херни бы не было. Делали великовозратные одмены 50 лет из училища связи. Под делали понимается "обжать кабель". Я когда был студентом, достаточно знал о сетевой безопасности и организации сети, и делал все на совесть, за доширак, потому что стажа нет и вообще молодой.

А вот и нет. Устанавливаю все обновы сразу как выходят. Этот вирус никак не мог меня коснуться. Мне даже делать ничего не пришлось.

Могут, но смысл уже в том что его придётся начать распространять вновь...и его строение и алгоритм они так быстро не поменяют

что-то там про 2 часа

нехуй ставить сборочки от васяна с кривыми кряками

бля, я сцу. У меня на пеке овердохуя терабайт нужных файлов и прона

>>152983450

Пикрелейтед. Что за мсас?

Комп слабый. Жди 3 дня. И вообще сервак у мелкомягких сейчас лежит.

Registry entries associated with Wana Decrypt0r / WanaCrypt0r:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\[random]"[Installed_Folder]\tasksche.exe"

HKCU\Software\WanaCrypt0r\

HKCU\Software\WanaCrypt0r\wd[Installed_Folder]

HKCU\Control Panel\Desktop\Wallpaper"[Installed_Folder]\Desktop\@WanaDecryptor@.bmp"

В моей моче поплавать не желаешь?

Что будет если на пиратскую спермерку накатить обновы из шапки?

А она теплая?

Только что перезагрузился. Брат жив.

Аноны, буквально два дня назад скачал ексешник. Екзешник оказался приложением с хентайными картинками. Еще не перезагружал его. Какова вероятность, что пека инфицирован?

Бля как же смешно, я не могу. Вы токие ебонутые.

Прон на пеке в 2017? Может, у тебя ещё и музончик в мп3 рядом?

Но и меня он тоже не коснулся, при этом я не трачу 5-10 минут на всякую хуйню. И то ставить обновы перестал после однго баганного апдейта от микрософта

а то пишут что какой то хуй из Англии починил все.

А то

Нахуй пошел

А ты перезагрузи и проверь.

я сейчас проверю, минуту

Да, но через зараженные файлы.

Го!

На стуле.

С терминалов сбербанка тоже кто-то мокрые письки искал, дебила шматок ебаный?

Гугли.

>>152983726

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\

Это один из ключей автозапуска. Такие вещи обычно знают.

Сурс

http://thecommunity.ru/microsoft/windows/4886-microsoft-ispravila-uyazvimost-v-windows-xp-windows-8-i-windows-server-2003.html

Наверно это огромный плюс моего некро пк, где на рабском столе только линки на облака.

Все рабочие документы в ебаных облаках.

Вы сука серьёзно обосрались от ебучих локеров?

Хотя хуй с вами. Но блядь мусора и прочие пораженные, совсем в края ебанулись? Обновление от марта блядь, сейчас середина мая. У них баки бюджетные тратятся на ОСи и прочее, как так можно обосраца-то!?

У меня не было баганных апдейтов с первого дня десятки. Я тоже не трачу 5-10 минут. Эти обновы ставятся, когда я комп выключаю. Я этого даже не замечаю.

Нет, спасибо

Вин10 не подвергалась атаке.

40 млн человек обновляется

Да.

В РЖД локалка на всю страну.

Это какая-то шняга от мелкомягких, всё норм.

Ты проверил их ссаным сайтом или через консоль? Потому что если они закрыты со стороны интернета, то тебя может заразить твой же провайдер

Хуй на

Давай :3

Ты видел скрин мусорского пк ? Там стоит ператский репак от беслама , о чем ты вообще? Там же пиратские виндовсы

Эх, щас бы хранить все свои документы хуй знает где и у кого.

Разве?

Как же печёт когда у трапеций хуй больше, чем у меня.

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

Ссылки слева в названиях винд.

Скажи мне облака, которые бесплатно дают прилично места

Бабки из бюджета на закупку лицух выделены, а стоят зверь сд.

Ахуеть уебы, даже там спиздили.

Моя полиция меня бережот.

Не удивлюсь, если их пистолеты тоже краденные.

https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/?utm_source=t.co&utm_medium=referral

Первый абзац, последнее предложение.

Интеловская карта же.

В 1991.

Лол зато не попал под "атаку"

Да.

Там нет интернетов.

>Бабки из бюджета на закупку лицух выделены, а стоят зверь сд.

Все правильно сделал, еще на всякую парашу бабки тратить лучше спиздить

Опа! В Харькове всё спокойно. Заебца.

Денис - попой улыбнись

Еще раз. Система заражается через ЛОКАЛКУ. У многих провайдеры это ЛОКАЛКИ которые раздают интернет. Поэтому если со стороны интернета закрыт порт 445, то ты не можешь стать нулевым пациентом, но тебя МОГУТ заразить через локальную сеть дауны у которых открыт порт и нет обновления и которые открыли файл с мокрыми письками. Терминалы были заражены от компов соединённых с сетью банка.

Приятный вой виндузятников.

Кто такой Лошманов?

Впервые нормально сработало средство маня-восстановления. Боюсь ребутать. Короче посоны, если у вас семёрка от васяна, не ставьте эти обновления, у меня так брат чуть не умер.

Вот и я о том же.

У меня было так же. Винда при запуске предлагала запуск или восстановление загрузки (не путать с безопасным режимом, который был недоступен). После 5 неудачных попыток запуска, я запустил восстановление. Оно конечно же не сделалось (ждал полчаса). Вырубил и врубил комп - все заработало. Не первый раз такое, что пока не попытаешься восстановиться (пусть даже неудачно), винда не будет запускаться, так что пробуй, это старое проверенное шаманство. Обновление в итоге не поставил, теперь очкую, хоть и внес запись в реестр.

У меня бесплатно яндекс диск 256 гб без ограничений.

Мэйл 1 тб с ограничением на файл до 2 гб.

Мне хватает. По потребностям в общем.

Если гуглить полно китайских оферов странных с подобным объемом. Было бы желание.

Зонды в анусе не мешают?

ЧТО ДЕЛАТЬ 8.1 ГОСПОДАМ?

Продолжать сосать, очевидно.

Все же в 1954.

Это лошман.

И что же он сделал не так, недаун?

Нагибаться и раздвигать булки.

СОСАТЬ ХУЙ ОЧЕВИДНО ЖЕ!

Да нунахуй с такой погодой. Какое ж заебца

только твою жопу

> Эх, щас бы хранить все свои документы хуй знает где и у кого.

Ну если не доверять гугл облаку и майкрософт облаку, то можно спокойно идти закапывать свои доки в землю.

Терминал сбербанка это обычный компьютер, петушара ты ебаная, который обслуживает обычный человек, наверняка такой же еблан, окончивший 8 классов и работающий на работе, которую ненавидит, не умеет и кладет хуй. В твоей детской голове ТЕРМИНАЛЫ СБЕРБАНКА ЭТО СУПЕРКАНРУКТЕРЫ С СУПЕРЗАЩИТОЙ ИЗ ДРУГОГО ИЗМЕРЕНИЯ, А СЛЕДИТ ЗА НИМИ СУПЕРИНТЕЛЛЕКТ, НАМ ВСЕМ ПИЗДА. Ты походу никогда не видел BSOD нигде, кроме как дома.

Затакойнабор игр я бы сам ему в ебучку настучал.

Держи бантик вместо этого.

Мимо ставил 10 винду

Нет, если вирус захочет, то он сам скачается

Хуя ты порвался не по делу.

А как проверить через консоль? Я не шарю нихуя в этом.

да меня это тоже заставило задуматься.

Может все-таки неверно начальные данные собраны?

Это слишком тупо

Да всё нормально с погодой у нас. Разве что немного холодновато.

Лучше выброси кудахтер в окно, так наверняка.

Нет.

5 колонна. Нет, даже 7 колонна.

Нет.

Почему?

У - уёбище

Лично тебе - никак.

Потому что.

Автоматическое обновление включить не судьба?

Вот мы знаем мнение о вирусе людей живущих в СНГ. А в Америке и Канаде какое мнение?

Свой открой. И зонд в анусе поправь.

А теперь, мудака кусок, ты идёшь читать посты, на которые отвечали выше по этому треду

Эти точечки - это 1 комп?

Зашифрованые файлы не дешефруются никак, ты бы соснул.

ТЫ ЕЩЕ НЕ ЗАМЕТИЛ?? У ТЕБЯ БЕЗ ОБНОВЛЕНИЙ ЗОНДОВ ПОЛНАЯ ЖОПА И РОТ)))

Так и ты тоже.

Зачем?

Не поможет.

Ну похуй, я бы им хоть шиндовс перестуанавливал.

Правильное видео бросил, спермоблядь

Конченый, челик в начале диалога писал капсболдом что нельзя заразиться, если ты не качал мокрыеписьки.ехе

Вот вы мани. NAT с FW антивирем решают.

2017 год, хомчки все те же...

Спасибо вам, мы никогда не останемся без работы.

мимоойтишнегкун

Если у тебя стоит роутер - забей. Там все порты по умолчанию закрыты. Проброс означает открытие порта в сторону определенного компьютера, который стоит за роутером

Шапка для кого?

ПЕРЕКIТ - https://2ch.hk/b/res/152981307.html (

ПЕРЕКIТ - https://2ch.hk/b/res/152981307.html (

Моар.

То бишь если снял галку в шиндоус 10, то этот порт можно считать закрытым?

Ты чё мудак на один и тот же тред ссылку кидать?

тi шо ебанутi?

У меня мааааленькая проблема - у меня интернет гоняется через тилибон. Конечно пиздец, но обновы стоят и надеюсь пронесет.

Всё уже стихло (вирус больше не распространяется путем трансляции по всему миру). Проблема в том, что уязвимость никуда не делась и завтра будет другой вирус. Нужно поставить обновление винды (идеально) или заблочить SMBv1 (хуй знает помогает ли, нет возможности проверить, у кого-то вообще нет таких параметров, околошаманство короче).

Зайди на восемьчан в тред зоо- там тебя ждут десятки таких прекрасных пикчей!

Московия - колония Киевской Руси.

Двачую, ваще лошки думали что самые страшные зонды в обновлениях прилетают а оказалось наоборот)))))

Или тем у кого 3G похуй?

ПЕРЕКОТ! https://2ch.hk/b/res/152984881.html (

ПЕРЕКОТ! https://2ch.hk/b/res/152984881.html (

Иди завтракать.

прост

ПЕРЕКОТ! https://2ch.hk/b/res/152984881.html (

ПЕРЕКОТ! https://2ch.hk/b/res/152984881.html (

ПЕРЕКОТ! https://2ch.hk/b/res/152984881.html (

Там команда есть, создающая правило в встроенном фаерволе.

Пердолился с реестом, с павершеллом, с консолью. Нихуя не помогло, порт 445 listening. Обновы накатывать не хочу.

этот троян не репродуцируется сам ему нужен хост пидор который екзекьютит експлойт через 445 порт

Так и должно быть. Порт слушает система, ты тут ничего не поделаешь.

/thread

Реестр-PS-консоль ничего не делает с портами. Оно лишь отключает службу, в которой уязвимость. Теоретически твоих действий достаточно, теперь твой 445 могут ебать сколько хотят, толку не будет. А на практике хуй знает, потому что непонятно как проверить, что служба вообще отключена.

EBIN!

Ладно, пойду создам рулетко или еот тренд.

Вообще да. Когда нужно расшарить папку на Линуксе чтобы она была видна в Локальной сети на винде. Удобно когда дома комп на Линуксе и Винде и нужно гоять файлы.

или аваст хуита?

Анальные зонды, плез.

>HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

Я открыл его через regedit, но не нашёл там строки SMB1. Так и должно быть?

>непонятно как проверить, что служба вообще отключена.

Легко. Просто попробовал подключиться с телефона на ведре. Подключение больше не устанавливается. Значит всё работает.

Чекни файл через вирус тотал, довн

Да, ты должен сам ее создать.

Есть у нас тут интернеты, только они от миранды-медиа, и айпишник выдается московский.

мимо крымчанин.

Я в вдвойне довн, потому что удалил его в тот же день

Напиши сюда свой айпи, проверим

127.0.0.1

Ты что пытался сделать бочку?

Они то в безопасности в отличие от анального зонда Гейтса

Передал айпи своим ребятам, жди трояна

сколько же там инфекций

this

Спасибо, подрочил

в cmd пиши

спасибо

Кстати, как насчет торрентов, что по ним?

походу скоро скрипт изменят и будут хуярить по портам торрента и p2p

Тобi пiзда

Копай яму

Вы видите копию треда, сохраненную 13 мая 2017 года.

Можете попробовать обновить страницу, чтобы увидеть актуальную версию.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.