Вы видите копию треда, сохраненную 3 марта 2020 года.

Можете попробовать обновить страницу, чтобы увидеть актуальную версию.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.

Прошлые тренды:

01. https://arhivach.ng/thread/302847/

02. https://arhivach.ng/thread/305585/

03. https://arhivach.ng/thread/311743/

04. https://arhivach.ng/thread/313885/

05. https://arhivach.ng/thread/316302/

06. https://arhivach.ng/thread/342518/

07. https://arhivach.ng/thread/343484/

08. https://arhivach.ng/thread/354345/

09. https://arhivach.ng/thread/356677/

10. https://arhivach.ng/thread/357411/

11. https://arhivach.ng/thread/358606/

12. https://arhivach.ng/thread/360685/

13. https://arhivach.ng/thread/360686/

14. https://arhivach.ng/thread/362459/

15. https://arhivach.ng/thread/366070/

16. https://arhivach.ng/thread/370112/

17. https://arhivach.ng/thread/371223/

18. https://arhivach.ng/thread/380172/

19. https://arhivach.ng/thread/393533/

20. https://arhivach.ng/thread/396501/

21. https://arhivach.ng/thread/399784/

22. https://arhivach.ng/thread/417764/

23. https://arhivach.ng/thread/421670/

24. https://arhivach.ng/thread/427032/

25. https://arhivach.ng/thread/429883/

26. https://arhivach.ng/thread/431232/

27. https://arhivach.ng/thread/435971/

28. https://arhivach.ng/thread/436582/

29. https://arhivach.ng/thread/437351/

30. https://arhivach.ng/thread/438521/

31. https://arhivach.ng/thread/440432/

32. https://arhivach.ng/thread/442337/

33. https://arhivach.ng/thread/443043/

34. http://arhivachovtj2jrp.onion/thread/446719/ - через тор

35. https://arhivach.ng/thread/448448/

36. https://arhivach.ng/thread/455565/

37. https://arhivach.ng/thread/468123/

38. https://arhivach.ng/thread/470518/

39. https://arhivach.ng/thread/478710/

40. https://arhivach.ng/thread/483698/

41. https://arhivach.ng/thread/487700/

42. https://arhivach.ng/thread/493945/

43. https://arhivach.ng/thread/500204/

44. https://arhivach.ng/thread/507230/

45. http://arhivachovtj2jrp.onion/thread/510526/ - через тор

46. https://arhivach.ng/thread/514051/

47. https://arhivach.ng/thread/519596/

48. https://arhivach.ng/thread/523322/

Эта шапка на justpaste для переката: https://justpaste.it/6b1x0

DISCLAIMER: ХОТИТЕ ГАЙДОВ ПО ВАЕРГАРДУ, ОПЕНВПНУ, ХУЙ ПОЙМИ ЧЕМУ ЕЩЕ СОСНИТЕ ХУЙЦА ПИШИТЕ ИХ САМИ, И НЕ ЗАБУДЬТЕ ПРИНЕСТИ АРГУМЕНТОВ ЧЕМ ВАШЕ ГОВНО ЛУЧШЕ НАШЕГО ГОВНА

ВНИМАНИЕ! УВАГА! WARNING!

Клок-2 перестал использовать механизм tls 1.2 restore session для спуфа хостов, вместо этого он прост шлет на 80ый порт пакеты, если работает в режиме cdn, в режиме "шэдоусокс" он вообще не спуфает хедеры

Пидор-автор (а я вам сцуко давно говорил, что автор гоквает какой-то мутный пидрила) взял и без задней мысли потер с вики гитхаба все упоминания о работе через восстановление дропнутой сессии в версии клоак-1

По словам пидрилы-автора, у в клоак-1 обнаружились "критические уязвимости которые чето-там"

Теперь клоак-2 просто заворачивает трафик в TLS без спуфинга, т.е. урезанная ублюдская версия в2рей-плагина, которая выглядит как говно, настраивается как говно, работает как говно

Если у вас на сервачках стоит клоак-1, сидите на нем и не ставьте клоак-2, это бесполезная хуйня (по сравнению с тем же в2рей-плагином)

По-поводу "критической уязвимости крипто" можете не переживать, потому что крипто в клоке нас не сильно интересует, а интересует нас обфускация. Потому что один хуй весь ваш трафик будет полноценно шифрован СС, у которого проблем с крипто нет.

ДЛЯ САМЫХ ДОМОХОЗЯИСТЫХ ДОМОХОЗЯЕК УРОВНЯ /b/ РЕКОМЕНДУЕТСЯ ИСПОЛЬЗОВАТЬ OUTLINEVPN

outline это просто набор гуев и оберток для ss, кроме серверной части, которую они перепердолили сами, код открыт

клиентская часть, по крайней мере для шинды, это бинарник ss-local из shadowsocks-libev как клиент и badvpn-tun2socks как заворачиватель всего трафика в виртуальный адаптер от openvpn

аутлайн работает через докер-хуекер и потому если у вас там нат-впс и 20 проброшеных портов то или ебитес с ipv6 или не пользуйте аутлайн или купите более лучший впс

голый СС, а значит и аутлайн, теперь детектится и блочится GFW, что в принципе было давно ожидаемо, теперь только обфускация, только хардкор.

ссылка на исследование блокировок GFW: https://gfw.report/blog/gfw_shadowsocks/

ссылка на исследование производительности проксей, впн и обфускаторов: https://habr.com/ru/post/479146/

SS > WIREGUARD > SSH > tunsafe > outlineVPN > strongswan > OVPN-UDP > OVPN-TCP > SSR > говно > моча > > SOFTETHER

Гайды:

https://medium.com/p/1d173b3d5513 - САМЫЙ СВЕЖИЙ ГАЙД ПО СС+РАЗНЫМ ОБФУСКАТОРАМ В СТЕНДЭЛОН РЕЖИМАХ

https://medium.com/@f.gzhechko/ss-cloak-v2-8e3ae0c07d9c - установка обфускатора cloak v.2xx

https://justpaste.it/4tjdx - простой и понятный гайд по сс+обфс на убунту 18.04

https://medium.com/p/b18747d12a4f - настройка v2ray в режиме вебсокет+http

http://telegra.ph/shadowsocks-over-cloudflare-05-17 - гайд по shadowsocks-over-cloudflare для дебилов, с картинками

https://pastebin.com/CpKBhNC3 - настройка nginx перед cc для параллельной работы вебсайта с v2ray-over-tls-cf с легитимным сертификатом let's encrypt, чтобы не забрали домен

https://medium.com/@f.gzhechko/nginx-traffic-redirect-dd51f7aacbda - перенаправляем не-СС трафик с nginx на чужой работающий сайт в процессе публикации

https://pastebin.com/PhZsrnZ6 - тоже гайд по настройке вебсервера перед ss+v2ray+cf но на 80ом порту в режиме http-websocket (для тех кто не хочет симпл-обфс)

https://justpaste.it/53cvr - просто сс без обфс и прочего - актуально для впс с опенВЗ виртуализацией

https://justpaste.it/5wl00 - установка\настройка симпл-обфс - устарело, если у тебя опенВЗ ставь сс по гайду выше и потом ставь v2ray по гайду еще выше

https://justpaste.it/5rvf4 - настройка дабл-сс и лоадбеленс между разными входными нодами - все еще актуально

чьи-то оптимизации и пердолинг:

https://medium.com/p/b8938a61d38/ - 3 ПЕРДОЛИНГА В 1 ГАЙДЕ: TCP-BBR, ДОСТУП К СС ТОЛЬКО ЧЕРЕЗ CF, НАЕБ ДАБЛПИНГА

https://justpaste.it/3mm70 - пердолинг сетевого стека и tcp bbr - подходит для kvm\xen\vmware, уже есть в гайде выше

https://justpaste.it/3rmf0 - оригинальный гайд антоши, аналог дабл-сс через сервера cloudflare в качестве входных нод

- пердолинг iptables для cc-овер-CF, делает ваш 80ый порт на выходной ноде "невидимым" не совсем для всех кроме клаудфлер, убирает детект "веб-прокси" для особо анально-повернутых даунов.

https://justpaste.it/1d9l1 - какой-то гайд по прайвокси, возможно для удаления рекламы

https://pastebin.com/MPJAMxCJ - тоже хуй пойми что за гайд, судя по всему для разделения трафика в разные туннели\прокси\ТОР в зависимости от назначения

https://pastebin.com/ph1HT9FX - какой-то гайд по прайвокси и пердолингу на шинуксе для торификациии и проксификации по спискам хуйня, нинужон, не проверялось

https://github.com/teddysun/shadowsocks_install - очень простой шкрепт по автоустановке сс и хапрокси, все инструкции на кетайском, пощу в ОПпосте чтобы не обвиняли в предвзятости

https://github.com/StreisandEffect/streisand - комплексное решение по преодолению цензуры - с кучей нинужон-тир сервисов, не подходит для самостоятельного разворачивания домохозяйками; подходит для того, чтобы развернуть на своей ВПС и потом линковать своей мамке-бабке-тете сраке. КРАЙНЕ ЖЕЛАТЕЛЬНО ОТКЛЮЧАТЬ НЕНУЖНЫЕ СЕРВИСЫ И КРАЙНЕ ЖЕЛАТЕЛЬНО МЕНЯТЬ ПОРТЫ В СЛУЧАЕ СОВПАДЕНИЯ С ДЕФОЛТНЫМИ, разворачиваемый обфс-прокси бридж для ТОРА может не работать\отвалиться из-за пердолинга в последних версиях обфс4прокси.

FAQ:

Почему именно shadowsocks?

1) Быстрее OpenVPN (даже без обфускации и через UDP)

2) Даже без обфускации не детектится Великим Китайским Фаерволлом! RIP - теперь сс без опускации режется GFW

3) с обфускацией которая ставится в 5 ПРОСТЫХ ШАГОВ К СВОБОДЕ™ дает за щеку всем

4) риальне кроссплатформенный, есть клиенты для андроид\айос\макось\никсы\шинда

Ответы на распространенные тупые вопросы:

1) это прокси

2) все шифруется, то что оно шлет данные в плейнтексте - деза или тупость каких-то дебилов

3) 80 и особенно 443 порт, как в гайде безопасны для сканов РосПравдНадзора - если начнут банить 443 нам пизда в любом случае

4) чтобы завернуть трафик %хуйня_нейм% в сс нужно ставить или сс-тап (оно делает виртуальный сетевой интерфейс и заворачивает туда весь трафик) https://www.sockscap64.com/sstap-enjoy-gaming-enjoy-sstap/ или proxycap или сокскап64 (но лучше проксикап)

4.1) МОЖНО ЗАВЕРНУТЬ ВЕСЬ ТРАФИК ЧЕРЕЗ BADVPN-TUN2SOCKS - гайды будут когда-нибудь потом или сам напиши

4.2) МОЖНО ЗАВЕРНУТЬ ВЕСЬ ТРАФИК ЧЕРЕЗ OUTLINE-VPN КЛИЕНТ - засунув в него конфиг из сс-клиента (через опции типа share) но это не работает с обфускацией, для работы аутлайна с ПТ надо pierdolitsa

5) нормально настроеный ss умеет в udp а значит торренты будут работать нормально

Зачем мне ваши эти вот все обфс\сс\софтэзер, я себе накачу операвпн и нормас?

1) провайдеры детектят и тротлят впн\нераспознаный трафик:

ЙОПТА ТРОТТЛИТ СС БЕЗ ОБФС (ВЕРОЯТНО ПРОСТО ПОТОМУ ЧТО НЕ МОЖЕТ ОПРЕДЕЛИТЬ ЧЕ ЭТО ЗА ТРАФФИК)

НЕКОТОРЫЕ ПРОВАЙДЕРЫ ТРОТТЛЯТ ОПЕНВПН

2) провайдеры впн идут на поводу у роскомнадзора

3) провайдеры впн ограничивают трафик\количество устройств и как правило используют или стоковый опенвпн или немного модифицированный

гитбук нихуя не лучше, такая же залупа с форматированием и переносами строк

накидывайте варианты анончики

Пастбин

бля, я риге на голову срал что он на гитхаб пытается выкладывать, а теперь сам туда пойду? только если ничего лучше не найду

в частности интересует приватность: насколько я понял, cloack 1 юзает восстановление сессии, что со стороны выглядит более естественно

Можно сделать

git clone https://github.com/OptimalBits/castmill-electron.wiki.git

Куда уж удобнее может быть? :-)

если включен UDP-relay (а он по дефолту включен) то UDP трафик будет идти через реле

но я хз зачем тебе это нужно

Хотя, здесь проблема в том, что если на своём домене/сервере, то РКП его с лёгкостью заблокировать сможет. С этой т.з., следует рассматривать только нечто популярное, не пастбины.

Как минимум торренты + что бы родственники могли скайпы и подобное использовать.

Также есть идея завернуть wireguard в SS+v2ray

Тогда всплывает еще вопрос: возможно ли использовать UDP-relay с NGINX, дабы скрыть наличие прокси? Или UDP заворачивается в TCP и уже на сервере снова разделяется на TCP и UDP?

гайд должен быть всегда доступен.

ебани html страничку по шаблону, либо же просто md форматирование, и выложи на любой бесплатный хостинг сайтов.

параллельно можно сохранить всё как pdf. оттуда всё прекрасно копируется

>>2484

Чтобы в случае когда ОП здох и перестал перекатывать, продолжатели славного дела могли без задней мысли скопипастить без заебов на любой другой пасторесурс

Поэтому заебы с гитом не очень нравятся

Пока что даже телеграф больше нравится но я просто не люблю пашку-парашку

И вот например прямо щас из медиума копируется нормально, по крайней мере с переносом по строкам, но скажем ебанутая автозамена двух дефисрв на одно тире не убирается, пробелма еще и в том, что они могут в очередной раз перехуярить чето в своем бэкэнде и мне опять придется редактировать все, как это уже случалось

>v2ray или cloak

v2ray использует легитимные tls сессии т.е. он вообще никак не отличим от реального браузинга (ну возможно какой-то дип фингерпринтинг сможет чето найти, но это не для РФ)

cloak занимается какой-то хуитой во второй версии, вплоть до того, что выставление разных режимов в конфиге меняет модель обфускации (т.е. cdn и direct работают по разному)

cloak1 мне нравится за уникальную возможность спуфать домены, но автор-пидрила перепилил обфускацию ничего не объяснив кроме туманного "критическая уязвимость крипто", хотя на крипто обфускатора мне похуй, сохранность данных обеспечена крипто СС, а не обфускатора. можно конечно сказать, что майор расшифрует крипто обфускатора, и потом увидит что там внутри голый СС, и тогда зобанит тебя, но вероятность такого развития событий в РФ крайне мала

я уже писал много раз и тут, и на хабре - обход блокировок мера реактивная, наши действия и инструменты зависят от того, как будет вести себя цензор

>Как минимум торренты + что бы родственники могли скайпы и подобное использовать.

ну васап и так работает, насчет скайпа хз

> завернуть wireguard в SS+v2ray

нахуя?

ты можешь просто ваергард завернуть в просто в2рей но это не точно что искаропке ваергард поддерживает апстрим прокси, я не проверял

Ибо есть более-менее рабочий механизм прогона wireguard через чистый ss

https://lists.zx2c4.com/pipermail/wireguard/2019-January/003809.html

Осталось только понять, как это скретстить Wireguard, SS + V2ray или голый V2ray в режиме VMess и NGINX

> Чтобы в случае когда ОП здох и перестал перекатывать, продолжатели славного дела могли без задней мысли скопипастить без заебов на любой другой пасторесурс

Форкнули и перекотили дальше, воопсче никаких заёбов

> Поэтому заебы с гитом не очень нравятся

git clone и git push? Лол

Согласен, такие "продолжатели" не нужны.

Не я, но другие пользователи, которых не очень просто перетащить на нормальные сервисы

Дополнительный слой безопасности, да и если можно прогнать так wireguard, то тогда можно прогнать и другие UDP-only сервисы

Спидофми показывает даунлоуд в районе 60-70 мбит/с из 100 возможных, до пердолига BBR вообще около 15 была скорость. Аплоуд вообще с огромной задержкой. Свитчиомега накапливает кучу непрогруженных соединений (на значке число увеличивается по мере длительности серфа в инетике)

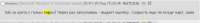

днс настройки не проходят что-то по пути использует другие

> Ок. А как тогда решается проблема с работоспособностью BitTorrent и DHT?

DHT блокчит РКН? Нет. Поднимаешь прозрачный прокси, и хоть весь tcp-трафик перенаправляешь на него - DHT-будет работать.

Да даже если просто прокси в клиенте прописать вручную, DHT через него ходить не будет (не обязан).

Немного оффтопну. В чем смысл этого rutracker.nl? Если нужен доступ, то всегда можно было и rutracker.lib использовать, никакой DoH даже не нужен. Сейчас правда opennic перестал резолвить эти домены.

245 Кб, 1822x943

245 Кб, 1822x943Пытаюсь на русторку зайти через ТОР

Mode 3, тобишь только doh. Настраивал все через about:config, настройки идентичны. Обе платформы проходят esni check на сайте клаудфлаера.

Не может быть, они за Cloudflare.

Алсо, на ведре вообще можно носки с обфускацией сделать? А ваергард овер шадоусокс?

>git clone и git push? Лол

>гайды для домохозяек

>ебля с гитом

ну ты понел хотя мне похуй если и не понял

Мне не лень, как мне его поставить напрямую без всякой говношпионской хуйни тими IZ или DNS Manager? Офф-репо DNSproxy предлагает бинарник но, блджад, у меня нет рут парв что бы его в сервис пихнуть суке.

клоак эмулирует сессии, без использования сертификатов, в2рей заворачивает трафик в реальный тлс (при помощи энжиникса и какой-то йоба-магии)

клоак2 в cdn режиме вроде тоже заворачивает трафик с сертами, а может и нет, я не проверял

>Спидофми

нинужон, проверяй через спидтест, айперф или фаст.ком

если без ббр было 15 мегов, то проблема с вероятностью 99% в ебанутом хостере

Короче, рут нужен в любом случае. Оказывается днскрипт надо ставить как модуль для magisk и потом ещё iptables костылять, перенаправляя днс-трафик на локалхост. Такое себе развлечение, короче.

Да хуета, как бы. Есть же

https://www.zenz-solutions.de/personaldnsfilter/

То есть можно указать 127.0.0.1 с кастомным портом в качестве днс, проблема лишь теперь как запустить dnscrypt да и с автостартом. Бинарники есть в releases:

https://github.com/DNSCrypt/dnscrypt-proxy/releases/tag/2.0.36

1) на ВПС ограничен трафик? если я терабайтами качаю - как мне не проебаться? как сделать так, чтобы через СС "общались" только браузеры на ограниченный список сайтов и аннонсеры в торрент-клиенте. а весь остальной трафик(норм сайты) и скачивание самих торрентов шли просто так

2) как выбрать страну для ВПС - а вдруг там тоже блокируется, я откуда знаю? или сёдня не блокируется, а завтра пиздарики.

3) у меня скорость 500 Мб/с - я проебу её?

4) я не умею обращаться с линухом. вот выберу я страну и впс в ней. создам этот вирутальный сервер. как там ось поставить? я у себя-то на пеке не смогу линух поставить. а тут хуй знает где

4) как обходить запрет не на всех, а на только определённых сайтах + как пускать аннонсеры в обход

никогда ещё не чувствовал себя НАСТОЛЬКО тупым

Спасибо.

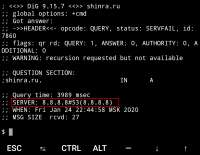

100 Кб, 2073x761

100 Кб, 2073x761>на ВПС ограничен трафик?

это у тебя надо спросить, ты же покупать впс будешь

>как сделать так, чтобы через СС "общались" только браузеры на ограниченный список сайтов

без задней мысли в свичи-омеге

>и аннонсеры в торрент-клиенте

это вопрос к автору твоего торрент-клиента

> как выбрать страну для ВПС - а вдруг там тоже блокируется, я откуда знаю?

не покупай впс в туркменистане и прочей анальной параше

> у меня скорость 500 Мб/с - я проебу её?

если купишь впс с портом ниже 500 мбит, очевидно проебешь, если купишь впс с портом на гиг например, нет не проебешь

>как там ось поставить?

никак, ты выбираешь ОС при покупке впс, или в вебморде хостера/в контрольной панельке

>как обходить запрет не на всех, а на только определённых сайтах

не быть дауном, поставить прокси свичер омега и там настроить правила проксирования как тебе угодно (пикрел)

100 Кб, 2073x761

100 Кб, 2073x761>на ВПС ограничен трафик?

это у тебя надо спросить, ты же покупать впс будешь

>как сделать так, чтобы через СС "общались" только браузеры на ограниченный список сайтов

без задней мысли в свичи-омеге

>и аннонсеры в торрент-клиенте

это вопрос к автору твоего торрент-клиента

> как выбрать страну для ВПС - а вдруг там тоже блокируется, я откуда знаю?

не покупай впс в туркменистане и прочей анальной параше

> у меня скорость 500 Мб/с - я проебу её?

если купишь впс с портом ниже 500 мбит, очевидно проебешь, если купишь впс с портом на гиг например, нет не проебешь

>как там ось поставить?

никак, ты выбираешь ОС при покупке впс, или в вебморде хостера/в контрольной панельке

>как обходить запрет не на всех, а на только определённых сайтах

не быть дауном, поставить прокси свичер омега и там настроить правила проксирования как тебе угодно (пикрел)

Должен уточнить слова анона выше по поводу ОС. Ты линух себе на комп ставить не будешь, линух будет у сервера, который ты покупаешь. Управлять им будешь через консоль в софте, все описано в гайдах.

> 2ch

> tor

А постить ты как собрался? Или у тебя "2CH GOLD" с пропуском через бан фильтр всех тор-нод?

я понял, что линух будет на сервере. это-то и пугает

меня вообще пугает привязка к какому-то серверу одному и к одной какой-то стране

>>2816

ок, а как без ВПС? для СС нужен же сервак в ебенях с СС на том конце?

я бы и рад использовать другие средства, но всякие прокси и обходчики блокировок типо goodbyeDPI работают через раз и до поры до времени. я вообще затрахался уже менять их из-за неработоспособности.

>>2816

как пускать трафик через тор? порт какой выбирать? 9051?

А что пугающего в привязке к одному серверу? Я так уже год сижу и посрать на блокировки. Можешь арендовать несколько разных серверов и их юзать одновременно (вроде СС так может) если бюджет позволяет.

Сейчас перешел на сервер в Молдове, хостера называть не буду, потому что еще в нем не уверен, скорость и аптайм меня не совсем устраивает пока что. До этого хостился у Хостсейлор в Румынии, но словил абуз за нихуя и они затребовали мои реальные данные и паспорт (торренты не юзал и ничего незаконного не проделывал, видимо они освобождают сервера для новых клиентов, а старых нахуй посылают)

69 Кб, 1121x947

69 Кб, 1121x947Раньше смотрю совсем было просто. Но сейчас нет такого интерфейса и таких пакетов...

http://www.startvpn.com/main/helpDetail/type/openwrt.html

142 Кб, 545x892

142 Кб, 545x892Хохлы спят, да.

> Все электронные письма сохраняются в виде обычного текста на их сервере. Они предлагают добавить «опцию» для шифрования электронной почты на стороне сервера. Но Disroot получает все эти письма в виде обычного текста, и вы должны верить, что они их не прочитают. Будьте осторожны, доверяя Disroot, потому что доказательства свидетельствуют о том, что они являются преступной организацией (подробнее об этом ниже) Они также знают ваш закрытый ключ и пароль, поэтому, если они хотят прочитать ваши зашифрованные письма, они могут с легкостью.

> Все данные пользователей хранятся в Нидерландах. Нидерланды находятся внутри 14 глаз, но, что еще хуже, Эдвард Сноуден сказал, что голландцы являются «королями наблюдения Европы». Согласно голландскому законодательству компании должны хранить личные данные всех пользователей в течение 6 месяцев. Когда вы нажимаете «Удалить» в электронном письме, Disroot по закону должен хранить резервную копию в течение 6 месяцев. Но это только в том случае, если вам повезет, и это также означает, что Disroot по закону должен записывать IP-адреса в течение 6 месяцев. В 2014 году Европейский суд (ECJ) объявил сбор данных нарушением прав и объявил закон недействительным. Но Европейский суд не является голландской организацией, и правительство Нидерландов продолжает законы о сохранении данных, заявляя, что они необходимы для «борьбы с террором».

Это кал какой-то тотальный.

https://privacy-watchdog.io/the-truth-about-disroot-org/

Повесив носки на роутер, нужно ещё грамотно завернуть в них трафик. Веб-морда этого не позволяет.

А чего ты достигнешь просто подняв SS-прокси на роутере? Ничего, кроме этого.

Если ты новый силкроад поднимать собрался, то придется поднять свой имейл с темным вебом и куртизанками, а так дисрут все еще лучше чем большинство остальных провайдеров, как раз за счет того что это не корпорация, а кучка анархистов энтузиастов. От статьи кстати воняет предвзятостью, так что тут вопрос в том какому криптошизику верить.

Кому не похуй должно быть чтобы он там какую-то статью порочащую писал?

> как раз за счет того что это не корпорация, а кучка анархистов энтузиастов.

Digdeeper и продвигает их, т.к сервис околоанархистский. В этой связи, аргументы про "законность" и сотрудничество с властями выглядят странно. Тут, как и во всех других случаях, все зависит от добросовестности админов.

То, что сервис расположен в юрисдикции n-глаз ещё не означает, что он зашкварный. Как и обратного не означает - корпорациям не нужны указания спецслужб, чтобы собирать и сливать данные о пользователях.

> вопрос в том какому криптошизику верить.

Если посмотреть в целом, то он чуть ли не всех критикует, ничего лучше не предлагая...

> Так нет таких хостингов, где можно своё закачать. Везде шаблоны ихние.

Neocities позволяет, IIRC.

46 Кб, 500x449

46 Кб, 500x449https://f-droid.org/en/packages/com.github.shadowsocks.plugin.v2ray

>>3256

Не слушай этогр мудня и устанавливай не из подзалупного гугль плея.

Нет никакого смысла. Проходите мимо, не задерживайтесь.

> Я ничего из под PlayMarket не ставлю, лоль, качаю через пакеры

Разницы нет принципиальной, там те же самые apk.

На F-Droid, кстати, и форк Shadowsocks-FOSS недавно появился.

Куда перекатывать?

Дуралей, бака яро, там же один и тот же апк. Качай из фдроида.

Если цепочка удачная попадется, то скорость даже выше может быть. Вот пинг - да, высокий.

щас бы каких-то долбоебов слушать

сам по себе почтовый протокол не позволяет шифровать сообщения из конца в конец, ты хоть в сраку ебись кочергой, без залупного шифрования текста по ссылке, как это делает протон или тута когда пишешь на ящик другого сервиса

криптославик, снова ты на связь выходишь?

принес залупу без единого пруфа на хуй пойми каком ресурсе, который пишет только про протон, туту и дисрут

больше того, еще и пиздит как дышит, ни тута, ни протон не блочили мне почту когда создавал ее из-под тора

Ну так-то тот же админ cock.li признавал, что может читать переписки юзеров. А уж эти подавно.

Написано, что детектит даже SSR-трафик. О какой "более лучшей" обфускации вы тогда говорите?

> Разницы нет принципиальной, там те же самые apk.

> Дуралей, бака яро, там же один и тот же апк.

И? APK не привязан к PlayMarket'у, на то же Фдройде АПК и чо?

> форк Shadowsocks-FOSS недавно появился.

ШТА

https://f-droid.org/app/com.gitlab.mahc9kez.shadowsocks.foss

> И? APK не привязан к PlayMarket'у, на то же Фдройде АПК и чо?

F-Droid собирает из общедоступных исходников. В apk на GP может быть что угодно.

>В apk на GP может быть что угодно.

Are you retarded?

Shadowsock на GP линканут с гита носков разрабами

И что, это гарантия для тебя?

Кроме того, как ты думаешь, зачем потребовался форк оф. клиента? Потому что он содержит проприетарные компоненты.

О каких страшных проприетарных компонентах речь? Вообще о чем ты там суетишься у тебя Android полон гуглова дерьма по дефолту и его даже не вырезать не превратив систему в неработающее говно

А то эти ссаные блокировки просто доебали уже.

>Ну они как минимум уже на сервера гугла ничего не стучат

Что, не умеешь доступ к сети запрещать установленному говну?

Спасибо, анон.

> О каких страшных проприетарных компонентах речь?

Сервисы Google Play и аналитика (Crashlytics, Firebase Analytics).

> Вообще о чем ты там суетишься у тебя Android полон гуглова дерьма по дефолту и его даже не вырезать не превратив систему в неработающее говно

Если для тебя без львиной доли этого дерьма жизни нет, то не стоит говорить за всех. И тот факт, что все дерьмо подчистую не вычистить, не означает, что необходимо его кол-во увеличивать.

По поводу Google думаю понятно, почему ему нельзя доверять. Но и слепо доверять бинарникам китайских разработчикам, учитывая их любовь к зондам, не стоит. Вот как раз: https://github.com/shadowsocks/shadowsocks-android/issues/1811

>>3338

> Что, не умеешь доступ к сети запрещать установленному говну?

Многие приложения без доступа к сети вообще не работают. Как раз в таких и важно отсутствие всякого говна.

Купи просто впн и всё.

> Но и слепо доверять бинарникам китайских разработчикам, учитывая их любовь к зондам, не стоит. Вот как раз: https://github.com/shadowsocks/shadowsocks-android/issues/1811

Ну вот видишь, PlayMarket версия с "Google Play и аналитика", оригинал с GMS-либой которая тащит всю твою приватную дату

Выбор не велик.

Есть, гугли, но они все платные.

gpg не универсальный, ты не можешь просто так отправить шифрованное gpg послание первому встречному и надеяться что его точно прочтут

>Ну так-то тот же админ cock.li признавал, что может читать переписки юзеров

любой админ с доступом просто почты может читать переписку юзеров, вот это новости

>детектит даже SSR-трафик

>даже SSR-трафик

ты так пишешь "даже SSR" будто ссР чем-то лучше СС, лул

уже 100500 раз поясняли, ссР это очень старый код СС (еще тех времен, когда СС писался одним китайцем на питоне) к которому другие китайцы такого же уровня развития добавили неизменяемую хуевую и кривую "обфускацию" намертво

сам по себе код сс-либев/сс-раст/сс2-го в тыщу раз лучше кода ссР

еще раз, для непонятливых, ссР это просто очеь старый СС, к которому намертво прихуярили уебищную обфускацию.

Если сегодня какой-нить местный погромист студент второго курса возмет свежий сс-го2, намертво прихуярит к нему в2рей-плагин, и сделает из всего этого клиент для шинды, где опции для в2рей будут сразу прописаны в клиенте в виде выпадающего списка - получится гораздо более пиздатая версия ссР, чем та, что есть

Заебись, а у меня как раз мгтс...

86 Кб, 1876x384

86 Кб, 1876x384>>2806

Короче, онанистый, если интересно - поднял сборку DNScrypt под android armv64, достаточно скопировать конфиг и бинарник в /data/local/tmp и все.

Дальнейшие действия - так как мы 53 порт не можем забиндить без рута, то нам нужен https://f-droid.org/en/packages/dnsfilter.android/ который может проксировать ДНС запросы на наш DNScrypt

Осталось лишь либо написать простеньку прогу что будет при запуске системы копировать dsncrypt бинарник куда надо и запускать либо же использовать монстров типа Tasker

F-Droid версия появилась, т.е. необязательно теперь самому исходники чистить и собирать. :-)

> Поставь Android 9

У меня Android 10

> DoT

Хуета полная - теперь ты вместо своего прова и других полупидоров, что слушают канал, отдаешь все резолв данные какому-то конкретно ДНС серверу, который тебя идентит по IP.

ЗНАНИЕ В МАССЫ:

1. Вводная - https://www.youtube.com/watch?v=-79_83TRCW4

2ю Anonymized DNS - https://github.com/DNSCrypt/dnscrypt-protocol/blob/master/ANONYMIZED-DNSCRYPT.txt

45 Кб, 163x192

45 Кб, 163x192>>3714

Нахуй нужно когда есть простое готовое решение.

>Хуета полная - теперь ты вместо своего прова и других полупидоров, что слушают канал, отдаешь все резолв данные какому-то конкретно ДНС серверу, который тебя идентит по IP.

Отбросив инфантильные максималистические копротивления - на самом деле такой вариант лучше, чем ничего.

Потому что выбирая между полупидорами целенаправленно слушающими канал/провайдером, который кладёт весь трафик в архив на год с функцией использования против тебя и конкретный ДНС-сервер в абсолютно другой юрисдикции, я, очевидно, выберу второе.

Ну не удивляйся потом когда у Клауды/гугла на тебя подробный профиль со всеми твоими фетишами, привычками и т.п.

Нахуй нужно, когда можно костылей нагородить, действительно. Рут тоже, наверное, не нужен.

Нахуй ты подзалупный Quad9 и Яндекс юзаешь? У Яндекса даже DNSSEC не пашет.

Проверил, через клауду такой же пинг как и через чистый СС. Может у тебя впс провайдера штормит?

ты хоть почитай что это такое для начала

оно пытается детектить трафик сс(Р) анализируя рандомность первых пакетов, а в случае с ссР еще и отличие пакетов от MTU (потому ща уебы китайцы решили что короткие пакеты это заебись)

кто опасается гугля, выкинул в помойку телефон, уехал куда-то в глухую тайгу и живет там натуральным хозяйством

жизнь получается полностью свободной от слежки но при этом очень недолгая

Нету

Всё нормально. Сибирь.

Потому что средняя продолжительность жизни человека, в отдалении от благ цивилизации и всех наших йоба-технологий, около 30 лет

под ведройд всмысле

Будет жрать батарею.

Так причем тут левый VPN? Написано же:

> Shadowsocks + DNScrypt без рута под ведройд

Впрочем, сторонний VPN может работать без проблем, если позволяет указать днс сервер и порт и имеет App Bypass/WhiteList.

мне делать больше нехуй, в шарады блядь с тобой играть, есть вопрос - спрашивай

пиздец блядь, каких только ебаклаков в тред не заносит

Вместо того, чтобы задать еще раз свой вопрос и возможно получить ответ, ты продолжаешь выебываться.

Можно подумать это мне надо, выяснять блядь какой из вопросов ты считаешь неотвеченным, ты чето перепутал, это не твое залупное предприятие рога и копыта, где перед тобой бегают на цирлах, это тебе надо, а не мне, на твои тупые блядь вопросы отвечать

впн видит айпишники, на которые ты ходишь

можно конечно кудахтать "ну епта а вдруг они за CDN или там на одном айпи много ресурсов", но это хуйня в 99 случаев из 100

Он не только IP видит, но и домены.

> ЗАЧЕМ блядь тебе днскрипт если у тебя сс или впн на телефоне?

UDP relay может не работать + у SS не поддержки DoH/DoT

>>4900

Вот у меня к примеру Shadowsocks настроен по гайду через флару, HTTP transport и UDP relay рабтать не хочет, а значит все ДНС запросы Shadoswock резолвит прямыми и открытыми ДНС запросами на 1.1.1.1.

Я буду весьма удивлен если какой-то более-менее комплексный сетап СС типа через посредника у вас позволяет UDP релей.

ну так напиши в настройках днс в сс вместо 1.1.1.1 - 1dot1dot1dot1.cloudflare-dns.com, будет резолвить прямыми и закрытыми запросами, и вообще там по умолчанию гугловский дох, зачем ты поменял на 1.1.1.1 в душе не ебу

Вы душевнобольные какие-то.

Алсо, использовал на гефоне варп клаудфларовский, все было заебись, но теперь везде русская реклама и прочее говно. Пидорасы продают все таки данные. Кто бы сомневался.

Во-первых, данные они собирают, смотри соглашение.

Во-вторых, тебя палят не они, а User-Agent браузера и его язык.

Алсо, Хром палит даже модель телефона в UA.

Может ты писал на русском где-то или читал русские сайты

>Подскажешь более адекватный вариант для айфона, чем варп?

Шапку читай, быдло

А не, не читай:

> Ахуенный впн блять.

> впн

> варп

Короче, иди нахуй, тебе ничто не поможет

Носок на иос депрекейтед и работает через очко ануса.

Варп не впн что-ли? Тупорылый дегенерат, ты?

И? Толку-то, если CF всегда работала и будет работать как reverse прокси. Включи свой Варп и зайди на любой IP detector - там будет твой IP, потому как Warp работает по тому же принципу что и CF core

А значит ВСЕ твои данные полностью расшифрованы и открыты с момента прибытия на сервера CF и они будут видеть абсолютно все.

Уксус на халяву заебись но в гробу я видал такой уксус

>>3800 (Del)

потому что на пк на двач захожу по выходным и пятницам. а в будни - мобилка.

соответственно там избранное разное

я этим заинтересовался, так как привычные способы обхода блокировок дают сбои и сайты и средства обхода работают нестабильно.

я пользовался фригейтом и подобными "обходчиками" блокировок

>адекватный вариант для гейфона

ТУПАЯ ПИЗДА, СЕЛЁДКА ГЛУПАЯ. ПАЛЮ СУКА МЕТУ - КАЧАЕШЬ nordvpn, находишь в тырнете аккаунты, юзаешь.

Ну и нахуя мне нёрд-впн, который взламывают каждый месяц и уличают в продаже пользовательских анусов?

Дегенерат ты и пиздабол, какой-то хуйни на хабре небось начитался и с умным ебалом ссылочки теперь кидаешь. На айпи лике и бровсер лике все чисто, посрал тебе в жопу.

Где уличают, пизда ты тупая? Действительно, баб только ебать можно, мозги у них не работают. Взломали один сервер в одной стране. Да и почитай характер взлома и заткнись уже, ну.

119 Кб, 1080x838

119 Кб, 1080x838>ЗАЧЕМ блядь тебе днскрипт если у тебя сс или впн на телефоне?

Поясняю для тупых - знаешь что пикрелейтед значит? Это знчит, долбоебушка, что все твои DNS-реквесты простым текстом идут на ДНС гугла - и НАХУЙ тогда ты ставил себе СС в этом слусчае, дебил? Точно так же мог бы пользоваться голым wifi - разницы никакой, по сути.

И прежде чем ты там что-то заверещишь - SS server udp_and_tcp и d СС-клиенте ведройде UDP relay/DNS forwarding включен и стоит 1.1.1.1.1

Из того, что я сейчас прочитал, я понял, что годнота для тебя - это 2 кнопки нажать и запустить, а как что-то настроить посложнее, так сразу лахтодырки. Скорее наоборот, вообще то.

Теоретически. Какая моя выгода советовать увер сложное решение, которое осилит не каждый?

А какой смысл советовать бесплатный сервис openvpn (типа антизапрета)? Разве что в том, чтобы товарищу майору проще жилось. Это, вроде как, очевидно.

+15

Так я кремлебот или родину продал?

"Скажим", что ты неграмотный.

>https://medium.com/p/1d173b3d5513 - САМЫЙ СВЕЖИЙ ГАЙД

В этом гайде всё нормально? Через 80 работает, с tls нихуя.

У меня по нему всё работает. Хз.

Единственное что я доп делал - компилил v2ray-plugin. Но сомневаюсь, что дело в этом. Просто где-то обсерился и не заметил.

Если у нас начнут все больше по IP блокировать, то толку с этого не будет. А пока у большинства провов DPI стоит примитивный, никакой ИИ для его обхода не нужен.

Такое себе

ДАУН тупой, сука.

> "Если у меня на телефоне значок ВПН в лотке значит это работает как ВПН!!111"

Сука тупая, поставь себе pDNSfilter у у тебя тоже значок ВПН будет и чо? Никаких серверов ВПН у них нет и не было и не будет. Точно так же как CF роутит твои запросы через из сервера н сайты, которые используют CF для проксирования/защиты - точно так же они роутят твой трафик по типу reverse-прокси. Где там, блять, классическая ВПН? Это хуета на палочке призванная взять все твои данные в открытом виде.

Разница между v2ray over CF и их говно в том, что shadowsocks c v2ray уже шлют encrypted трафик. Правда, так как CF тут все-равно MiTM они, в теории, могут дешифровать его, ибо имеет запросы и и ответы с обоих концов. Но это муторно и того не стоит, проще весь трафик сохранять и в случае ТОВАРИЩА МАЙОРА поднять да раскрыть.

Они не могут расшифровать сс, криптославик. Могут лишь сертификат расшифровать и увидеть трафик шифрованный от сс. Учи матчасть, слав.

Причем тут Shadowsocks и DoH/DoT? Резолвит ДНС твой системный резолвер а что он делает - одному богу известно. Shadowsocks по умолчанию лишь редиректит твой TCP трафикю

> ибо как настроить призрачный shadowsocks на openwrt никто нигде не описывал и похоже не собирается.

Изучай китайские письмена.

Куда бы мы без ваших советов, товарищ майор.

Так и не смог ни одного зарегить у пидаров.

> adguard

Какой-то российский анальный зонд, собирающая инфу пользователей. Ну ок, я поставлю, теперь получается на моем андроиде 9, будут запросы через dot(который встроен в систему) отправляться?

>>5571

Я выше писал что у меня установлено на впске. Или что ты имеешь ввиду?

>>5573

То есть мне надо перепрошивать, ставить линукс на роутер, наворачивать это все? А если я в винде пропишу в настройках днс 8.8.8.8, то это не cработает? Или это от приложения будет зависеть, будет ли он шифрование использовать? Например, я слышал, что firefox в doh умеет

Причем тут твой ВПС, я про клиента

>>2725557

Не перестаю проигрывать с треда, в котором местные шизики рвутся и предлагают всем непонятные решения ходить через сс, флару и прочую хуяру. Не слушайте шизиков, их еще прошлой весной погнали из треда ссаными тряпками. Лучший выбор на сегодня - любой платный VPN (шифрованный по дефолту с огромным выбором выходных точек) + DNScrypt-proxy2. Никакие нахуй v2ray, никакие блядь походы через флару, никакие блядь клоаки и прочая хуета НЕНУЖОН! Не слушайте шизиков и не ведитесь на форсы обоссанных дегенератов.

> анальный зонд

выбери не анальный, дотов в интернете дохуя

> Ну ок, я поставлю

что поставишь, через то и будет отправляться, системный дот ты указываешь в настройках сети андроида, через него пойдет то что не идет через сс

> Какой-то российский анальный зонд, собирающая инфу пользователей. Ну ок, я поставлю, теперь получается на моем андроиде 9, будут запросы через dot(который встроен в систему) отправляться?

Поставь у себя на VPS свой DoT (Unbound+nginx), заебал.

47 Кб, 1255x922

47 Кб, 1255x922Просто включаешь в настройках.

В андроиде такой странички нет, но думаю можно через about:config припердолить.

Норд не единственный впн-провайдер

> Лучший выбор на сегодня - любой платный VPN (шифрованный по дефолту с огромным выбором выходных точек)

Ну раз платный, то точно хороший. Железная логика.

48 Кб, 600x497

48 Кб, 600x497Нахуй напиздел, рыгадаун, да еще и убрал оскорбления в свой адрес.

Пост был вот таким:

>Не перестаю проигрывать с треда, в котором местный рыгашизик рвется и предлагает всем непонятные решения ходить через флару и прочую хуяру. Не слушайте рыгадауна, его еще прошлой весной погнали из треда ссаными тряпками. Лучший выбор на сегодня Shadowsocks (шифрованный по дефолту с огромным выбором выходных точек) + DNScrypt-proxy2. Никакие нахуй v2ray, никакие блядь походы через флару, никакие блядь клоаки и прочая хуета НЕНУЖОН! Не слушайте рыгашизика и не ведитесь на форсы этого обоссанного дегенерата.

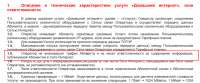

33 Кб, 783x576

33 Кб, 783x576Ну вот сделал, как у тебя на пике. Захожу сюда https://1.1.1.1/help/ Мне пишут, что я не использую doh

Местный мачо пришёл. Расходимся.

Шифруется до CF мутень, ее енкриптом а там они все декриптят и видят твой плейн-текст.

Чо несёт, пиздец

Вот это шиза.

> 1.1.1.1/dns-query

тоже не помогло. Это проблема именно в впске, а не в настройке браузера, потому что если я убираю галочку перенаправлять запросы через прокси, то все работает

ttr.bootstrap.ip (как-то так) - 1.1.1.1

421 Кб, 800x600

421 Кб, 800x600Так вот я решил их зашифровать на всякий случай. Но вот мне стало интересно: допустим мой комп конфискует отдел "К" и находит зашифрованные файлы. Приходят ко мне и говорят: выкладывай пароли!

Что будет если я откажусь?

Не ну я понимаю что если надо будет, то и паяльник в жопу и утюг на пузо и пакет с нашатырём на голову разговорит любого.

Но врядли такие меры будут применены к рядовому сычёву...

Интересует есть ли ответственность за отказ в предоставлении ключей шифрования для рядового физического лица?

Дружок-пирожок, тобою выбрана неправильная дверь. Клуб шифровального шизо-ремесла два блока вниз...

> Что будет если я откажусь?

Ты сам себе ответил про паяльник, это правда сделают, могут еще сикнуть на лицо. А еще принесут кипу доказательств как ты со своего ипшника качал гиги цпшки торрентами, так что даже взлом твоей жеппы может не понадобиться.

Ну так я сделаю вложенный контейнер, ну типа двойное дно. И не один тыщмайор не просекёт мою фишку.

Агааа, а еще зашифруй свое любимое цп в семейные фото с твоей ебанутой мамашей, которая тебя на этот свет родила с криптошизой. Пошел нахуй с треда, двойное дно, блять...

>Приходят ко мне и говорят: выкладывай пароли!

Используй скрытый том veracrypt ну и прячь трафик в v2ray/cf.

Ещё решетку поставь перед выходной дверью, чтоб при открытии "затопленной грудастой соседке", у толпы омона произошел КОНФУЗ, а ты мог прямо у них перед ёблами пойти додрочить на свежее цопе и размонтировать том.

мы пока что не в Англии, по закону тебя охраняет статья конституции о неприкосновенности частной жизни, переписки и прочее. Но все будет так как ты себя вести будешь : дашь себя запугать - отдашь пароли.

Клаудфдара замитмит XCHACHA lol и расшифрует твои файлы. Соси.

А если без рофла - шифрование с ключевым файлом. Перед их ебальцами разъёбуй флешку и всё. Резерв - к бабушке в деревню закопай.

Там на сальсу20 то атаки 100% ной нет, а ты про xchacha говоришь, лол.

>Короче есть у меня пара винтов доверха забитых пиратским контентом.

>мой комп конфискует отдел "К"

Кроме пары показательных случаев в многомилионниках сто лет назад, когда эту ответственность ввели - приведи примеры сабжа

Зашел с флары на браузерликс через варп, айпишник нигде не утекает.

Давай пруфы своему пиздежу.

иди на хуй, не обновляется он у него

шэдоурокет единственный клиент СС на айось, поддерживающий большинство обфускаторов, в т.ч. клок, в2рей и гост с трояном

>все твои DNS-реквесты простым текстом идут на ДНС гугла

берешь и без задней мысли ставишь любой неймсервер, какой тебе больше нравится

> и НАХУЙ тогда ты ставил себе СС в этом слусчае

чтобы майору и роскомпидорахе в ебло поссать

если ты собрался от гугля шифроваться, то я думаю тебе надо с криптославиком уебывать в лесную чащобу, морошку собирать

госпаде, тут до сих пор многабукав. Я бы тупо жирным написал "Ставим Firefox, врубаем в настройках DoH и ESNI"

> Я бы тупо жирным написал "Ставим Firefox, врубаем в настройках DoH и ESNI"

И что это даст? Но шапка реально говно, её шизоид писал

Ну кстати чтоб скрытся от гугла достаточно просто не юзать гуглоакки, телефоны с гуглосервисами на одном айпи с браузингом. Не сложно.

И получаем троттлинг на йопте, так как она троттлит когда не может сни увидеть. И обход блокировки только сайтов под клаудфларой - то есть процентов 20. Держи в курсе, мудло.

> Не юзать йопту не пробовали? Мыши кололись, но продолжали жрать кактус.

> Нинужна

Держи в курсе.

Да и второго не отменяет, чмонь. Смысл, если большая часть сайтов не разблокируется? Ибо хуета работает только на сайтах с клаудфларой. Уноси своё дерьмо отсюда.

Ах да, если йопта смогла затроттлить, значит смогут и другие. Надеюсь намёк понял.

Не могут, оснований нет. Да и не будут - перестанут юзать. Школьник-максималист, кончай преувеличивать.

И да, даже если мы отложим в сторону йопту - не понятно зачем ты приебался к ней, не иначе тред посетил ДОБЛЕСТНЫЙ РАБОТНИК ХУЕФОНА/ХУЙЛАЙНА/ХУЕТС, остаётся проблема работы твоей параши на 1.5 сайтах под хуефларой.

В рифму. :-)

Имя прокси - хостнейм, порт 9002, протокол SSL, настраивается через pac script или через расширения с поддержкой SSL прокси

Стандартно нет никакой поддержки, в обычных настройках поддерживается только HTTP прокси с возможностью проксирования HTTPS, здесь другое, фоксипрокси или switchyomega работают

Что значит "другое"? То есть расширения добавляют поддержку нового тьипа прокси? Они прокси написали на browser javascript c ограничениями VM? Ксунта полная, недостаточно функционала, они просто скриптом выставляют нужные значения опций FF

Да, но стандартно без расширений только через pac скрипт

Активирую любую прокси из списка через твое расширение и покажи мне скрин настроек прокси FF

317 Кб, 2048x1056

317 Кб, 2048x1056Или таки обосрутся в очередной раз включив режим попил-откат?

Что за провайдер такой?

Проще Proxifier юзать

Ты так пишешь, будто это какая то неожиданность. Ну, разве что для тех ктт забыл, где он живёт, или вчера родился.

Одно дело, когда пиздоболят и под шумок осваивают бюджеты, другое - реализовывают проекты. Пока что мы наблюдали первый пункт с нескучными маняблокировками, где даже в СМИ пропогандоны не стесняются пиарить свои тг каналы, мессенджера, который у нас официально "заблокирован" аж полтора года.

Нахуй тогда DoH и ESNI

https://lazybuguru.lt/linkomanija-blokavimo-apejimas/

А чего ты радуешься? У нас Роскопидзабор влегкую начнет пачками ДНС-сервера валить, если нужно. Будете от серверов прова резолвиццо. После полуиллионного бана подсетей по Телеграму уже ничего не страшно им.

Смешно

Какая разница, если провайдер всё равно будет видеть запросы? Обычный DNS не шифрует запросы.

Нет, если ДНС провайдера сделан из говна и палок, который часто отваливается, то смысл есть. А так, по закону Яровой, всё запишется.

Ещё если DNSSECне поддерживается провайдером, то лучше юзать сторонний, т.к. запросы могут подменяться. Проверить свой DNS можно тут https://www.rootcanary.org/test.html

Коасный крестик - всё плохо.

504 Кб, 1424x595

504 Кб, 1424x595Что это? Дай ссылку, пахнет пиздежом. Какой нахуй рекваерс тсп? Каким нахуй образом мониторинг?

>мессенджера, который у нас официально "заблокирован" аж полтора года.

он просто подментован, очевидно же

ты че блядь правда не понимаешь этого? это одна из основных схем работы гэбни - вместо того, чтобы бороться с оргпреступностью они находят самых уступчивых и толковых бандюков, приходят к ним и говорят: "тебе пиздец. но есть вариант работать на нас, будешь делать что говорят, а мы не будем тебя сильно щемить, если не будешь сильно отсвечивать".

с мессенджерами такая же хуйня. они не могут эффективно взламывать е2ее, и поэтому создают сторонний псевдосекьюрный мессенджер, в которым по дефолту е2ее не включено, а потом по первому аналу сосалка хуев костина рекламирует этот мессенжер в своих репортажах.

Зачем мне впн, у меня есть нормальный обфусцированый канал, через который ходит только то, что нужно скрыть.

Со стороны - я обычный гражданин который смотрит ютубчики, вкудахтики и прочее говно. А всякий зашквар из-за которого через 10 лет будут плетьми сечь, идет отдельно.

21 Кб, 399x674

21 Кб, 399x674 49 Кб, 250x229

49 Кб, 250x229>ты че блядь правда не понимаешь этого?

Я и заковычил поэтому слово "заблокирован". По факту же вся околоборьба с неугодным контентом нейтрализуется пока что антизапретом и каким-нибудь говно-vpn, уж промолчу про шапку треда, инфа которой проводит по губам китайского товарища майора.

>они не могут эффективно взламывать е2ее

Я чего и спросил здесь >>6454 про тенденцию к озалупливанию рунета изнутри, мол, с этим новым пидором-цифровиком, — грядет ли изоляция ИРЛ или только на словах местных кроптошизиков в их манямирке?

Вот тебе заебатый гайд OpenVPN

https://www.linode.com/docs/networking/vpn/set-up-a-hardened-openvpn-server/

Даже не знаю где там гипотетически можно обосраться, тем более что ты осилил носки.

>Я уже заебался переустанавливать сервер

Ты ебанутый? Зачем переустанавливать?

С каких пор у нас разработчик DNSCrypt стал независимым экспертом? Само собой, что он своё нахваливает, а все остальное ругает.

> они не могут эффективно взламывать е2ее, и поэтому создают сторонний псевдосекьюрный мессенджер, в которым по дефолту е2ее не включено

Да хоть даже и включено. Бэкдор засунул, и ломай такой e2ee сколько влезет.

13 Кб, 280x280

13 Кб, 280x280>Вот тебе заебатый гайд OpenVPN

Запиздячил по нему и тоже соснул с причмоком.

>Ты ебанутый? Зачем переустанавливать?

Просто не все скрипты понятно как удалить? на некоторых специально сделано так, что хуй удалишь. Агристана понятно как удалить. Остальные которыми я пользовался нет.

Вангую проблема у меня на сервере. Однако не пойму какая и в чем. Ufw не стоит. Че почекать то можно?

> с этим новым пидором-цифровиком, — грядет ли изоляция ИРЛ или только на словах местных кроптошизиков в их манямирке?

Это никто не знает, но направление их деятельности известно, его никто и не скрывает. То, что завтра изолируют, через 10 лет, или полностью никогда не изолируют, что-то меняет принциально? Разве есть основания думать, что хуже уже не будет?

Jan 28 21:12:15 anon ovpn-server[522]: MULTI: new connection by client 'router' will cause previous active sessions by this client to be dropped. Remembe

Вот это максимум что выдает странного

net.ipv4.ip_forward=1 выставил если что

Хз в чем может быть проблема

А что они должны сделать для реальной борьбы по-твоему?

78 Кб, 1080x962

78 Кб, 1080x962>>5198

Чел, меня потерли). Ну, надеюсь, мой пост до тебя дошел.

Всё верно. Уёбывай в свой вкудахт, скобкодаун.

>Типа люди заходят сюда, видят, что они не дотягивают даже до уровня домохозяек

Хули ты в /s/ забыл?

>вести антиправительственную деятельность

Пидораш, тут ссут на голову народу-пидару, а не копротивляются за этот гной.

Уёбывай из треда.

Ебанутые, пасскод отобрали, а бан не дали.

77 Кб, 1326x613

77 Кб, 1326x613Вот тут видно ссылки на мои удаленные посты. Попробуй сам написать про местных лахтодырок или про то, как тором пользоваться - получишь пруф. А также следи за моими постами выше. Их скорее всего удалят в итоге. А вообще, какие пруфы тебе нужны? Думаешь, я это выдумал? С какой стати я бы стал говорить, что у меня сняли пасскод, когда его на самом деле не сняли?

Так ты дурачок и срешь политотой не в положенном месте. Всё правильно сделали, что сняли. Хотя вангую ты пиздишь. Вы блядь тут блокировки обходите или личный /ро разводите? Мне не в кайф например тут читать высеры про путина, навального, лахтодырок или окатышей. Идите в соответствующий загон и срите там сколько угодно тем, к чему вы никогда не приложите руку.

port 443

proto udp6

dev tun

user nobody

group nogroup

persist-key

persist-tun

keepalive 10 120

topology subnet

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

push "dhcp-option DNS 8.8.8.8"

push "dhcp-option DNS 1.1.1.1"

push "redirect-gateway def1 bypass-dhcp"

server-ipv6 fs42:42:42:42::/112

tun-ipv6

push tun-ipv6

push "route-ipv6 2000::/3"

push "redirect-gateway ipv6"

dh none

ecdh-curve prime256v1

tls-crypt tls-crypt.key 0

crl-verify crl.pem

ca ca.crt

cert server_gNTty67xE3uaKpnT.crt

key server_gNTty67bxE3uaKpnT.key

auth SHA256

cipher AES-128-GCM

ncp-ciphers AES-128-GCM

tls-server

tls-version-min 1.2

tls-cipher TLS-ECDHE-ECDSA-WITH-AES-128-GCM-SHA256

status /var/log/openvpn/status.log

verb 3

log-append /var/log/openvpn/server.log

root@anon:~# iptables -S

-P INPUT ACCEPT

-P FORWARD ACCEPT

-P OUTPUT ACCEPT

-A INPUT -i eth0 -p udp -m udp --dport 443 -j ACCEPT

-A INPUT -i tun0 -j ACCEPT

-A FORWARD -i tun0 -o eth0 -j ACCEPT

-A FORWARD -i eth0 -o tun0 -j ACCEPT

Вот сервер лог из /var/log/openvpn/server.log:

Wed Jan 29 06:16:30 2020 TLS Error: tls-crypt unwrapping failed from [AF_INET6]::ffff:78.153..:35910

Wed Jan 29 06:16:38 2020 tls-crypt unwrap error: packet authentication failed

Wed Jan 29 06:16:38 2020 TLS Error: tls-crypt unwrapping failed from [AF_INET6]::ffff:78.153..:35910

Wed Jan 29 06:16:54 2020 tls-crypt unwrap error: packet authentication failed

Wed Jan 29 06:16:54 2020 TLS Error: tls-crypt unwrapping failed from [AF_INET6]::ffff:78.153..:35910

Звездочки я поставил

port 443

proto udp6

dev tun

user nobody

group nogroup

persist-key

persist-tun

keepalive 10 120

topology subnet

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

push "dhcp-option DNS 8.8.8.8"

push "dhcp-option DNS 1.1.1.1"

push "redirect-gateway def1 bypass-dhcp"

server-ipv6 fs42:42:42:42::/112

tun-ipv6

push tun-ipv6

push "route-ipv6 2000::/3"

push "redirect-gateway ipv6"

dh none

ecdh-curve prime256v1

tls-crypt tls-crypt.key 0

crl-verify crl.pem

ca ca.crt

cert server_gNTty67xE3uaKpnT.crt

key server_gNTty67bxE3uaKpnT.key

auth SHA256

cipher AES-128-GCM

ncp-ciphers AES-128-GCM

tls-server

tls-version-min 1.2

tls-cipher TLS-ECDHE-ECDSA-WITH-AES-128-GCM-SHA256

status /var/log/openvpn/status.log

verb 3

log-append /var/log/openvpn/server.log

root@anon:~# iptables -S

-P INPUT ACCEPT

-P FORWARD ACCEPT

-P OUTPUT ACCEPT

-A INPUT -i eth0 -p udp -m udp --dport 443 -j ACCEPT

-A INPUT -i tun0 -j ACCEPT

-A FORWARD -i tun0 -o eth0 -j ACCEPT

-A FORWARD -i eth0 -o tun0 -j ACCEPT

Вот сервер лог из /var/log/openvpn/server.log:

Wed Jan 29 06:16:30 2020 TLS Error: tls-crypt unwrapping failed from [AF_INET6]::ffff:78.153..:35910

Wed Jan 29 06:16:38 2020 tls-crypt unwrap error: packet authentication failed

Wed Jan 29 06:16:38 2020 TLS Error: tls-crypt unwrapping failed from [AF_INET6]::ffff:78.153..:35910

Wed Jan 29 06:16:54 2020 tls-crypt unwrap error: packet authentication failed

Wed Jan 29 06:16:54 2020 TLS Error: tls-crypt unwrapping failed from [AF_INET6]::ffff:78.153..:35910

Звездочки я поставил

Роутер выдает такое:

Jan 29 06:26:24 openvpn-cli[561]: TLS Error: TLS key negotiation failed to occur within 60 seconds (check your network connectivity)

Jan 29 06:26:24 openvpn-cli[561]: TLS Error: TLS handshake failed

Пошел на хуй.

>грядет ли изоляция ИРЛ или только на словах местных кроптошизиков в их манямирке?

Я думаю они там сами пока не определились пока, будет ИРЛ изоляция или нет, но на всякий случай возможность отключить все точки обмена трансграничные уже запилили для себя

Скорее всего, все будет зависеть от ситуации в стране, как пойдет. Будет народ совсем сильно протестовать, они будут смотреть на реакцию слабовиков. Если слабовики будут поддерживать режим - начнуть давить протесты танками, и тогда инторнет отключат. Если слабовики будут поддерживать народ, тогда режиму пиздец и может отключат а может и не отключат на какое то время.

Будет народ тихо на кухне сидеть и на кухне за пыню накатывать - будут планомерно щемить там, где захотят.

Будут протестовать но умеренно, так что часть властьимущих увидит возможность эту власть сохранить, возможно откатятся назад в своих ебанутых начинаниях, чтобы толпу успокоить.

Я думаю щас вообще никто ничего не знает как все будет, есть несколько прогнозов и под каждый возможный вариант развития событий есть план действий.

>Я вот только не до конца понимаю логику этого треда. Какой должен быть эффект?

https://arhivach.ng/thread/311743/#2170567

https://arhivach.ng/thread/311743/#2170570

>>6891

лол-хуел

если бы мне в 2008 сказали, что за лойсы порнухи вкудахте сажать будут, я бы тоже наверное сказал "лол"

хуй знает, тор браузер бандл хорошее решение, если использовать бриджи, ни один мой пост про тор не терли и не банили за это

по сути ТББ это идеальный пример хорошего софта для домохозяйки, работает искаропке, нужно нажать всего просто пару кнопок, даже самый конченый кретин с ним совладает

проблема тора в том, что без пердолинга через torrc и заеб с приватным бриджем где-то рядом с тобой, он очень медленный

ну и постоянно надо новые ноды искать, а это пиздец

> >Я вот только не до конца понимаю логику этого треда. Какой должен быть эффект?

что это?

>>7058

> ни один мой пост про тор не терли и не банили за это

Да? Ну докажи. Напиши пост про тор, как им пользоваться. Меня кстати не банили, как видишь. Ничего не удаляли тоже (только старые посты пятидневной давности). У меня только пасскод сняли.

Ну и?

Бля, надо на райсап переходить, печально. Скорее всего на мэйлру письма приходить не будутъ

>Само собой, что он своё нахваливает, а все остальное ругает.

https://en.wikipedia.org/wiki/DNSCurve

чего там нахваливать все и так правда

И что? Будут делать тоже самое хоть с джимейла, какая разница если пишут через тор

Совершенно новый, по сравнение с SSL/TLS, алгоритм, там особо не поломаешь без кванта.

Meanwhile, Сиська уже мониторит TLS1.3 без напряга:

https://blogs.cisco.com/security/tls-version-1-3-change-is-here-and-encrypted-traffic-analytics-has-got-your-back

А значит и твой пров мониторит твой TLS/SSL трафик без напряга

> Очевидно, в SNI всегда был доменный адрес.

> SNI

SNI это детский сад любой школьник с дампом пакетов может мониторить, Циско не будет писать об этом блог и позорить себя.

Впрочем, я тебя не заставляю ни во что верить, сиди и ни о чем не парься, маня :P

Почитай RFC на мему dnscurve и curve в целом. TLS и SSL много лет, но curve активно нигде не использовалось прежде, посему и тулз нет и еще с десяток лет не будет

То есть, вся надежда на низкую популярность? Это же ещё хуже даже, чем security by obscurity.

Любопытно так же, что автор пишет про выделенный порт у DoT, что это минус, но и DNSCrypt2 его применяет. Все, что на 443/UDP висит, с 99% вероятностью он и есть, бери и анализируй.

Во что верить? В статье вода и ни слова конкретики. В магических троллей и горшок в конце радуги?

>Любопытно так же, что автор пишет про выделенный порт у DoT, что это минус, но и DNSCrypt2 его применяет.

???

Ты совсем тупой? DNScrypt не использует 895 DoH'овский, он использует 53 стандартный порт. DoH используется только когда ты используешь DoH dns|протокол и там выбора нет - это спека протокола. Давен

> ни слова конкретики

Ты реально такой тупой или прикидываешься? заработок Циско - проприетарные сетевые решения они разрабатывают. "Конкретика" будет раскрытие этих решения и выпуск пули себе в лоб и смерть бизнесу. Нахуя им это нужно - что бы какой-то вася с двачей мне поверил? и мне и им пох на васю.

> DNScrypt не использует 895 DoH'овский, он использует 53 стандартный порт.

Он использует 443 (DoT использует 853), по умолчанию, может использовать любой, в том числе и 53, как и DoT. Вот только DNSCrypt, как и DoT, на 53 порту все равно другой тип трафика, нежели у обычного DNS.

> DoH используется только когда ты используешь DoH dns|протокол и там выбора нет

Зачем там выбор?

Ты бы лучше написал, чем это грозит. Потому что популярность HTTPS, как раз и делает его более устойчивым к блокировкам, например.

Удобно днскрипт и тор накатывать прям в прошивке, без мозгоебства с пеками и телефонами

>И что ты думаешь по этому поводу?

Что ты:

а) лох

б) нищеброд

в) обоссаный политачер

Ядерная смесь из этих 3х компонентов.

Xiaomi Mi WiFi Router 3G v1. Смотри осторожно, сейчас под этим именем толкают v2, который без USB порта и OpenWrt соответственно.

Малиночку купить

Youhua WR1200JS

Занятно, почему всегда так, когда что-то такое происходит, все твои друзья сразу же начинают поливать тебя говном, посылать тебя нахуй, говорить: "Лох, так тебе и надо!" Как будто здесь и нет твоих друзей. Не знаю, есть ли здесь настоящие, живые люди, но все же.

> TOR - просто прокси

> TOR - просто прокси

> TOR - просто прокси

> TOR - просто прокси

> TOR - просто прокси

Сколько раз повторить

двачую

Tor

> потому что ты начал с того, что обосрал всех первым

Ты думаешь? Давно на дваче? Там ссылки и скриншот, кстати были. Ну так, на всякий случай.

Это ты тупой, так как веришь на вскудахи безпруфные? Никто не просит код открывать - продемонстрируют пусть. Ну и? Где?

Вот и оставь маняфантазии маркетолухов при себе.

У меня доступ к cyberghost vpn перекрыт по разным выходам. То есть от разных провайдеров из РФ не могу подсоединиться к узлам. cannot resolve host address

Сколько продлятся учения оккупационной администрации или это всё?

Лол пришел с той же самой проблемой. С домашнего прова недоступен digital ocean впн свой. С мобильного работает впн, но в обратку не подключается к тому же яндексу. Похоже действителньо учения по блокировке интернета.

Хотя это не отменяет того, что у меня из бриташки не открывается яндекс тот же

>Никто не просит код открывать - продемонстрируют пусть.

Купи за 200k их аппаратуту и демонстрируй себе в анус?

Чо, вскудах сдох сразу? Нисмог?

По IPv6 пробуй

Пирдон. У меня список из DoT серверов с SPKI отпечатками на 443 порту.

Я то не смог, но никто в интернете вообще не смог тоже, судя по отсутствию роликов или статей с конкретикой.

Обтекай, бремя доказательства лежит на утверждающем.

По поводу протона, только дураку не было очевидно, что против него меры будут. Это участь всех популярных сервисов, испытывать на себе давление властей, если не всех подряд.

Блин, мимо.

https://telegra.ph/Haker---Glubokij-v-DoH-Razbiraemsya-kak-rabotaet-DNS-over-HTTPS-i-komu-ne-vygodno-ego-vnedrenie-01-29

два зеленых чаю этому господину

> >И что ты думаешь по этому поводу?

> Что ты:

> а) лох

Почему, потому что я купил пасскод?

> б) нищеброд

Потому что у меня были деньги на пасскод?

> в) обоссаный политачер

Потому что... Што?

> Ядерная смесь из этих 3х компонентов.

Ты обоссаный политачер, и поэтому видишь везде таких же как ты?

Мне для вас отдельный тред создать, чтобы вы там это говно обсуждали, потому что видимо сами не можете нажать 2 кнопки и картинку с залупой прилепить?

64 Кб, 512x512

64 Кб, 512x512> Анальной цензуры обхода тренд

> блокировки по DNS

> как же вы заебали уже со своим срачем на тему doh и dnscrypt, эта хуйня вообще не имеет отношения к тематике треда.

> У меня Ростелеком, Сибирь. Всё работает

Да это вчера вечером было. Сегодня уже все работает. Пилил параллельно тред в бэ - несколько анонов отписались, что у них тоже в тот же момент пропал доступ к зарубежным сайтам, помню были упомянуты реддит, твич, порнхаб итд. Днсы менял, конфиги сс просматривал - вообще намертво лежал впн. Пиздос конечно.

Какие блокировки по днс? Давно уже такое не в моде, если ты не в залупе живёшьучитывая, что любой обоссанный попенвепен пробрасывает днс через себя.

Куда разбирать трафик? Если ты чистый пускаешь сс, то там мешанина рандомная в зависимости от шифрования, я xchacha20 юзаю.

Если с плагинами, то опускация ещё дополнительно. Если v2ray-plugin, то там легитимный сертификат сверху, то есть как обычный tls.

Что? Каво блять? Ебать меня щя жмыхнуло конечно

С openvpn любые блокировки обходятся, не только по DNS. Это не объясняет того, почему перестали блокировать по DNS.

Впрочем, лично я заморачиваюсь потому что не хочу что бы пров имел на меня хорошую такую- табличку-досье где по дням расписаны хосты - куда я ходил. А про ИП - похуй, они меняются как перчатки сервисами + многие из них просто CF или гугл-платформа - там что угодно может быть, от Пони на YT до pthc на Gdrive

Раньше у мелких провайдеров, как минимум, были по DNS. Так как DPI они не могли себе позволить. Эту проблему решили выпилом большинства мелких пров с рынка. А остальным швабру запихнули.

Многие мелкие провы, которые арендуют каналы у ТТК те же, не заморачиваются и позволяют магистральному херней страдать.

Мудень, ты почитай исходники того же mullvad. И как там сука список конфигов получается. Ой блять..... Криптослава вернулся, все в окопы

45 Кб, 604x604

45 Кб, 604x604> Мудень, ты почитай исходники того же mullvad

Причем тут это говно? Речь о нативном клиенте OpenVPN, который резолвит домен из конфига по дефолтному DNS в процессе запуска. Попробуй зарезолвить nl-free-01.protonvpn.com, там дохуя IP и они периодически меняются.

Так это же не обязательно, мудень. Даже для тех же впн провайдеров. Мало ли какой дерьмоед высирает у себя парашу в конфигах.

731 Кб, 693x529

731 Кб, 693x529> v2ray-over-tls-cf с легитимным сертификатом let's encrypt

Очень понравилось, скорость возросла с 60 до 80 мбит

Даже если так, то это лишь один или несколько доменов, которые никто не блокирует. Основная масса днс-запросов то будет идти через попенвпн.

Всё, вопрос снят, разобрался

87 Кб, 614x406

87 Кб, 614x406+15. Доброе утро, дырочка.

Вы там друг с другом договориться что ли не можете? В разных офисах сидите?

Ничего сложного нет, чтобы поднять с нуля опенвпн/вайргард нужно прочитать буквально две (на самом деле, штук 5) странички из арч-вики. Зато получаешь то решение, которое нужно именно тебе и абсолютную гибкость. Дел-то, на самом деле, на пару вечеров, если не лениться.

Какие нахуй пару вечеров? Мне нужно за 10 минут максимум чтобы всё поставилось

Посмотри как DPI работает, даун блять. Может у твоего мухосранского провайдера и по dns блокировки и по ip, не спорю. Но у нормальных провайдеров уже требование ставить нормальный dpi, которому продуктивнее смотреть на sni.

> У 1.5 провайдера есть свой дпи

> ПУК СРЕНЬК РЯЯЯЯЯЯЯЯЯ ПУК ПРРРРРРРРР БЛОКИРУЮТ ВСЕ БЛОКИРУЮТ!

Бля, иди нахуй, у меня билайн в ДСе нихуя не блокирует. Сосать будешь?

Более того, они по прежнему обязаны url-ы блокировать, в случае http-протокола. Разумеется, блокировка по DNS для этого не годится.

В ДС у пчелайна точно есть dpi. Если уж у меня в ДС-3 у него же есть. Правда не на все сайты. Например 2channel мелкоборда на клаудфларе лежит, через хосты обходится. Проверяй и результаты сюдысь.

Дебил, это open source

Хотя, какая альтернатива. Если ты знаешь, чем блокировка по DNS отличается от блокировки по DPI, то без труда проверишь вручную. Но, видимо, не знаешь. :-)

Я имел в виду для неподготовленных юзеров, с учётом чтения всех руководств.

Чем ты так занят по вечерам, что не готов пожертвовать парочкой ради личной информационной свободы?

Севастополь мб

14 Кб, 397x267

14 Кб, 397x267Так вот, собственно вопрос, как сделать так, чтобы DNS трафик тоже шифровался и при использовании Shadowsocks на ПК например? Что-то поменять в конфиге SS на сервере? Там у меня стоит 1.1.1.1. Или в роутере как-то подставить это дело?

### Use dnscrypt-proxy2

no-resolv

server=127.0.0.1#65053

Вот такое стоит там в dnsmasq.conf

Когда включа SS, то DNS leak показывает город в котором и находится моя ВПСочка, а когда голый трафик, то показывается город в Германии, сервер гугла. DNScrypt-proxy2 работает на гугловских DNS у меня.

> провайдер не видит

Видит, ip и SNI в заголовках домен.

> dnscrypt

Ставишь без задней мысли его на впс и в /etc/resolv.conf прописываешь nameserver 127.0.0.1

Ват? Я тут недавно, при чём здысь дырочка? Лахта типа? А почему лахта агитирует за OpenVPN и Wireguard?

>Если ты все через сс кидаешь, то выхлопа от днскрипта на ролтере вообще мало.

Не мало. Не все проги умеют слать UDP запросы через socks5 правильно и феллбачат на системный ДНС. А вот shadowsocks-android DNS/UPD forwarding вообще некорректно работает, как мои многичесленные траханья и тесты подтверждают за последнюю неделю.

>>8093

ДНС на роутере? Так в чем проблема, что тебе еще нужно, ты указал там свой адрес роутера как ДНС резолвер в системный настройках (NDIS или resolv conf)? Теперь все будет через dns proxy идти, можешь еще в настройках shadowsocks поставить nameserver твой_днспрокси, если хочешь.

Все, что будет идти мимо системного ДНС (то есть программы, что резолвят сами) - будут делать это через прокси в любом случае (при условии, что настроены использовать оные или у тебя туннелируеться через носки все проксикапом)

неправильно понимаешь, сорм это инструмент активного сбора, приходит к провайдеру товарищ майор, проходит в специально отведенное и опечатанное помещение где стоит аппаратура, и начинает активно снимать трафик определенного абонента

>>8130

Сам траффик постоянно невыгодно "снимать", Выгодно автоматизировать сбор меты и статистики. Куда ходил, как часто, какая часть траффика была неотслеживаемая (впн, прокси), в какое время это наблюдается, постоянно ли, какой выходной сервер и когда. Провести логические точки сопикосновения, сделать твою карту и профиль - это ДОХУИЩА инфы и рычагов на тебя.

>Это не объясняет того, почему перестали блокировать по DNS.

потому что блокировка только по днс неполноценна, новый домен стоит дешевле доллара, если регаться как партнер и скупать оптом - ваще копейки ебаные, любая блокировка по днс обходится созданием сотен зеркал, как это делается с проксибэем и TPB

ты правда настолько тупой что сам этого не можешь понять?

идеально было бы ваще прикрутить мэшин лернинг, обучить нейросеть и пустить паука по сети, с возможностью автозанесения в блэклист по контенту, если уверенность выше определенного порога, и с созданием тикета для живого оператора, если уверенность ниже порога - а эту работу по разгребанию тикетов доверить ебаным пидорам из общества защиты интернета и прочей лахте, но в РФ такого конечно никогда не будет, для этого нужны специалисты и деньги, а у нас все делают для максимального попила

любые блокировки что по днс что по sni обходятся туннелями, блокировки по ip/asn через пердолинг esni дот дох и прочие днскрипты не обходятся

я не знаю нахуй вы в этих тредах срете своим ебучим днс, это говно не позволяет обходить блокировки, мало того, еще и ебля с настройками занимает времени больше чем разворачивание сс

скажи спасибо долбоебу индиго вкидывающему ссылку на тред на говно типа оверсракеров и 4пда

этот уебан видимо решил монетизировать чужой труд, так и еще и нам в тред насрал заодно

заебись, батя грит малаца

я ж говорю, у флары охуенные роутинги и инфраструктура, анон придумавший юзать реверс прокси cdn для туннелирования - самый полезный анон который был в этих трендах не считая меня

таких нету, на самом деле это выглядит сложно, все что тебе надо это просто копипастить из гайда в терминал, для тебя специально в шапке ролик висит

даже самый ориентированный на тупых аутлайн, который как раз "далее далее далее", не позволяет пока работать с опускацией и cf

То, что ты сейчас написал применимо и к блокировка по доменам (т.е. SNI), которые сейчас применяют. А ты думал, почему в выгрузке столько зеркал азино777 и т.п. сайтов? Они их все равно вносят.

Вы видите копию треда, сохраненную 3 марта 2020 года.

Можете попробовать обновить страницу, чтобы увидеть актуальную версию.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.