Вы видите копию треда, сохраненную 20 апреля 2020 года.

Можете попробовать обновить страницу, чтобы увидеть актуальную версию.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.

Прошлые тренды:

01. https://arhivach.ng/thread/302847/

02. https://arhivach.ng/thread/305585/

03. https://arhivach.ng/thread/311743/

04. https://arhivach.ng/thread/313885/

05. https://arhivach.ng/thread/316302/

06. https://arhivach.ng/thread/342518/

07. https://arhivach.ng/thread/343484/

08. https://arhivach.ng/thread/354345/

09. https://arhivach.ng/thread/356677/

10. https://arhivach.ng/thread/357411/

11. https://arhivach.ng/thread/358606/

12. https://arhivach.ng/thread/360685/

13. https://arhivach.ng/thread/360686/

14. https://arhivach.ng/thread/362459/

15. https://arhivach.ng/thread/366070/

16. https://arhivach.ng/thread/370112/

17. https://arhivach.ng/thread/371223/

18. https://arhivach.ng/thread/380172/

19. https://arhivach.ng/thread/393533/

20. https://arhivach.ng/thread/396501/

21. https://arhivach.ng/thread/399784/

22. https://arhivach.ng/thread/417764/

23. https://arhivach.ng/thread/421670/

24. https://arhivach.ng/thread/427032/

25. https://arhivach.ng/thread/429883/

26. https://arhivach.ng/thread/431232/

27. https://arhivach.ng/thread/435971/

28. https://arhivach.ng/thread/436582/

29. https://arhivach.ng/thread/437351/

30. https://arhivach.ng/thread/438521/

31. https://arhivach.ng/thread/440432/

32. https://arhivach.ng/thread/442337/

33. https://arhivach.ng/thread/443043/

34. http://arhivachovtj2jrp.onion/thread/446719/ - через тор

35. https://arhivach.ng/thread/448448/

36. https://arhivach.ng/thread/455565/

37. https://arhivach.ng/thread/468123/

38. https://arhivach.ng/thread/470518/

39. https://arhivach.ng/thread/478710/

40. https://arhivach.ng/thread/483698/

41. https://arhivach.ng/thread/487700/

42. https://arhivach.ng/thread/493945/

43. https://arhivach.ng/thread/500204/

44. https://arhivach.ng/thread/507230/

45. http://arhivachovtj2jrp.onion/thread/510526/ - через тор

46. https://arhivach.ng/thread/514051/

47. https://arhivach.ng/thread/519596/

48. https://arhivach.ng/thread/523322/

49. https://arhivach.ng/thread/530952/

50. https://arhivach.ng/thread/530953/ - нелегитимный с набегом шизиков, сохранен из-за обещания криптославика сожрать свои трусы, если окажется что ДНС в сс-овер-CF идет в туннель

51. https://arhivach.ng/thread/535022/

52. https://arhivach.ng/thread/535587/

Эта шапка на justpaste для переката: https://justpaste.it/60kuj

DISCLAIMER: ХОТИТЕ ГАЙДОВ ПО ВАЕРГАРДУ, ОПЕНВПНУ, ХУЙ ПОЙМИ ЧЕМУ ЕЩЕ СОСНИТЕ ХУЙЦА ПИШИТЕ ИХ САМИ, И НЕ ЗАБУДЬТЕ ПРИНЕСТИ АРГУМЕНТОВ ЧЕМ ВАШЕ ГОВНО ЛУЧШЕ НАШЕГО ГОВНА

ВНИМАНИЕ! УВАГА! WARNING!

Прошлый тред был перекочен долбоебом и неосилятором, тред был засран говном и нелегитимными рекоммендациями в шапке.

Штобы избежать тупых вопросов ФАК переносится на начало шапки.

FAQ:

Почему именно shadowsocks?

1) Быстрее OpenVPN (даже без обфускации и через UDP) и немного быстрее ваергарда

2) с обфускацией которая ставится в 5 ПРОСТЫХ ШАГОВ К СВОБОДЕ™ и выбирается на свой вкус, дает за щеку всем

3) позволяет пускать трафик через сервера CLOUDFLARE используя их охуенные роутинги, и обоссывая все DPI, т.к. трафик к CF детектится просто как трафик браузера

4) позволяет разделять входную и выходную ноды, делая подобие ТОРа для нищих/дабл-трипл ВПН для адекватных

5) риальне кроссплатформенный, есть клиенты для андроид\айос\макось\никсы\шинда

Ответы на распространенные тупые вопросы:

1) это прокси

2) все шифруется, то что оно шлет данные в плейнтексте - деза или тупость каких-то дебилов

3) 80 и особенно 443 порт, как в гайде безопасны для сканов РосПравдНадзора - если начнут банить 443 нам пизда в любом случае

4) чтобы завернуть трафик %хуйня_нейм% в сс нужно ставить или сс-тап (оно делает виртуальный сетевой интерфейс и заворачивает туда весь трафик) https://www.sockscap64.com/sstap-enjoy-gaming-enjoy-sstap/ или proxycap или сокскап64 (но лучше проксикап)

4.1) МОЖНО ЗАВЕРНУТЬ ВЕСЬ ТРАФИК ЧЕРЕЗ BADVPN-TUN2SOCKS - гайды будут когда-нибудь потом или сам напиши

4.2) МОЖНО ЗАВЕРНУТЬ ВЕСЬ ТРАФИК ЧЕРЕЗ OUTLINE-VPN КЛИЕНТ - засунув в него конфиг из сс-клиента (через опции типа share) но это не работает с обфускацией, для работы аутлайна с ПТ надо pierdolitsa

5) нормально настроеный ss умеет в udp а значит торренты будут работать нормально

6) С ШЭДОУСОКС ДАЖЕ С ОБФУСКАТОРАМИ И TCP-ONLY ВСЕ ДНС-ЗАПРОСЫ ИДУТ ЧЕРЕЗ ТУННЕЛЬ, ВАШИ ДНСКРИПТЫ И ПРОЧЕЕ ДНС-ГОВНО НИНОЖНО

Немного важной инфы из прошлых трендов:

Клок-2 перестал использовать механизм tls 1.2 restore session для спуфа хостов, вместо этого он прост шлет на 80ый порт пакеты, если работает в режиме cdn, в режиме "шэдоусокс" он вообще не спуфает хедеры

Если у вас на сервачках стоит клоак-1, сидите на нем и не ставьте клоак-2, это бесполезная хуйня (по сравнению с тем же в2рей-плагином)

По-поводу "критической уязвимости крипто" можете не переживать, потому что крипто в клоке нас не сильно интересует, а интересует нас обфускация. Потому что один хуй весь ваш трафик будет полноценно шифрован СС, у которого проблем с крипто нет.

ДЛЯ САМЫХ ДОМОХОЗЯИСТЫХ ДОМОХОЗЯЕК УРОВНЯ /b/ РЕКОМЕНДУЕТСЯ ИСПОЛЬЗОВАТЬ OUTLINEVPN

outline это просто набор гуев и оберток для ss, кроме серверной части, которую они перепердолили сами, код открыт

клиентская часть, по крайней мере для шинды, это бинарник ss-local из shadowsocks-libev как клиент и badvpn-tun2socks как заворачиватель всего трафика в виртуальный адаптер от openvpn

голый СС, а значит и аутлайн, теперь детектится и блочится GFW, что в принципе было давно ожидаемо, теперь только обфускация, только хардкор

ссылка на исследование блокировок GFW: https://gfw.report/blog/gfw_shadowsocks/

ссылка на исследование производительности проксей, впн и обфускаторов: https://habr.com/ru/post/479146/

SS > WIREGUARD > SSH > tunsafe > outlineVPN > strongswan > OVPN-UDP > OVPN-TCP > SSR > говно > моча > > SOFTETHER

Гайды:

https://medium.com/p/1d173b3d5513 - САМЫЙ СВЕЖИЙ ГАЙД ПО СС+РАЗНЫМ ОБФУСКАТОРАМ В СТЕНДЭЛОН РЕЖИМАХ

https://medium.com/@f.gzhechko/ss-cloak-v2-8e3ae0c07d9c - установка обфускатора cloak v.2xx

https://justpaste.it/4tjdx - простой и понятный гайд по сс+обфс на убунту 18.04

https://medium.com/p/b18747d12a4f - настройка v2ray в режиме вебсокет+http

http://telegra.ph/shadowsocks-over-cloudflare-05-17 - гайд по shadowsocks-over-cloudflare для дебилов, с картинками

https://pastebin.com/CpKBhNC3 - настройка nginx перед cc для параллельной работы вебсайта с v2ray-over-tls-cf с легитимным сертификатом let's encrypt, чтобы не забрали домен

https://medium.com/@f.gzhechko/nginx-traffic-redirect-dd51f7aacbda - перенаправляем не-СС трафик с nginx на чужой работающий сайт в процессе публикации

https://pastebin.com/PhZsrnZ6 - тоже гайд по настройке вебсервера перед ss+v2ray+cf но на 80ом порту в режиме http-websocket (для тех кто не хочет симпл-обфс)

https://justpaste.it/53cvr - просто сс без обфс и прочего - актуально для впс с опенВЗ виртуализацией

https://justpaste.it/5wl00 - установка\настройка симпл-обфс - устарело, если у тебя опенВЗ ставь сс по гайду выше и потом ставь v2ray по гайду еще выше

https://justpaste.it/5rvf4 - настройка дабл-сс и лоадбеленс между разными входными нодами - все еще актуально

чьи-то оптимизации и пердолинг:

https://medium.com/p/b8938a61d38/ - 3 ПЕРДОЛИНГА В 1 ГАЙДЕ: TCP-BBR, ДОСТУП К СС ТОЛЬКО ЧЕРЕЗ CF, НАЕБ ДАБЛПИНГА

https://justpaste.it/3mm70 - пердолинг сетевого стека и tcp bbr - подходит для kvm\xen\vmware, уже есть в гайде выше

https://justpaste.it/3rmf0 - оригинальный гайд антоши, аналог дабл-сс через сервера cloudflare в качестве входных нод

- пердолинг iptables для cc-овер-CF, делает ваш 80ый порт на выходной ноде "невидимым" не совсем для всех кроме клаудфлер, убирает детект "веб-прокси" для особо анально-повернутых даунов.

https://justpaste.it/1d9l1 - какой-то гайд по прайвокси, возможно для удаления рекламы

https://pastebin.com/MPJAMxCJ - тоже хуй пойми что за гайд, судя по всему для разделения трафика в разные туннели\прокси\ТОР в зависимости от назначения

https://pastebin.com/ph1HT9FX - какой-то гайд по прайвокси и пердолингу на шинуксе для торификациии и проксификации по спискам хуйня, нинужон, не проверялось

https://github.com/teddysun/shadowsocks_install - очень простой шкрепт по автоустановке сс и хапрокси, все инструкции на кетайском, пощу в ОПпосте чтобы не обвиняли в предвзятости

https://github.com/StreisandEffect/streisand - комплексное решение по преодолению цензуры - с кучей нинужон-тир сервисов, не подходит для самостоятельного разворачивания домохозяйками; подходит для того, чтобы развернуть на своей ВПС и потом линковать своей мамке-бабке-тете сраке. КРАЙНЕ ЖЕЛАТЕЛЬНО ОТКЛЮЧАТЬ НЕНУЖНЫЕ СЕРВИСЫ И КРАЙНЕ ЖЕЛАТЕЛЬНО МЕНЯТЬ ПОРТЫ В СЛУЧАЕ СОВПАДЕНИЯ С ДЕФОЛТНЫМИ, разворачиваемый обфс-прокси бридж для ТОРА может не работать\отвалиться из-за пердолинга в последних версиях обфс4прокси.

Зачем мне ваши эти вот все обфс\сс\софтэзер, я себе накачу операвпн или куплю нордвпн и нормас?

1) провайдеры детектят и тротлят впн\нераспознаный трафик:

ЙОПТА ТРОТТЛИТ СС БЕЗ ОБФС (ВЕРОЯТНО ПРОСТО ПОТОМУ ЧТО НЕ МОЖЕТ ОПРЕДЕЛИТЬ ЧЕ ЭТО ЗА ТРАФФИК)

НЕКОТОРЫЕ ПРОВАЙДЕРЫ ТРОТТЛЯТ ОПЕНВПН

2) провайдеры впн идут на поводу у роскомнадзора

3) провайдеры впн ограничивают трафик\количество устройств и как правило используют или стоковый опенвпн или немного модифицированный

>и программа для раздачи вай фай с ноутбука (интернет уже через вай фай)

У тебя один вифи адаптер, или джва?

Если один, то скорее всего ты соснешь, практически 100% соснешь на шинде

В никсе можно создать виртуальные интерфейсы, но я не уверен что виртуальный адаптер можно будет включить в режиме AP, а второй виртуальный в режиме клиента

Честно - практически всегда лучше ставить ВПН\проксю на конечное устройство

Короче, если у тебя два адаптера, я бы поставил в виртуалочку шинукс, накатывал там хостАПД

Если у тебя например вмварь будет в качестве виртуалки, можно в настройках сетевых интерфейсов виртуалки выбрать бридж в твой виртуальный адаптер, созданный tunsafe/wireguard

Таким образом, на хосте ставишь ваергард, и с него же подключаешься к ВПН, потом в виртуалочке поднимаешь хостАПД с второго адаптера который проброшен в виртуалку, и сам гипервизор будет роутить приходящий на АР от хостапд трафик в туннель ваергарда

И на всякий случай, не задавай серьезные вопросы под конец тренда, его скоро смоет, и ты можешь ответы не увидеть

Рекомендую не слушать дебильные советы уровня "поставь операвпн или антизапрет" и прочие хуйни про eSNI

Если вам достаточно накатить антизапрет, то собственно в анальной цензуры обхода тренде вам делать нехуй, не тратьте свое время и нервы, тренд не для вас, ступайте в /b/ траллить лалок

Да весь ваш тред это сплошной тралинг лалок. Нахуя обходить запреты? Чтобы прон с рутрекера качать? Долбоёбы блять.

В РКН сидят умные люди и если принято решение что-либо заблокировать, то для вашей же пользы. Не надо ничего обходить, а уж тем более этими вашими шадоусоксами с обфускаторами и клаудой. На крайний случай, если уж так хочется пофапать юзайте антизапрет.

Слишком толсто

https://nordvpn.com/ru/

лооооооооооооооооооол опять гниль перекатила

1. Проще всего поставить расширение для браузера Frigate. Иногда может работать нестабильно, но позволяет добавлять свои адреса и смену текущего прокси.

2. Антизапрет. Ищется по запросу в гугле. Расширение+сервис. Не позволяет добавлять свои адреса, работает стабильно. Есть мнение, что собирает пользовательские данные (не подтверждено).

3. Тор. Наиболее эффективен и безопасен, но некоторые сайты могут его блокировать. Инструкцию по настройке и использованию с помощью дополнительной программы (Vidalia) можно найти в интернете.

4. Комбинация из 2 и 3 пунктов с помощью прокси свитчера (расширение для браузера, например SwitchyOmega). Пока самый лучший и надежный способ. Подбираете работающий вариант (тор либо Антизапрет) для отдельных сайтов, прокси переключается автоматически.

5. Различные пердолинги для мамкиных террористов представлены ниже.

Также можно поставить любое альтернативное расширение для браузера, коих много, либо воспользоваться встроенным сервисом vpn в браузере (например в Опере).

Для телефонов:

Puffin Browser.

> Для телефонов:

> Puffin Browser.

Calyx VPN (Free VPN Service offered by The Calyx Institute) - https://f-droid.org/app/org.calyxinstitute.vpn

Riseup VPN (Secure VPN powered by Bitmask) - https://f-droid.org/app/se.leap.riseupvpn

Orbot Прокси в комплекте с Tor (OrbotПрокси в комплекте с TorOrbotПрокси в комплекте с Tor) - https://f-droid.org/app/org.torproject.android

https://github.com/lparam/xSocks

Riseup - Париж, Франция

http://ttk.speedtestcustom.com/result/ced65e70-5b53-11ea-8f8e-39b79dc3e29b

Calyx - Нью-Йорк, США

http://ttk.speedtestcustom.com/result/24c59350-5b54-11ea-8c1a-0798d322564a

36 Кб, 1000x420

36 Кб, 1000x420Пуффин, россия

Иди нахуй отсюда со своими антизапретами, тебе сколько раз повторить надо: это тред АНАЛЬНОЙ ЦЕНЗУРЫ ОБХОДА. Что подразумевает не только блокировки, но и полит. цензуру. Вся та хуйня что ты скинул на раз два может скинуть майору твой айпи, и вот ты уже на бутылке сидишь, ибо что-то неугодное написал. То что ты неосилятор и не можешь собственный сервак поднять — это только твои проблемы, вали в треды неосиляторов.

Ты правда хочешь, чтобы я тебе пояснил, почему ты неправ? Вроде написал без ошибок, может сам дойдешь? Давай ка блядь не пиши хуйню, и тякал бы ты подальше, пока я добрый.

Ну попробуй поясни за свою неосиляторскую хуйню.

>пока я добрый

во 1) хуле ты мне сделаешь, вовторых пошёл нахуй, в третьих что ты мне сделаешь, я в другом городе, за мат извени

Ты вот ты и обделался.

> Вся та хуйня что ты скинул на раз два может скинуть майору твой айпи, и вот ты уже на бутылке сидишь, ибо что-то неугодное написал.

А вот если с IP европейским посрать про пидоров или мигрантов, то сидеть уже будешь на евробутылке, но это конечно же другое

inb4: +15

>про пидоров или мигрантов

Смотря на каком языке и на каком сайте. Если на русском, то априори нихуя не будет. Если на английском, то тоже вряд ли что-то будет, и уж тем более бутылка (наши тебя им не выдадут, ты ещё не все налоги уплотил). Максимум хостер твой аккаунт и сервер удалит.

На Ростелекоме и домсру заблокирован. Но я об этом узнал когда goodbyedpi отключил, который поставил несколько лет назад и благополучно забыл об этом.

Их тоже недавно купил один из трех конгломератов. На эту тему побугуртил лайнус в своем видосе, и оттуда я и узнал эту замечательную инфу о том, что ВСЕ ВСЕ ВСЕ коммерческие впн в мире принадлежат очень небольшой группе людей

Держи, раз ты сам ни на что неспособный уебан и рукожоп, создал для тебя твой личный уебищный тренд - https://2ch.hk/s/res/2743472.html (

Обсуждайте свои нордВПН пожалуйста там

Всё, заработала блокировка. Я спокоен.

Все хуйня, Миша, давай по новой!

Я знаю, я не тот анон

>что ВСЕ ВСЕ ВСЕ коммерческие впн в мире принадлежат очень небольшой группе людей

Разрывающие пруфы фстудию или съебал пиздабол

Но ведь eSNI действительно достаточно, шизик, другое дело в том, что опцию поддерживает 1.5 сайта.

+15

Айпи сайт тоже меняет.

7 Кб, 492x130

7 Кб, 492x130Ваня криптошиз... залогинься.

Мне вот одно не понятно. Пердолики же настоящие? Не может же быть, что все в этом треде - из лахты? И как так может быть, что все они - мрази, которые потворствуют лахте, общаются только с шарящими и не могут ответить ни на один обычный вопрос? Они сидят в треде "обхода блокировок" и обсуждают какую-то криптошизу. Когда лахта начинает зверствовать, они либо ей подпездывают, либо просто молчат. Был бы хоть один нормальный человек - он бы сказал что-нибудь, типа: "Сорян, мы заебались с ними бороться", ну или что-то такое. Ну и игрорировать вопросы анонов, которые просто пытаются разобраться что к чему - это совсем кончами надо быть. Когда вылезает такая гниль как этот например: >>2742576 →, все игнорируют, как будто так и надо. И сами лахтовики, что они задумали? Какая польза у них от этого треда? У меня отобрали пасскод за пикрил, хотя там вроде ничего особенно нет. Сейчас же - в шапке реальные способы обхода блокировок, лахта упоминается и обоссывается еще больше. Но забанить они меня не могут, ничего не трут. Неужели у них есть доступ только к пасскодам? И могут ли они быть настолько умны, чтобы так менять тактику? Есть ли у них вообще тактика? Если допустить что все пердолики итт - лахтовики, тогда в принципе понятно, что происходит, но что-то сомнительно. В общем сложна, нихуя не понятно. Что думаешь, анон?

Ты слишком много думаешь, я вот сегодна обошёл блокировку накачал себе музыки сижу слушаю.

Я тоже. Но представь, у тебя сейчас - хуякс - и пропадет пасскод. (Ты ничего не сдалал.) Что ты будешь делать? Напишешь в /д? На почту модерам? Абу? Не получишь ответа - дальше что? Смиришься и купишь еще один пасскод, пока процедура не повторится? Смиришься и будешь сидеть как мышка без пасскода? Я решил сделать единственное, что, по-моему, остается сделать. Бороться до конца.

>>43799

Что? Нет.

Не знаю. Но борюсь за свободу и правду. Без пасскода лучше, я считаю. Вообще, чем меньше здесь постишь - тем лучше.

Больше того тред бессмысленен. Никто так и не ответил, зачем обходить блокировку. Бороться тут не за что.

Чее?

>>2742583 →

Игнорьте нахуй его, ему треда 3-4 пытались помочь, он всё так же вертит жопой что на его вопросы не отвечают и никому в треде не помогают (а пердолики типо общаются только сами с собой). Пример тому прошлый тред. Он ровно такой же пост высрал, ему пытался помочь один анон, а после ещё подтвердил другой, что вопросы свои он так и не задаст и будет дальше тролить тупостью что его и всех в треде игнорят, хотя в предыдущем треде сразу после его поста отвечали другим анонам, а этот так и вертел жопой пытаясь поднять оффтоп темы вроде пасскодов, срачей и прочего что не имеет отношения к треду.

В смысле сам аккаунт сделать не фриноме.

Сайт хостится в России потому что. Нахуй ты их сертификат в исключения добавил?

это лостфильм?

>Нахуй ты их сертификат

ну мне же надо было посмотреть, что там за заглушка выплезет, сбросить недолго

>Сайт хостится в России потому что

ну и что, причем тут американский впс-хостер? сервак находится в лос анжелесе или российская цензура и туда дотянулась? мой интернет-провайдер к мтс не имеет отношения

я не знаю технических подробностей, но думаю что-то подобное

>В настоящий момент, в РФ DPI устанавливают и у конечных провайдеров, и на каналах транзитного трафика

153 Кб, 790x246

153 Кб, 790x246> лостфильм

Ростелеком похоже суёт рекламу в http трафик. Не обращал как-то раньше внимания.

Меня больше удивило что такая хуйня вообще происходит. Раньше такое вирусом считали, а тут провайдер хуярит.

В пахомии еще и не такое еще можно, никто ведь не остановит. Недавно пепеехал что ле?

uBlock эту дрянь не пропускает хоть? Мне то срать, а родителям на лаптопы ss не стану разворачивать.

Пропускает, но у меня дефолтные фильтры. Да и хттп всё же редкостью становится.

> все это должен обрубать

Ну у меня вот в списке доменов зеленым отметило, но самих баннеров не видел. Дальше там похоже дергается ads.mail.ru и оно уже режется.

ну а что мне трасировка даст, что в промежутке между моей впской и лостфильмом мтсовские маршрутизаторы, вставляющие свои заглушки. я и так это знаю

очевидно что да

для самых конченых я убил целый вечер на то, чтобы видеогайд сделать, и все равно находятся уебаны, которые не шмогли

Там совсем другая, но очень смешная история.

В течение десятков лет топовые организации и первые лица многих стран покупали крипторешения у швейцарской компании, продающей проприетарные решения крипто и киберсека вообще.

А потом ВНЕЗАПНО оказалось, что швейцарской компанией рулит ЦРУ, и без задней мысли получает доступ к защищенному трафику, потому что сами же его и защищали.

Я вроде приносил новость эту тренда два назад.

У фринома какая-то цикличность в работе, в какие-то промежутки времени все работает, в другие - нихуя не работает

можешь попробовать регать в разные дни недели или месяца

А вообще можешь без задней мысли купить самый дешевый домен за доллар на год, по левым данным

>Тред обоссывания пахомии и неосиляторых пидорах.

>+15

Не на той доске пытаешься в перефорс, быдло.

Прости, что, быдло? Какой перефорс? Там гниль подписалась под словами лахтогнили, ей за это 15 копеек. В чем проблема?

ns1.digitalocean.com

ns2.digitalocean.com

ns3.digitalocean.com

Причем тут Гугл? После восьмерок флара, затем адргуард, а затем и все паблик ДНСы. Вот и все.

Похуй на них, они все логи собирают.

Может и пронесёт

Где-то читал, что можно mtproto-proxy через nginx пускать, но у меня не получилось так.

Я подумал, что с fake tls режимом получится, но то видимо не https всё равно, а только маскируется под него

65 Кб, 1199x587

65 Кб, 1199x587В письме, присланном с почтового адреса

Ранее ФСБ и Роскомнадзор торжественно сообщали о блокировке нескольких популярных почтовых сервисов, которые использовались для рассылки сообщений о минировании. Как видно, мера не помогла, а инструментов для ложных сообщений у злоумышленников масса.

https://www.nag.ru/news/newsline/106406/v-peterburge-zaminirovali-zdanie-roskomnadzora.html

помню когда вся эта шумиха с телеграмм началась ркн заблокировал до, а у кде там что-то было и перестал работать в россии их сервис с темами

Сначала идиоты играют в борцунов с рыжымом, а потом удивляются, защо им очко порвали на 19 лет строгача.

И такое никак не законтрить.

Только отменить принятие сообщений о минировании через емейл. Но не в Украине, не в России не понимают что нужно так сделать и уже какой год в пизду куча денег уходит на это вызовы.

Блокируют не за сам факт емейла, а за то что не сотрудничают и не выдают какие-нибудь данные (это в теории). На деле большинство заблокированных сервисов говорят что никаких запросов не получали.

Я бы послушал, о чём будешь петь ты, когда тебя попкой на бутылочку навернут.

inb4: Ты не из РФ капчуешь. Большинство российских кокозиционеров лицемерно не продолжают за пределами РФ беспредельничать, твёрдо зная, что там их моментально ждёт «бутылка—депортация—бытылка2», а те особо одарённые честно ебанутые, которые продолжают, эту самую нехитрую комбинаху получают. Такие дела.

Никого не ждёт депортация. Уезжают и продолжают срать на режим, всё правильно.

>твёрдо зная, что там их моментально ждёт «бутылка—депортация—бытылка2», а те особо одарённые честно ебанутые, которые продолжают, эту самую нехитрую комбинаху получают. Такие дела.

Ни одного случая не было, поэтому ты жиденько обосрался и ни привел ни одного.

Глупая вата, тупая

не стал мудиться с этим фриномом. купил за 70 рублей домен .club (обошелся примерно в 1.5 бакса за первый год, 11 баксов за последующие, но продлевать я его конечно же не буду)

мимомажор

У меня Снап, мне пох

Так он в штате «Радио сволота» против России, русских и конкретных фамилий в кремле борцует. Попробовал бы как Павленский, против той же системы (но местного варианта) также борцевать — познакомился бы с бутылочкой.

Тот же Ассанж, попал, когда в Эквадоре в результате демократических выборов из двух и более кандидатов пришёл к власти дядька, у которого на Ассанжа зуб был — так Ассанж пикнуть не успел, как резиновая дубинка английской полиции со свистом вошла ему в попу.

>>44455

Ну, так! Совершенно симметрично. Ничего нового.

> Ранее ФСБ и Роскомнадзор торжественно сообщали о блокировке нескольких популярных почтовых сервисов

>поставить dns.adguard.com

Нет конечно, убрать гадость. Оно же подзалупино.

От рекламы лучше найти pihole public у иностранных господ или самому поднять на сервере.

1) справляется ли такой сетап с задачей спрятать метаданные трафика от того же интернет провайдера?

2) если я серфю инет через браузер нужно ли блокать весь хттп трафик через тот же аддон, или проблем с митм не должно быть?

3) ну и какого хуя разные интернет сервисы палки в ставляют палки в колёса моему серваку? - Например твиттер вообще не отдаёт инфу айпишникам авса. Причём я пробовал разные страны Европы. Благо ниттер есть. Стоит ли в таком случае поменять впс сервис, если да, то что посоветуете? Только не до.

> справляется ли такой сетап с задачей спрятать метаданные трафика от того же интернет провайдера?

wg же аналог openvpn, а у него другие задачи. ставь ss, он прям в репах есть у убунту

>если я серфю инет через браузер нужно ли блокать весь хттп трафик через тот же аддон, или проблем с митм не должно быть?

HTTPS Everywhere или какой-нибудь dnscrypt-proxy поставь

>в ставляют палки в колёса моему серваку

мне кажется, что на амазон в ввиду его дешевизны на первый год хостятся все кому не лень, в том числе всякие злоумышленники. поэтому многие сервисы блочат амазоновские ip. в предыдущих тредах давали совет по поиску, идешь на лоуэндток в офферс и ждешь мегадешевых предложений

это не борцуны с режимом, у этих людей судя по всему чинуши отжали бизнес и бабки увели

они конечно идиоты (вести айти-бизнес в РФ может только идиот)

>Благо ниттер есть

А чем он тебе поможет если ты поставишь его на AWS? Запросы то все-равно с того же IP будут. Или ты его локально поставил, на домашнюю тачку? Тогда смысл?

Второй пик хуета, в трафике WG нет твоего ИП или SNI или вообще какой-либо меты. А IP где стоит сервер WG и так виден ISP ибо он же осуществляет роутинг ретард

44 Кб, 792x628

44 Кб, 792x628>справляется ли такой сетап с задачей спрятать метаданные трафика от того же интернет провайдера?

нет

>если я серфю инет через браузер нужно ли блокать весь хттп трафик через тот же аддон, или проблем с митм не должно быть?

не должно быть, точка возможного сбора может переместиться просто, но по большому счету гейропейскому трехбуквенному агенству ты не сдался, да и с нашей гэбней они не сильно прям сотрудничают

если ты про карлика плохо писать будешь, ничего не будет, если у тебя там онлайн-бизнес по продаже юных писечек - могут и найти тогда

Ты тупой блядь? Ты тупой блядь. Ваергард детектится без задней мысли даже ваершарком. При чем тут IP или SNI, это анальной цензуры тренд, к обходу анальной цензуры и цензуры вообще ваергард не относится никаким боком, этот инструмент создан жителем свободной страны для других жителей свободных стран.

а как же тор?

> wg же аналог openvpn, а у него другие задачи. ставь ss, он прям в репах есть у убунту

Каким образом провайдер видит мой трафик через вайргвард?

>HTTPS Everywhere или какой-нибудь dnscrypt-proxy поставь

Каким образом можно провести митм трафика который я пустил через вайргвард?

>>44719

Хз о чем ты подумал, я просто в браузере все урлы твиттера редирекчу на https://nitter.net/

>>44726

> нет

Почему? Мне пофиг если провайдер будет знать что я впн юзаю

>не должно быть, точка возможного сбора может переместиться просто

Ну в этом и была задача. На власти мне пох, криминалом тоже не занимаюсь, вероятность что кто-то будет смотреть логи авса равны нулю.

>Хз о чем ты подумал, я просто в браузере все урлы твиттера редирекчу на

Локальный фид (/home, фщллщв-лист) тебе не отредиректить, для этого нужно ставить ниттер на сво сервер

>Каким образом провайдер видит мой трафик через вайргвард?

не видит, там все шифруется. он просто детектится и в случае блокировок будет отсекаться в отличии от ss с плагинами, который может маскироваться и запутывать dpi. ну и кто-то выкладывал графики о производительности и скорости и типо ss рулит

>Каким образом можно провести митм трафика который я пустил через вайргвард?

никаким

В плане конкретно обхода цензуры ss действительно будет лучше, т.к. он для этого создавался — для обхода китайского фаервола будучи неотличимым от https. Но не надо скидывать варегард со счетов. Т.к. в России udp пока не блочится, то вполне можно использовать WireGuard, тем более что он является ВПН-ом, а потому шифрует трафик (чего носки не делают, они лишь маскируют его). При этом никто не мешает поднять на сервере и то и то, на случай если подозрительный UDP начнут блочить.

>(чего носки не делают, они лишь маскируют его).

Тупой давен:

https://shadowsocks.org/en/spec/Protocol.html

что это?

6 Кб, 221x200

6 Кб, 221x200Откуда там челиксы контролирующие ноды взялись, лол? Даже если они там и нюхают, то данные все равно не сопоставить.

> Но не надо скидывать варегард со счетов.

Надо

Задача блокировки wireguard решается без задней мысли. Просто такой задачи не стоит (пока, а че там будет завтра только карлик знает).

Мы тут стараемся решать проблемы техническим путем, а не "работает да и похуй", потому что работает да и похуй - это вам в хуевой цензуры обхода тренд, вместе с антизапретами и прочей залупой

>потому шифрует трафик (чего носки не делают, они лишь маскируют его)

пиздец, уебывай просто. дегенерата кусок блядь, а тебе еще на полном серьезе отвечал ведь, думал ты нормальный человек

специально для таких уебанов ведь вынесли в faq в шапке ответы на тупые вопросы пункт #2

SS не маскирует трафик под tls, это делает плагин v2ray-plugin, который представляет собой отдельную прогу, которая просто умеет работать через sip3 вместе с SS напрямую забирая параметры для своей работы у SS

>Каким образом провайдер видит мой трафик через вайргвард?

Провайдер твой трафик и так особо не видит. У провайдера вообще мало к чему доступ есть, вопреки расхожему мнению.

>У провайдера вообще мало к чему доступ есть, вопреки расхожему мнению.

Что за хуйню ты несешь?

7 Кб, 460x140

7 Кб, 460x140> У провайдера вообще мало к чему доступ есть

"Да у хирурга, что сейчас делает операцию на твоум мозгу вообще мало к чему доступ есть, не боись!"

НЕТ ДОСТУПА К https://www.cloudflarestatus.com/incidents/vxjgtxqyncqw

земля пухом

40 Кб, 484x600

40 Кб, 484x600>вы сидите тут, как бы боретесь с режимом, где-то там планируете свои террористические акты

Сейчас бы в клирнете на майлаче все это обсуждать, лол. На хуй иди со своим посскодом. А лучше сразу в /д.

125 Кб, 1080x2280

125 Кб, 1080x2280Уже года как два хожу через ss-v2ray+http-cf. Скуки ради хочу попробовать v2ray+tls через все ту же клауду. Имеет ли смысл? Какие очевидные профиты по сравнению с http опускацией?

>>45539

Здесь немножко другое обсуждают, ты разделами ошибся. Съеби нахуй.

мимо из первого тренда

Ну на тилибон оно делает впн, притом выборочно по приложениям. А на пк впн не очень удобен по мне. Один браузер - напрямую, к платёжным системам и т.п.

Один - под нормальные штуки. Если что-то надо через проксифаер хуярь.

91 Кб, 1030x494

91 Кб, 1030x494> "access": "/var/log/v2ray.log",

> "error": "/var/log/v2ray.err",

> "loglevel": "none",

Но все-равно получаю пикрил.

>Вот вы сидите тут, как бы боретесь с режимом

Но я наоборот пидорах унижаю и рад что режим скотоублюдии щемит славщит.

Просто ты неизлечимый куколд, вот и проецируешь свою болезнь на весь тред.

Как же у тебя насрано в голове...

очевидно собрать без логирования (если нельзя настроить). а в журналы системди попадает все что отправляется в syslog, как бэ совместимость.

> очевидно собрать без логирования (если нельзя настроить).

Мдэ. Буду колупать. Неужели у всех так же и всем похуй?

> конечно. логи же не в голову тебе транслируются

Тот же апач и кучу других сервисов на порядки меньше срут в жорналктл. А этот на каждое соединение нахуя-то пишет лог.

Там же вроде перехват stdin/stderr в большинстве случаев просто делается и всё.

лол, у меня раньше был ростелеком и горя не знал, а теперь любой школьник-мочератор в 4-ех дневный накаут может отправить

Сделай паузу и поразмысли над сложившейся ситуацией.

Твоя проблема не в том, что ты не можешь постить, а в том, что твоя жизнь настолько жалкая что бан на говноброде для тебя трагедия из-за которой ты спать не можешь.

35 Кб, 900x450

35 Кб, 900x450>вайпы

в некоторых случаях хороши и действенны, как разновидность протеста. те же вайпы были просто хулиганством. кстати вайпы танцулько тредов в твоем видео как раз были протестными после них танцулькодаунов переселили в /fag, но они опять в /b протекают

Рандом. Вдсина была без бана.

Можешь это чекнуть... Нет не можешь, хуйло удалило пост со списком впс.

Тут весь тред реклама, но её не трогают. Сучонок просто испугался, что люди увидят дешёвые впс и возьмут их себе.

У меня тоже не сохранилось, это не я кидал.

Шизло, ты уже месяц ноешь или больше про пасскод этот. Тебе не похуй? Заебал блять.

>Annual billing

спасибо. почти везде этот ужас, что же они на месячные дешевые тарифы такие жадные

мдя, по ссылкам переходишь либо распродано, либо совсем другие цены у самого впс-прова в отличие от поисковика

Да, помню пчел сидел и цп на постмонтаже замазывал, потому что срались, что на бутылку посадят.

>Имеет ли смысл?

не особо

>Какие очевидные профиты по сравнению с http опускацией?

мы не знаем как именно будут блокировать и что именно

логично, что http трафик не будут пускать через йоба-DPI с анализом, потому что http трафик можно просматривать насквозь на тему интересного (с точки зрения майора)

так что чисто теоретически, смысла нет

НО ты же понимаешь в какой стране живем, и запретить могут что угодно, так что лучше иметь все варианты обфускации

Я бы как минимум накатил где-то хттп-обфускацию без CF чтобы подменять домены на "белые" типа кремлин.сру (или госуслуги, учитывая тупы инициативы бесплатного тырнета к этим ресурсам) и еще клоакv1 с такой же подменой хоста

11 Кб, 906x98

11 Кб, 906x98шапка не читай

@

в треди отвичай

к аутлайну можно припердолить обфускацию, но это требует некоторой степени рукастости

К слову говоря, у ригатрапа наверное неплохое портфолио прожектов должно быть к моменту окончания его говновузика

Хотя конечно показывать хрюшке как пример кода вайпалку харкача наверное то еще удовольствие, я бы хотел посмотреть запись такого интервью лул

А зачем? Смысла нет особо.

Ну и зачем же тебя видно, хуйня?

Инфа сотка?

Он чмо обычное терпильное, которое хуесосил путина, но из страны зассал съебать

Да, сливает, конечно, в твоих маняфантазиях.

Второй раз тебя спрашиваю - я тебе выдам домен закрытый фларой, ты айпишник моего ВПС мне скажешь?

44 Кб, 728x333

44 Кб, 728x333>а когда ты завернул в HTTP(s) приоритет поднялся до нормального.

Завернул тебе за щеку, идиот

"Приоритет" и qos не влияет на RTT

Причем тут QoS, ретард?

Я про приоритизацию трафика сос тороны провайдера посредством DPI.

Проходи школьный курс, прежде чем тут постить: https://habr.com/ru/post/111054/

Не спрашивал. Ну, скорее всего пока навыков мало, опыт набирает.

Анон, помоги настроить ВПН на микротике. Там все на английском, Вики тоже на английском, a его не знаю. Общался со службой поддержки впн, они не в курсах, как его настроить

А что, тебе НЕПРИЯТНО?

гугли гайд на русском для своей модели

или

гугли на английском с гугл переводчиком

или

пригласи того кто знает. можно и удаленно за денюшку настроить

что это?

Пиздец, теперь 3 треда по степени сложности:

1) Антизапреты и прочая поебень для домохозяек, тупо шобы на рутрекер зайти

2) Обычный сс и куча срача, из-за которого появились ещё 2 треда

3) Сс с опускацией, походами через гнилую флару (ip кому-то кроме анб может и не сольёт, но в целом говна кусок, пытающийся откусить огромную часть рынка данных в интернете (успешно) — иметь с ней что-то общее - себя не уважать), поднятие впн и прочее, что половина треда не может осилить и поэтому говорит "нинужна"

Сука, ну почему нормально то нельзя? Вполне можно было шапку этого треда поправить, разделив на секции по сложности, и всё обсуждать тут. Не шаришь в чём-то — не отвечай на это (либо будь готов принять кучу членов в жопу). Нахуй не надо растекаться на 3 треда, надо просто игнорить долбоёбов.

зачем некоторые хостеры спрашивают при создании и покупке vps ns1 ns2 записи? (это ведь вроде записи для сайта и хоть написано будто покупаешь vps такое чувство будто покупаешь лишь хостер для сайта) или можно просто забить и не заполнять, разницы нет?

>хттп-обфускацию без CF чтобы подменять домены на "белые" типа кремлин.сру (или госуслуги, учитывая тупы инициативы бесплатного тырнета к этим ресурсам) и еще клоакv1 с такой же подменой хоста

клокv1 всё ещё можно поставить? он с введением v2 не выпилил/изменил первый?

а можно как-то накатить хттпс-обфс. для подобной подмены доменов, чтобы тарифы на которых есть бесплатный доступ к "ресурснеймсайт" абузить?

и vps будет работать из под указанных днс при регистрации в этих записях? Если да, то можно будет в случае чего заменить их другими?

PTR-запись служит для обратного запроса домена по IP

У меня был дир300

17 Кб, 1039x149

17 Кб, 1039x149>Я про приоритизацию трафика сос тороны провайдера посредством DPI.

Долбоебина, это не влияет на RTT, и это называется qos

QoS и DPI ничего общего не имеют, технология первого была известна еще в 90ые и давно устарела.

Съеби в детский сад

>Нахуй не надо растекаться на 3 треда, надо просто игнорить долбоёбов

Ты правда хочешь слушать хуйню уровня "а нахуй тебе обходить запреты" или "поставь антизапрет"? Нахуй вообще создавать тред, чтобы писать "поставь антизапрет" или "поставь тор"?

>Обычный сс и куча срача, из-за которого появились ещё 2 треда

>Сс с опускацией

Тред всегда был про обфускацию, потому что обфускация это неотъемлемая часть обхода анальной цензуры. Можешь без задней мысли открыть первые треды на архиваче и посмотреть гайды - они были про конпеляцию обфс и пердолинги с ручной настройкой

Ты долбоеб и не понимаешь о чем говоришь, QoS это приоритезация трафика, DPI это определение трафика, ты тупой просто блядь

Видит только сам сайт и все. Конкретно то что я сижу в /s/шизотреде он не видит.

>"а нахуй тебе обходить запреты" или "поставь антизапрет"?

Если бы их игнорили, они бы так часто и не писали

>Тред всегда был

А теперь это тред-противостояние неосиляторов, лахты и пердоликов + иногда забегают маркетологи какой-нибудь поеботы

>А теперь это тред-противостояние неосиляторов

Это тред-противостояние потому что обсуждать по теме нечего, нихуя особо нового не добавляется, никакой новой инфы нет, самое близкое к теме это вялая техподдержка для тех, кто зашел спросить или у него не получилось

Самое последнее что было по теме это инфа о том, что клокv2 нинужон и автор его охуел

Может когда-нибудь я напилю гайд о том, как прихуярить обфускацию к аутлайнВПН, но сейчас этого делать не буду, да и не вижу смысла, бесполезная хуйня которой воспользуется полтора шизика, желающих завернуть весь трафик в туннель

> — Вас Роскомнадзор закрывал?

> — Закрывал несколько раз. Иногда они требовали что-то удалить и не сообщали что. И закрывали нас. Потом вроде как нашли общий язык. Они присылают нам письма, мы удаляем контент по ссылкам. На этом разговор заканчивается.

Из свежего интервью с Абу. Так что будьте готовы, что наш тред потрут, когда о нем узнают.

про пасскоды отданные на распоряжение лахте конечно же ни слова

Denuvo всё? Чёто не вижу взломов

Так блять, мне че сидеть на arm?

>физический доступ

>молодой человек, откройте, полиция

тащем та в этом суть, раньше мжно было ехидно посмеиваться когда майоры уносили пеку, а теперь все

Ты же сам потом будешь говорить пароль, чтобы доказать что в том контейнере нет ничего противозаконного.

Так выносить то они выключенную пеку будут. Смекаешь?

Чтоб расшифровать нужен вроде ключ, который еще не слит

теперь это новостей тред?

Ну не сливают специально, а просто настроили хреново видимо

Во-первых, если всё правильно настроено, то майоры не придут. Во-вторых, можно хранить всё на флешке и в случае если майор постучит в дверь тупо её быстро форматнуть (в линуксе можно отдельную кнопку на панель вынести для этого) и закинуть за шкаф.

там есть еще интересные штучки типа vmess, но нам нужен анон умеющий в кетайский (и желательно чтоб с минимальными админскими знаниями для написания гайда)

Участковый пришел, чтобы опросить всех соседей, тк у васяна из соседней квартиры украли недопитую бутылку балтики

@

Роняя кал форматируешь все свои данные за 10 лет

>Intel стало известно о проблеме около года назад и в мае 2019 года были выпущены обновления прошивок, которые, хотя и не могут изменить уязвимый код в ПЗУ, но пытаются на уровне отдельных модулей Intel CSME блокировать возможные пути эксплуатации.

интел об этом знал еще год назад, но помалкивал пока стороняя контора не объявила о уязвимости. а некоторые считают, что вовсе не уязвимость, а дырка для спецслужб

https://www.opennet.ru/opennews/art.shtml?num=52487

Я уже писал несколько трендов назад, что начинал писать гайд по в2рей-кор но потом плюнул нахуй, потому что это говно кодили ебанутые китайцы и блядь архитектура там китайская, ебучие настройки из 100500 ублюдочных json с кучей пизданутейших опций, плюс ко всему перевод на английский довольно ущербен у них, и нужно сидеть и вкуривать во всю эту ебалу

vmess один хуй просто немного ебется с пэддингами, он делает трафик рандомизированным, и как я уже пояснял в этих трендах это нихуя не то, что нужно для обхода анальных блокировок

в в2рей-кор дохуя обфускаторов, и некоторые выглядят довольно интересно, но честно говоря не настолько интересно чтобы ебаться с этим говном. Если бы там было чето уровня симуляции трафика от world of tanks или подобной хуиты, которую никогда не забанят, я бы сидел и разбирался, а пока - нихуя не хочу

Двачую, лол. Вообще контейнеры это все хуйня полная и они предназначены не для хостовой ОС, а для виртуальной. На своей пеке можно хранить только пароли в зашифрованном виде.

> раньше мжно было ехидно посмеиваться когда майоры уносили пеку

Что за хуйню ты несешь, если к тебе пришли и физически унесли твою пеку, тебе уже пиздарики при любом раскладе, если твое дело не предадут огласке и в твою защиту не будут собирать 100500 митингов

Вообще то нет, гугли презумпция невиновности, если ничего не найдут, то тебе ничего не будет.

Я ньюфаг, хочу вкатиться. Почитав гайды и просмотрев видеогайды, у меня возникло несколько вопросов.

>https://justpaste.it/4tjdx - простой и понятный гайд по сс+обфс на убунту 18.04

Здесь всё начинается с дешёвого VPS. Правильно ли я понимаю, что VPS должен быть не на территории рф? Какую страну лучше выбрать? Может кто посоветует конкретный сервис? Можно ли гнать торрент-трафик через VPS?

>http://telegra.ph/shadowsocks-over-cloudflare-05-17 - гайд по shadowsocks-over-cloudflare для дебилов, с картинками

Это, я так понимаю, бесплатная альтернатива VPS? Собственно вопрос по трафику - у меня по статистике ~500Гб/мес, нормально ли такой объём гнать через тот же фрином? Опять же что с торрентами?

Если звучит слишком тупо, не стукайте.

бесплатно, без ограничений, без смс:

> Для обхода блокировок есть несколько вариантов:

> 1. Проще всего поставить расширение для браузера Frigate. Иногда может работать нестабильно, но позволяет добавлять свои адреса и смену текущего прокси.

> 2. Антизапрет. Ищется по запросу в гугле. Расширение+сервис. Не позволяет добавлять свои адреса, работает стабильно. Есть мнение, что собирает пользовательские данные (не подтверждено).

> 3. Тор. Наиболее эффективен и безопасен, но некоторые сайты могут его блокировать. Инструкцию по настройке и использованию с помощью дополнительной программы (Vidalia) можно найти в интернете.

> 4. Комбинация из 2 и 3 пунктов с помощью прокси свитчера (расширение для браузера, например SwitchyOmega). Пока самый лучший и надежный способ. Подбираете работающий вариант (тор либо Антизапрет) для отдельных сайтов, прокси переключается автоматически.

> 5. Различные пердолинги для мамкиных террористов представлены ниже.

> Также можно поставить любое альтернативное расширение для браузера, коих много, либо воспользоваться встроенным сервисом vpn в браузере (например в Опере).

>

> Для телефонов:

> Puffin Browser.

>Правильно ли я понимаю, что VPS должен быть не на территории рф?

да

>Какую страну лучше выбрать?

какую нибудь поближе, чтобы пинга не было

>Можно ли гнать торрент-трафик через VPS?

зависит от страны и конкретного провайдера

>Может кто посоветует конкретный сервис?

рига держал свой публичный носок на yourserver.se в латвии, так что торренты там точно разрешены по крайней мере были, может что то и поменялось

>Это, я так понимаю, бесплатная альтернатива VPS?

нет, это тор из говна и палок, но без большого пинга и маленькой скорости, трафик от тебя идет до флары, а она отсылает его на твою впс

>Собственно вопрос по трафику - у меня по статистике ~500Гб/мес

фларе похуй, она слишком большая, не похуй твоему впс провайдеру впрочем у yourserver безлимит

>ли такой объём гнать через тот же фрином

фрином тут не причем, он тебе только домен дает хуйпизда.ком через который ты будешь цепляться к фларе

>Опять же что с торрентами?

фларе опять же похуй, для нее это выглядит как веб трафик, не похуй только провайдеру впс, ip которого и будет светится на раздаче и который будет получать письма счастья от всяких DMCA крыс впрочем некоторые забивают хуй, см выше

>>47175

шизик пиздуй надрачивать фригейтом свой анусай в другом месте

уже ответил >>47179 ну не пропадать же моей писанине))

>Правильно ли я понимаю, что VPS должен быть не на территории рф?

необязательно. имею гипердешманский впс в россии, но по каким-то неведомым причинам неоткрывается rutor и pornolab(error 408), у rutor вечная проблема с зеркалами и они переодически не пашут. при этом впс за бугром не гарантирует нормальную работу. например, взял у муриканцев, локация лос анжелес и маршрут от них выстраивается так, что проходит через маршрутизаторы мтс, а он возвращает мне свою заглушку, что сайт заблокирован

>Какую страну лучше выбрать?

чем меньше пинг, тем лучше, обычно тестируют. ну, а так рекомендуют финляндия, германия, латвия...

>Может кто посоветует конкретный сервис?

идешь на lowendtalk в раздел offers и смотришь что подешевле или мониторишь и ждешь еще дешевле

>Можно ли гнать торрент-трафик через VPS?

да, но могут и забанить все от хостера зависит. обычно в договоре прописано. банят чаще всегопо жалобе хостеру

>500Гб/мес

у меня где-то также, но ты же не собираешься весь трафик через носки пускать или нет?

>фрином

это регистратор бешплатных доменов который периодически не работает/не регает и нужно ловить момент

прими таблетки, шизоид

![Screenshot-2020-3-8 Бред - Двощ, там Креосаны поехали башк[...].png](https://2ch.life/s/thumb/2743302/15836221983430s.jpg) 1,2 Мб, 1280x858

1,2 Мб, 1280x858Че там обезьян опять нахуевертил? Как это победить?

Пока из идей cloud shell (недовиртуалка дебиан за nat) + portmap.io.

>>47193

https://cloud.google.com/free

но нужна банковская карточка, причем не кивиговно, с кивиговна попросили сканы

можно

лол, чейто я сегодня слоупок

> а можно еще короче, добавив в ublock всего 2 строки

Блевотный розовый фон никуда не девается

О, помогло. Спасибо анонче

а так

>2ch.hk/makaba/templates/css/Valentine.css

>2ch.hk/makaba/templates/img/8march.gif

>2ch.hk/makaba/templates/img/8march_.png

Все помогло. Пасибки

Можно ведь спросить саппорт перед оформлением. Вон Рутор вна Украине хостится.

Wireguard на роутере с коннектом к VPS где-нибудь в Швеции/Финляндии/Латвии/Литве/Эстонии/Молдавии

нахуя?

>клокv1 всё ещё можно поставить?

+ есть ли щас рабочие варианты для маскировки трафика в "неймресурс" и желательно под хттпс для абуза тел. инет тарифов?

хелп анонче

>клокv1 всё ещё можно поставить?

можно

>а можно как-то накатить хттпс-обфс

v2ray-плагин

>чтобы тарифы на которых есть бесплатный доступ к "ресурснеймсайт" абузить?

зависит от конкретного оператора, и того, как он определяет трафик до бесплатного ресурса

>Правильно ли я понимаю, что VPS должен быть не на территории рф?

да

>Какую страну лучше выбрать?

ближайшую свободную

>Можно ли гнать торрент-трафик через VPS?

зависит от хостера

>Это, я так понимаю, бесплатная альтернатива VPS?

Это бесплатная альтернатива ВТОРОМУ впс, чтобы разделить твои входные и выходные точки. Трафик от тебя уходит на один айпишник, на подмайорный ресурс он приходит со второго айпишника, майор без сильного пердолинга определить что плохое про пыню ты писал не может

Ну и не только, помимо всего прочего веб-трафик в сторону CF выглядит гораздо более обычно, нежели ежедневные сотни гигов в сторону одного конкретного айпишника какой-то неясной впс

Не сливает. Не доказано. Третий раз в этом треде спрашиваю, я тебе скажу домен подключенный к фларе, ты мне расскажешь какой айпишник у ВПС за этим доменом?

Нет. Почти все впн и прокси забивают на то хуй и твой любимый мейл ру доступен

https://www.secjuice.com/finding-real-ips-of-origin-servers-behind-cloudflare-or-tor/

Тащемта напрямую никак узнать нельзя, но есть разного рода фичи, которые вполне позволят узнать реальный айпишник. Самая главная заковырка с сертификатом. Ты либо ставишь свой серт, но тогда тебя сразу находят, либо ты ставишь серт флары и тебя снифает флара. Палка о двух концах. Вообщем в цепочку с фларой нужно добавлять, как минимум еще одно звено, желательно анонимное.

без задней мысли. запускаешь две копии у удной меняешь порты, чобы не было конфликта

Что всё? Без впн как бы уже года 4 нельзя сидеть в интернете в принципе

>протонмэйл

так давно уже новость была о блокировке по требованию фсб за рассылку сообщений о минировании. протон согласился сотрудничать, заблочил аккаунты и готов выдать всю инфу с них. также утверждает, что от ркн не было никаких предупреждений, а сразу блокировка.

>Ты либо ставишь свой серт, но тогда тебя сразу находят

Каким образом? Надо быть конченым дауном, чтобы прячась за фларой не дропать трафик к 443 и 80 не от флары, это блядь даже в гайдах шапке в этом тренде написано. Если это понимают полтора инвалида из /s/ не имеющих непосредственного отношения к администрированию вебсерверов, то нормальные люди это знают подавно (про полуебков прикидывающихся экспертами, вроде уеб из ВДСины я не говорю)

77 Кб, 220x220

77 Кб, 220x220Ну сегодня не забанены, завтра забанят. Анончик, покупай пасскод.

спросить абу. не бери сшп забанены причем три разных хостера, до, аруба, амазон, взял у румын не смог постить... может еще кто ради интереса добавит

Сам впн норм, но приложение мусор.

Вот писанёшь таргет-слово и горящий стекломой >>47576 тут как тут.

А думаете легко живётся пидорашке на спецзадании, когда в уже каждом разделе есть неприятные треды?

>>47686

Ты тредом ошибся, жир потёк - >>2743472 (OP)

Другой протокол. Твоим внешним IP будет твоя VPS с IPv6, которая сможет подключиться только к IPv6 серверам.

Только зочем, если можно просто открыть тор

>если у cf указать ip используя тока IPv6, все работает?

Да, работает

До CF идешь по домену, CF делает ipv4-ipv6

Логику включи, мань. Как у VPS только с IPv6 будет доступ к IPv4? Про CF не пиши, оно стоит между тобой и VPS, а дальше трафик идёт напрямую от VPS.

> я может коряво объяснил, но речь шла о отсутствии IPv6 между моим компом и cf.

У CF всегда есть IPv6 и IPv4 адреса. Зарезолви любой домен на CF.

6 Кб, 1015x99

6 Кб, 1015x99именно так это и работает блджад лол

в панельке флары ставь поддомен AAAA на ipv6 своего ВПС, все остальное ничем не отличается от гайдов

>но тут уже другое, при обращении с впс к другому серверу без поддержки IPv6 ничего работать не будет

Все будет работать, все именно так и работает

>Как у VPS только с IPv6 будет доступ к IPv4?

дохуя ты предложений ipv6-only на рынке видел, так же как дохуя ты вебсерваков без ipv6 видел?

впрочем, может у сервера не может быть адреса IPv6, но он спокойно работает с другими серверами с таковой

>тоесть, если на моем сервере/впс работает тока IPv6 и я обращаюсь с впс к другому серверу, где включена тока IPv4, то проблем не возникнет и все будет работать?

нет, если у тебя сервер ipv6-only (что встречается ОЧЕ РЕДКО, как правило ipv6 это nat-vps) и сервер куда ты пошел это чисто ipv4 (что встречается ЕЩЕ РЕЖЕ, потому что ipv6 довольно давно есть у абсолютного большинства хостеров) то ты соснешь

но вероятность такого развития событий КРАЙНЕ МАЛА

Тебе же сказали уже, недорогие ВПС не только с ipv6, большинство дешманских впс это нат-впс, где тебе выдадут ipv6 адреса и 20 портов ipv4

т.е. у тебя там будет работать ipv4 между впс и вебсервером назначения

понял, спс

Пару недель назад перестал грузиться один сайт, тупо бесконечная загрузка, без всяких кок пок страница заблокирована по решению... кукареку. Сначала думал у них техпроблемы, но вспомнил, что они сидят на клаудфларе, и должна выскакивать страничка типа хост оффлайн.

Спрашиваю доступность у других анчоусов, они говорят, что все отлично работает, да и я через простенький впн-плагин могу зайти.

Проверяю через списки антизапрета, искомого сайта там нет, хотя недавний форчок уже в листе. Делаю трассировку, и вижу приблизительно следующий шаблон:

трасса до яндекса выглятит как

[мой ип][ип прова№1][ип прова№2][яндекс]

трасса, например, до форчка, так

[мой ип][ип прова№1][ип прова№2][ип прова№3](конечная)

Т.е. появляется третий статический адрес, видимо заглушка, на котором все и стопится.

Ну ведь в списочках же нету, и это не экран приветствия от РКН, что за ебаное самоуправство, блджад?

Можно как-нибудь малой кровью обойти эту затычку, чтоб не юзать бесплатный медленный впн?

inb4 дорогой и быстрый впн

хз, кому верить оф. сайту ркн, где нет никаких записей или этому сайту. у меня открывается без прокси и сайт и разделы, которые там указаны как заблоченные

Возможно на сайте РКН пишут о блокировках от самого РКН, а не от Генпрокуратуры или ФСБ.

https://reestr.rublacklist.net/search/?q=4chan.org

139 Кб, 1067x585

139 Кб, 1067x585однако, на пике формулировка по требованию генпрокуратуры

115 Кб, 853x166

115 Кб, 853x166когда-то была такая фича даже на хабре статью-расследование высрали, но теперь у мобильных операторов все пофикшено. кто-то пишет, что все работает по-прежнему и зависит от региона

лол, ну страдай, пердолина тупорылая))

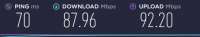

У меня все норм. Ты это, попробуй голый сс потестить, будет ли скорость и пинг резаться? Смени домен на какой-нибудь другой etc.

Короче мой пров (мтс) начал адово тротлить трафик в сторону клауды и заблочил часть её ипшников, позвонил туда в тех поддержку, сказали что проблемы на моей стороне, пизда посоны, чебурнет уже тут, бегите нахуй!

Сап цензуряч, не могу поставить стрейзанд, и не могу понять, что делаю не так. Ошибка не гуглится, а сам я в линупсе как рыба посреди жаркой песчанной пустныни. Ставлю по инструкции с гитхаба, ни шагу в сторону, но всё равно выдаёт ошибку. Что делаю не так?

Сап цензуряч, не могу поставить стрейзанд, и не могу понять, что делаю не так. Ошибка не гуглится, а сам я в линупсе как рыба посреди жаркой песчанной пустныни. Ставлю по инструкции с гитхаба, ни шагу в сторону, но всё равно выдаёт ошибку. Помогите пожалуйста, с меня как всегда нихуя.

>WireGuard, OpenConnect, OpenSSH, OpenVPN, Shadowsocks

а тебе нужно ли все это? проще если ubuntu sudo apt install shadowsocks-libev simple-obfs -y и по гайду из шапки настроить хотя бы голый ss

На 16.04 ставишь? Только на него нормально встаёт, для всего остального надо такой бубен доставать, что проще самому все сделать.

лол, лох ебаный

какая-то нишевая оверпрайс залупа

за $2 или дешевле можно полноценный впс на КВМ с ипв4 купить

стрейзанд нинужон, потому ща подвержен активному скану портов и бану после этого

они вешают слишком дохуя сервисов на свои обычные порты

Подведомственный Роскомнадзору «Главный радиочастотный центр» намерен изучить возможности ограничения mesh-сетей, IoT-сетей и анонимных протоколов. Перечень исследуемых технологий должен обязательно включать Telegram Open Network и Tor, говорится в документах о госзакупке.

В рамках исследования планируется изучить принципы работы mesh-сетей, систем с использованием технологий IoT, а также сетей, реализованных на основе анонимных защищенных подключений.

В итоге должны быть подготовлены рекомендации по ограничению доступа к сервисам на законодательном уровне.

«Я предполагаю, что данные исследовательские работы осуществляются явно в рамках реализации «суверенного Рунета». Центр при Роскомнадзоре хочет изучить специфичные технологии, которые тяжело подвергаются блокировке «в лоб» или взламыванию, так как являются криптографически защищенными. Чтобы на основе проведенного анализа составить технические задания для реализаций аппаратно-программных комплексов по фильтрации трафика или «глушению сигнала», если в принципе будет такая возможность», — заявил в комментарии ForkLog руководитель общественной организации «РосКомСвобода» Артем Козлюк.

При изучении mesh-сетей «Главный радиочастотный центр» планирует определить «способы ухудшения передачи данных (до полной деградации сети), способы выявления и ограничения/блокирования данного типа трафика». Также планируется разработать способы ограничения трафика IoT-сетей.

Отдельно ведомство намерено изучить принципы работы анонимных сетей.

«Перечень исследуемых технологий и протоколов Darknet обязательно должен включать в себя следующие технологии: Invisible Internet Project (I2P), The Onion Router (TOR), Telegram Open Network, Freenet, Zeronet, anoNet», — говорится в документе.

Оценить успешность реализации блокировок пока сложно, отметил Артем Козлюк. При этом он подчеркнул, что «по определению невзламываемых систем не бывает».

«Желание разобраться в принципах работы анонимных и децентрализованных сетей показывает полученную «сверху» установку, что блокировки и деанонимизация пользователей взяты на особый контроль государства и будут производиться регулярные попытки проникать в наш трафик и вмешиваться в него», — заявил он.

В ноябре был зарегистрирован приказ Роскомнадзора о создании Центра мониторинга для изоляции рунета.

Напомним, в прошлом году разработчик автономных коммуникаций goTenna и блокчейн-компания Blockstream объявили о партнерстве для совершенствования офлайновых биткоин-транзакций.

https://forklog.com/roskomnadzor-izuchit-vozmozhnosti-blokirovki-tor-i-telegram-open-network/

Подведомственный Роскомнадзору «Главный радиочастотный центр» намерен изучить возможности ограничения mesh-сетей, IoT-сетей и анонимных протоколов. Перечень исследуемых технологий должен обязательно включать Telegram Open Network и Tor, говорится в документах о госзакупке.

В рамках исследования планируется изучить принципы работы mesh-сетей, систем с использованием технологий IoT, а также сетей, реализованных на основе анонимных защищенных подключений.

В итоге должны быть подготовлены рекомендации по ограничению доступа к сервисам на законодательном уровне.

«Я предполагаю, что данные исследовательские работы осуществляются явно в рамках реализации «суверенного Рунета». Центр при Роскомнадзоре хочет изучить специфичные технологии, которые тяжело подвергаются блокировке «в лоб» или взламыванию, так как являются криптографически защищенными. Чтобы на основе проведенного анализа составить технические задания для реализаций аппаратно-программных комплексов по фильтрации трафика или «глушению сигнала», если в принципе будет такая возможность», — заявил в комментарии ForkLog руководитель общественной организации «РосКомСвобода» Артем Козлюк.

При изучении mesh-сетей «Главный радиочастотный центр» планирует определить «способы ухудшения передачи данных (до полной деградации сети), способы выявления и ограничения/блокирования данного типа трафика». Также планируется разработать способы ограничения трафика IoT-сетей.

Отдельно ведомство намерено изучить принципы работы анонимных сетей.

«Перечень исследуемых технологий и протоколов Darknet обязательно должен включать в себя следующие технологии: Invisible Internet Project (I2P), The Onion Router (TOR), Telegram Open Network, Freenet, Zeronet, anoNet», — говорится в документе.

Оценить успешность реализации блокировок пока сложно, отметил Артем Козлюк. При этом он подчеркнул, что «по определению невзламываемых систем не бывает».

«Желание разобраться в принципах работы анонимных и децентрализованных сетей показывает полученную «сверху» установку, что блокировки и деанонимизация пользователей взяты на особый контроль государства и будут производиться регулярные попытки проникать в наш трафик и вмешиваться в него», — заявил он.

В ноябре был зарегистрирован приказ Роскомнадзора о создании Центра мониторинга для изоляции рунета.

Напомним, в прошлом году разработчик автономных коммуникаций goTenna и блокчейн-компания Blockstream объявили о партнерстве для совершенствования офлайновых биткоин-транзакций.

https://forklog.com/roskomnadzor-izuchit-vozmozhnosti-blokirovki-tor-i-telegram-open-network/

Имеет ли смысл искать роутер который поддерживает VPN? Или это лишняя маркетинговая фича и проще уже на клиентах настроить все необходимое?

Ну на андроиде vpn клиент будет жрать оперативку и батарейку например. И дальше по аналогии.

Я просто подозреваю роутеров поддерживающих тот же Wireguard (или SS) на уровне железа днем с огнем не найдешь по нормальной цене (до 8к).

Зайдти в hw

Ищи роутер с поддержкой OpenWRT лучше.

Любой чипе на MT7621

Ну хз, у меня WireGuard особо не жрёт. Разница с ним и без него есть, но она небольшая. Зато могу подключиться к компу по ssh из любой точки мира, если он включён. Охуенно жи.

Не груби мне, а объясни по человечески

2 ПК, 2 смартфона, ноутбук, планшет. Скорость 50 мбит/с, чего мне хватает, т.к. большие файлы редко качаю. При этом моё рабочее место находится в другой комнате (расстояние напрямую от роутера до пекарни 7-8 метров, на пути стена) и скорость от этого не падает. Роутер TP-Link TL-WR841N. Хуйня за 8К нинужно

v14

Очень удобно и безопасно, если тебе нужны VPN, иначе бесполезная возможность. Ну и VPN бывают разные, нужна поддержка консретных форматов впн-софта который ты используешь.

> (Microsoft Windows 10: Chromium based)

> (Microsoft Windows 10: Chromium based)

зачем ты обоссал сам себя?

> (Microsoft Windows 10: Chromium based)

> (Microsoft Windows 10: Chromium based)

> (Microsoft Windows 10: Chromium based)

нас теперь трое! а давайте все других обоссывать теперь!

На Барбаре.

Я думал, что ты свой впн поднял, а ты нордвпн-хлебушек. Страдай теперь или арендуй сидбокс/впс

а торренсы можно и напрямую пускать

На хуёвой скорости, всегда лагает всё и сайты падают разве что.

Гоям не дадут никогда торренты анонимные как тор, без малейшего шанса на деанон. Слишком жирно бы было.

>Я ставлю только OpenVPN и WireGuard.

Так поставь через скрипты если не хочешь вручную, на гитхабе их полно.

Схуяли не работают? Работают, если правильно настроить. ЦП не передают так из-за проблем с безопасностью: https://m.habr.com/ru/post/250851/

Почему на этот сайт с моей впсочки не идет, а через тор идет? В чем соль?

Зачем если ты уже в посте написал что есть проблемы с безопасностью? Значит это дерьмо а не тор.

>Все правильно делаю?

Нет, мешаешь жить людям, использующим тор для важных вещей типа преодоления цензуры.

Ведешь себя как мразь короче.

https://blog.torproject.org/bittorrent-over-tor-isnt-good-idea

>>48946

> 5 лет назад

За 5 лет не смогли пофиксить эту проблему или сделать торрент клиент который будет работать через тор с фиксом всех уязвимостей? Эта такая актуальная тема и НИКТО на сделал даже платное решение?

Почему через впн обычный не происходит тоже самое и тебя не детектят если торрент отправляет реальный ип?

Ты еблан? Ты еблан. Иди читай как тор работает. Для тебя тупого ублюдка поясняю: проблема не в торе, а в торрент-клиентах и протоколе торрента. Если ты зайдешь на двач через тор и напишешь в посте свой реальный ip, то это тор виноват, что слил твой ip? Вот и тут тоже самое.

Многие владельцы сайтов блочат входящий трафик от хостинг-провайдеров, потому что хостинг юзают спам-боты, разные парсеры и т.п.

Зачем? Тот кто хочет и сейчас сможет это сделать, правда оно ненужно, ибо есть I2P (да через него можно пустить торрент трафик, и это даже поможет сети, а не навредит ей, как в случае с тором)

Забей на помойку, ещё закинь стрессеров на неё. Пидорасы на админах решили, что самые умные и всемогущие.

Я так с 3 гигабитных дедиков клал сайтов 10, которые с тора не давали ходить

Сколько у тебя дедиков было? Как можно положить что-то, если ты в бане фаервола?

Спасибо

Впн надо нормальный(windscribe, nordvpn. Можно купить акки за копейки). Может там сервер упал или тебе дали сервер опенвпн где торренты тоже запрещены.

3 дедика, говорю же

Ну так я же говорю, говноадмины, к тому же криворукие. Таких сайтов дохуя, смог положить только с десяток вот, жалко. Кто под клаудой, у кого фурривол нормально настроен

Для https/tls нужен домен

количество выходных нод и мостов/гард-нод ограничено, и общая пропускная способность всей тор-сети не так велика

когда ты браузишь тырнеты, читаешь и постишь, капчуешь и занимаешься прочей хуитой, ты отжираешь совсем немного канала, при этом не постоянно а урывками

когда ты качаешь или раздаешь торренты через тор, ты нагружаешь сеть оче сильно, постоянно забивая канал своим говном

раздавать или качать торренты через тор удел мразей и дегенератов

>Как можно положить что-то, если ты в бане фаервола?

фаервол обрабатывает каждый запрос, даже если ты его просто дропаешь

другое дело, что у нормальных хостеров стоит нормальное оборудование, которое способно отсекать дудосеров, ну и нормальные хостеры не дают своим клиентам дудосить, определяя такой трафик и выключая или даунгрейдя сетки на таких машинах

днс сопоставляет нечитаемую залупу типа 144.123.211.111 c простым запоминаемым animeprotivputina.com

можешь перейти на циферки, в зависимости от настроек вебсервера ты или сразу попадешь куда надо, просто вместо домена будут цифры, или там будет стоять редирект с заменами, и тогда ты перейдешь на циферки, а тебя редиректнет на буквенный домен

Через докер.

Спасибо, попробую. Вчера пробовал кучу разных впн открытых, япония, гонконг, корiя и все равно хер. Видимо придется платить

27 Кб, 1112x515

27 Кб, 1112x515Это не техподдержка Ростелекома, спрашивай у них.

Сам акк со времен наших первых тредов, доменов за всю историю было штук шесть, сейчас джва активных.

260 Кб, 729x1154

260 Кб, 729x1154Сегодня внезапно решил упасть свой сайт через который идёт ssv2raycf с ошибкой 526, с доменом, впс и сертом на нём всё ок, пофиксилось переключением в акк. кф с full (strict) на full, однако пара вопросов у знающих анонов:

1. почему это произошло?

2. чем грозит оставить в режиме full vs прошлого full (strict)?

3. как вернуть обратно и нужно ли?

Так зайти то я знаю как, у меня сами торренты не качаются, сначала думал, что сиды неправильно отображаются, но попробовал несколько - ноль результатов и в клиенте трекер не доступен.

Понял. Попробуй с этой прогой от рутрекера, вдруг поможет. Дай знать, если найдешь решение. А то мне ссыкатно стало.

Погуглил тебе за щеку, шутник хуев.

Само починилось, хз что это было, но сейчас все нормально.

Спасибо, судя по тому, что статья новая примерно в то же время и сломался сайт теперь нельзя иметь Full (strict) с A self-signed certificate cannot be used. с которым до этого всё работало.

Но я всё-равно не совсем понял в чём разница между Full (strict) и Full, можно где-то ещё почитать об этом или разъяснить тут?

>в чём разница между Full (strict) и Full

если память не изменяет типо в надежности в Full можно юзать самоподписаный серт на твоем сайте, а в Full (strict) тока из центра сертификации. вроде все отличие

Наоборот Full (strict) до вчерашнего дня у меня юзал самоподписанный, а теперь просит онли купленный или Cloudflare Origin CA certificate. Теперь самописный пашет только под Full, да и если учесть что Full стоит между Full (strict) и Flexible или вообще отсутствием Off, то Full (strict) типо лучший вариант, но чем не пойму.

Хотя раньше вроде у меня был 1.3 tls при использовании Full (strict), а теперь 1.2 мб дело в этом.

Так он есть, но в акк кф я указывал до этого Full (strict) как по гайдам и на сайте показывался его серт и всё работало, а мне казалось это обязательным действием для проксирования через кф, но теперь вот эта хрень работает только через Full и я пытаюсь понять в чём их космическая разница и придётся ли нужно ли? делать CF Origin CA ради работы в Full (strict) как раньше.

26 Кб, 1659x555

26 Кб, 1659x555>Так он есть

Самоподписанный =\= от Let's Encrypt.

>Full (strict) Encrypts end-to-end, but requires a trusted CA or Cloudflare Origin CA certificate on the server

Let's Encrypt это trusted CA.

>на сайте показывался его серт

На сайте должен был показываться серт клауды так или иначе, если ты конечно не покупал использование кастомного серта. Если показывался твой сертификат на сайте, значит у тебя нихуя не проксировалось, а шло напрямую.

>в чём их космическая разница

full позволяет самому подписать серт и он будет использоваться для шифрования от клауды до твоего сервера, full (strict) не разрешает такие выебоны, и блочит соединение если серт не подписан центром сертификации, которому клауда доверяет например летс энкрипт

От пользователя до клауды сертификат всегда будет клаудовский в бесплатной версии которую мы юзаем

>Самоподписанный =\= от Let's Encrypt.

О, вот значит где я ошибся, я делал именно Let's Encrypt, значит у меня не самоподписанный, однако странно почему тогда перестал работать Full (strict) автопроверку и продление автоматическим делал

>Если показывался твой сертификат на сайте..

Не, тут всё окей

Можно как-то проверить что у меня по итогу со старым Let's Encrypt может он каким-то чудом внезапно умер?

Вот так вот.

>>50293

> Самоподписанный =\= от Let's Encrypt.

Дебил, уже 100 раз писали, что с самоподписным сертом на изи пробивается впска за кф.

тогда в душе не ебу, попробуй вручную продлить sudo certbot renew -q если ты сертботом это делал конечно

Ты сейчас затроллил тупостью и сам осознал это?

Реально помогло обновление руками, теперь сайт снова работает с настройками Full (strict) и пишет 1.3 tls вместо 1.2 - спасибо.

Однако.. Есть идеи почему не сработало обновление автоматом? серт вроде живёт сам по себе 90 дней, а создавал я его месяцев 8 назад, ведь до этого он сам обновлялся значит

Юзал вроде это:

sudo crontab -e

Выбираем nano

Спускаемся в конец файла и вставляем это:

00 12 * sudo certbot renew -q

Может забыл как-то сохранить правки или ещё что?

Вы видите копию треда, сохраненную 20 апреля 2020 года.

Можете попробовать обновить страницу, чтобы увидеть актуальную версию.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.